信息收集-Web应用-开发框架-识别安全

课程:Web应用构建指纹识别与安全关联

一、Web应用构建要素的认知重塑

一、模块概念解释

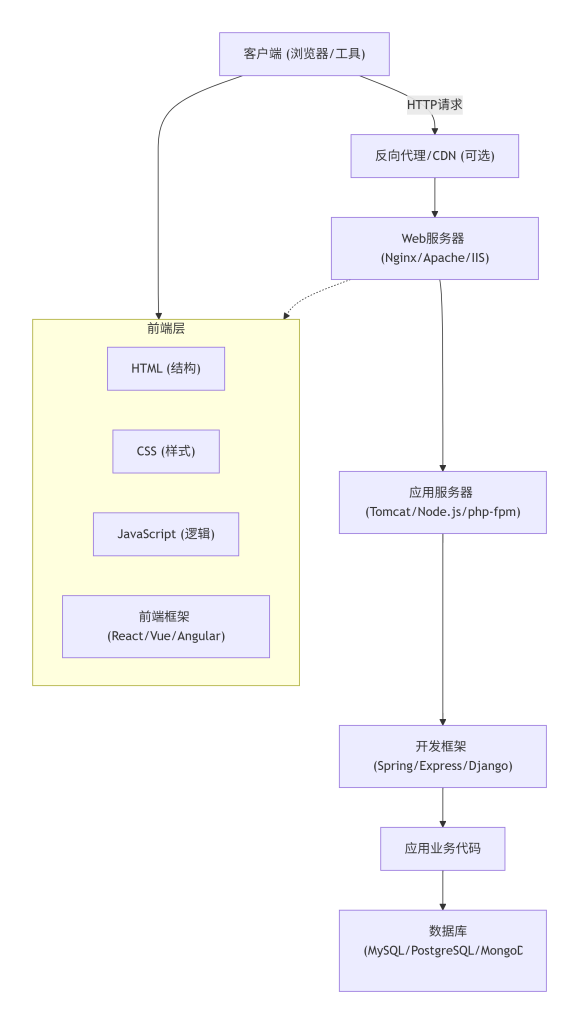

本模块旨在建立对现代Web应用构成要素的认知框架。核心任务是“拆解”应用,明确其由哪些可观测、可推导的构建要素组成。解决的问题是:在开始任何安全分析之前,系统地理解目标的“基因构成”,将模糊的“网站”概念转化为由编程语言、开发框架、中间件、数据库、前端库等具体技术组件构成的清晰清单。这为后续所有基于指纹信息的推断提供明确的枚举目标。

二、技术原理说明

一个Web应用的构建要素,本质上是其开发、部署和运行时所依赖的技术栈选择。这些选择会不可避免地在其与客户端(如浏览器、安全工具)的交互过程中留下痕迹。其底层逻辑在于:

- 标准化的实现:框架和中间件为了遵循HTTP协议、HTML、JavaScript等标准,必须以特定方式实现功能(如会话管理、静态资源处理),这导致行为模式固化。

- 默认配置与标识:许多技术组件在默认安装或配置下,会在响应头(如

Server、X-Powered-By)、HTML注释、Cookie属性、静态资源路径中,显式或隐式地暴露自身身份与版本。 - 独特的代码模式:特定框架生成的HTML结构、URL路由模式(如

.php、.aspx、.do后缀)、JavaScript文件的命名与内容,都具有独特的“签名”。

之所以应用技术栈会暴露自身,是因为这些信息对于应用的正常运行、调试和兼容性通常是必需的,而非出于安全考虑。开发者在追求开发效率和功能实现时,往往会忽略或难以完全抹除这些特征。

三、在系统中的位置

作为整个课程的开端,本模块为后续所有分析奠定基础。它定义了我们要“找什么”。在完整的指纹识别流程中,它位于最上游,负责建立分析师的“知识字典”和“观察清单”。后续的表征提取、信息融合、可靠性控制等所有步骤,都围绕着本模块所定义的这些构建要素展开。

四、可执行命令或查询方式

使用浏览器开发者工具(F12)和命令行工具,针对安全测试目标进行被动信息采集。

# 1. 使用curl查看HTTP响应头,识别Server、X-Powered-By等字段

curl -I https://juice-shop.herokuapp.com

# 预期输出会包含X-Powered-By: Express等字段,表明其技术栈

# 2. 使用curl查看特定错误页面,有时会暴露框架信息

curl -L http://testphp.vulnweb.com/inexistent-page.php

# 3. 使用浏览器开发者工具,查看“网络”标签页中任何JS、CSS资源的响应头

# 或查看页面源代码(Ctrl+U),搜索包含 “generator” 的meta标签,或特定框架的注释五、工具对比表

| 工具 | 适用场景 | 优点 | 局限 |

|---|---|---|---|

| 浏览器开发者工具(F12) | 初步手动分析,细粒度查看请求/响应详情。 | 直观、无需额外安装,可深度交互。 | 手动操作,效率低,难以自动化批量分析。 |

| curl / wget | 命令行环境,快速查看单个请求的响应头或页面内容。 | 轻量、灵活,易于脚本化。 | 功能单一,仅能获取原始数据,不包含分析逻辑。 |

| Wappalyzer (浏览器扩展) | 快速识别公开网站的技术栈。 | 自动化识别,结果聚合展示,使用便捷。 | 依赖内置规则库,可能漏报或误报,无法深度定制。 |

| WhatWeb (命令行工具) | 批量、自动化指纹识别,适合渗透测试初期信息收集。 | 规则丰富,可自定义,支持被动和主动模式。 | 主动模式可能产生大量请求,有被日志记录的风险。 |

六、标准操作步骤

- 明确分析范围:确定目标应用根URL(如

http://localhost:8080/DVWA)。 - 采集基础响应头:使用

curl -I [目标URL],记录所有响应头字段(Server、Set-Cookie、X-开头字段等)。 - 分析主页内容:在浏览器中打开目标,查看页面源代码。搜索关键词如

generator、framework、jquery、bootstrap,以及注释中的敏感信息。 - 分析静态资源:在开发者工具的“网络”面板中,过滤出JS、CSS文件,查看其响应头及URL路径。例如,路径中包含

wp-content暗示WordPress,/static/js/可能是某些Python框架的特征。 - 枚举常见路径:尝试访问一些特定框架的默认路径或文件,如

/robots.txt、/favicon.ico(其MD5哈希值可识别框架),或/console/(某些框架调试接口)。 - 记录初步清单:将第一步到第五步观察到的所有潜在技术特征,整理成一个初步的“候选构建要素”清单。

七、如何验证结果真实性

验证逻辑基于“多特征交叉印证”。单个特征(如 X-Powered-By: Express)可以被轻易伪造或隐藏,不能作为唯一依据。

- 验证方法:将初步清单中的多个特征进行关联性验证。

- 判断依据:

- 强验证:如果观察到

X-Powered-By: Express,同时Cookie格式为connect.sid,且默认404页面为Express风格,则“Node.js/Express”框架的可信度极高。 - 弱验证:仅凭HTML注释中包含

Angular字样,无法完全确认,还需验证是否存在ng-开头的属性或特定的启动脚本。 - 交叉验证:使用不同工具(如手动分析结果 vs Wappalyzer结果 vs WhatWeb结果)进行比对,重合度越高,结论越可靠。

- 强验证:如果观察到

八、常见错误与排查方式

- 错误1:过度依赖单一特征。例如,看到

Apache就认为后端是PHP,但Apache同样可以代理Node.js或Python应用。- 排查:结合其他特征,如URL后缀(

.php)、Cookie(PHPSESSID)等进行综合判断。

- 排查:结合其他特征,如URL后缀(

- 错误2:忽略CDN或反向代理的影响。

Server头可能显示cloudflare或nginx,这仅是代理层,而非源站技术栈。- 排查:尝试直接访问源站IP(若允许),或分析代理层无法修改的响应体特征(如HTML结构、JS内容)。

- 错误3:混淆前端与后端技术栈。看到

React或Angular只代表前端框架,与后端(如Java、Go、Python)无关。- 排查:明确区分前端特征(位于HTML、JS、CSS中)和后端特征(位于响应头、Cookie、URL路由逻辑中)。

九、合规边界说明

- 网络安全视角:识别构建要素本身是信息收集行为,属于被动或低强度主动探测。根据OWASP对自动化威胁的分类,此行为属于OAT-004 Fingerprinting,其风险在于,如果探测频率过高、路径过多,可能被目标安全设备视为扫描行为,触发告警或封锁。

- 缓解措施:严格遵守测试范围,对授权目标进行测试。优先使用被动式分析(如浏览器开发者工具、Burp Suite的被动爬虫)。在进行主动探测时,应控制速率和并发数,模拟正常访问。

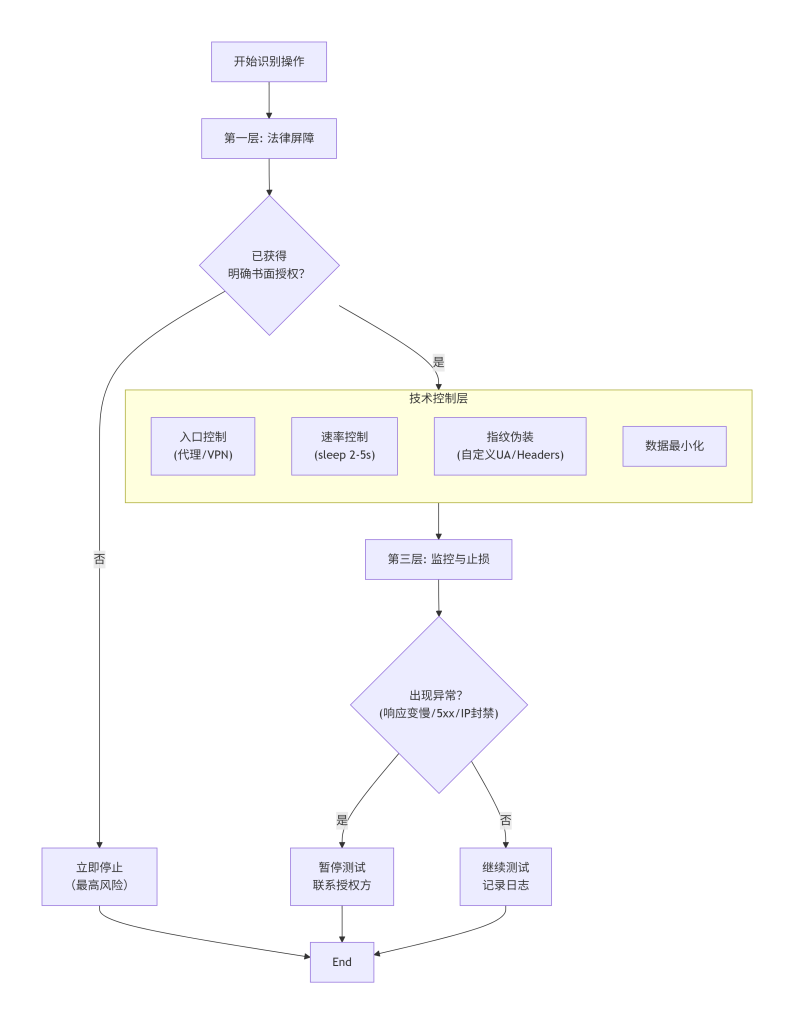

- 决策指南:

- 什么时候必须用? 在获得授权进行安全评估的任何阶段之前,都应该进行此步骤,以了解潜在的攻击面。

- 什么时候替代? 对于已知技术栈的测试环境(如内部演练),可跳过此基础识别步骤,直接进入后续分析。

十、本模块阶段性小结

本模块重塑了对Web应用构成的理解,从混沌的“网站”概念,提炼出由多种技术组件构成的、可被观测的“构建要素”集合。学习了使用基础工具和方法,从被动交互中采集这些要素的初步证据。这为打开通向应用内部世界的大门奠定了基础。

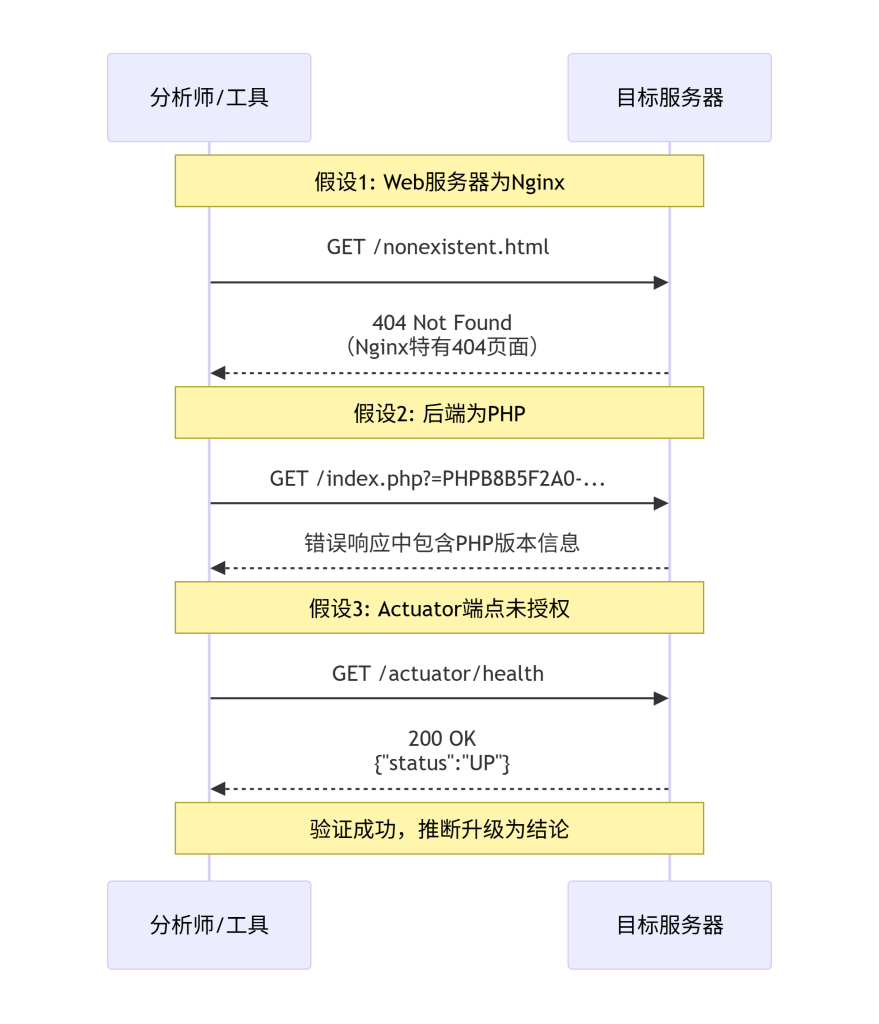

图1:Web应用构建要素构成示意图

接下来,我们将进入第二模块:表象特征与安全价值的关联确立,学习如何将这些零散的、表象的技术特征,与潜在的安全风险和漏洞类型建立起逻辑联系。

二、表象特征与安全价值的关联确立

在上一模块中,我们学会了识别Web应用的构建要素。现在,本模块将建立从这些技术表象到潜在安全风险之间的逻辑桥梁。

一、模块概念解释

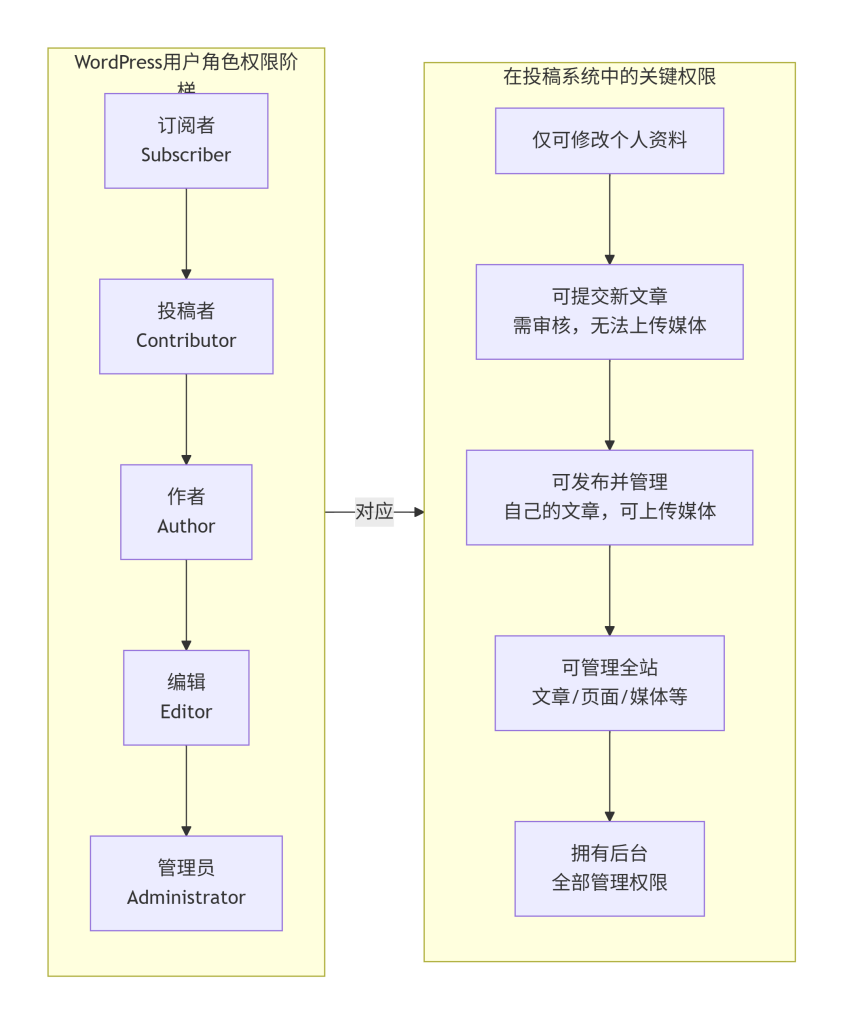

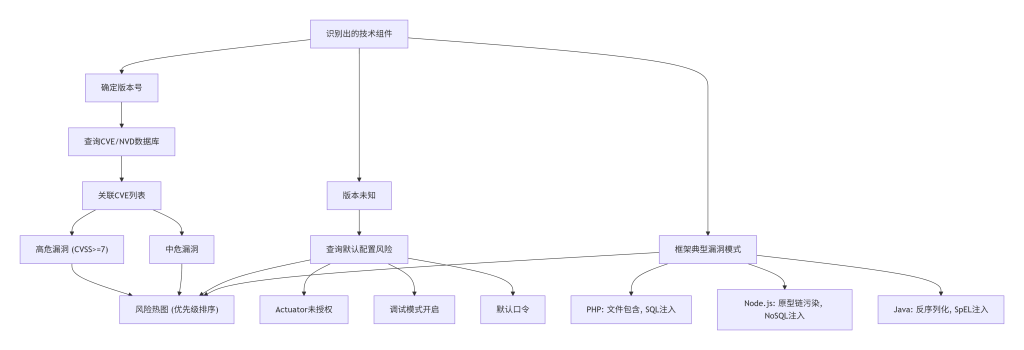

本模块解决的核心问题是:在识别出应用的构建要素(如使用了Spring框架、MySQL数据库)之后,这些信息究竟有什么安全价值?它负责建立从“技术表象”到“潜在风险”的逻辑桥梁。目标是将第一模块产出的技术清单,映射到一个由已知漏洞、错误配置、通用弱点构成的“安全知识库”中,从而明确后续深入探测的方向和优先级。

二、技术原理说明

此关联建立的理论基础是“技术栈版本与已知漏洞的绑定关系”。软件开发中,每个框架、库、中间件都有自己的生命周期。旧版本往往包含已公开的、可被利用的安全漏洞(如特定的SQL注入、反序列化漏洞)。其底层逻辑是:

- 漏洞的确定性:特定版本组件的代码缺陷是确定的。例如,Apache Log4j2 版本 2.0-beta9 到 2.14.1 存在JNDI注入漏洞(CVE-2021-44228)。一旦确认目标使用了受影响版本,即可判定其存在相应风险。

- 配置的通用性:许多框架的默认配置存在安全隐患,如调试模式开启、默认管理员密码、敏感信息泄露的端点(如Spring Boot Actuator未授权访问)。识别出框架,即意味着需要检查这些通用的配置风险。

- 框架模式的典型漏洞:不同框架由于其设计哲学和实现方式,易出现的漏洞类型也各有侧重。例如,PHP应用(尤其是老项目)中文件包含漏洞较常见,而现代Node.js应用中,原型链污染、NoSQL注入的风险相对更高。

三、在系统中的位置

本模块是承上启下的关键枢纽。它接收来自第一模块的“是什么”信息,将其转化为第二模块的“意味着什么”的安全上下文。其输出结果(高、中、低风险关注点)将直接驱动第三、四、五模块中如何进行更精细的结构化拆解和多源信息融合。

四、可执行命令或查询方式

此阶段的核心是“查询”而非“探测”,主要利用公开知识库进行关联。

# 1. 查询已知漏洞数据库 (在浏览器中手动操作)

# 访问 NVD 或 CVE Details 等网站,搜索在模块一中识别出的组件和版本。

# 例如:搜索 "Express 4.16.0 vulnerability"

# 2. 使用本地漏洞库工具 (如 searchsploit)

# 在Kali Linux环境中,可以使用searchsploit命令行工具查询本地漏洞利用代码库。

searchsploit apache struts2

# 此命令会列出Apache Struts2 相关漏洞。若要搜索特定漏洞,可使用 --cve 参数,例如 searchsploit --cve 2017-5638五、工具对比表

| 工具/资源 | 适用场景 | 优点 | 局限 |

|---|---|---|---|

| CVE Details / NVD | 查询特定组件版本的CVE漏洞列表。 | 数据全面、标准化,提供CVSS评分和漏洞描述。 | 信息量大,需要筛选,可能不包含PoC细节。 |

| Exploit-DB | 查找已公开的漏洞利用代码(PoC)。 | 直接提供可测试的利用代码或步骤。 | 代码质量参差不齐,可能过时或失效。 |

| PortSwigger Web Security Academy | 学习漏洞原理,并获取可练习的靶场环境。 | 提供高质量的学习材料和与实际漏洞对应的交互式靶场。 | 不直接提供批量查询功能,更侧重于教学。 |

| 厂商安全公告 (Security Advisories) | 获取最权威、最详细的漏洞信息和修复方案。 | 信息来源可靠,包含影响范围、缓解措施等。 | 需要关注多个厂商的公告渠道,信息分散。 |

| searchsploit | 在命令行中快速、离线查询本地Expolit-DB副本。 | 快速、无需浏览器,支持关键字和CVE搜索。 | 依赖本地数据库的更新频率。 |

六、标准操作步骤

- 整理输入清单:回顾并整理第一模块得出的技术清单,格式应为:

组件名称: 版本号(如nginx: 1.18.0、jQuery: 3.5.1、PHP: 7.4.33)。若版本号未知,则记为组件名称: unknown。 - 查询公共漏洞库:针对清单中每个已知版本的组件,在NVD或CVE Details中搜索其关联的CVE漏洞,记录漏洞ID、CVSS评分和简要描述。重点关注高危(CVSS >= 7.0)漏洞。

- 查询利用代码:在Exploit-DB中搜索记录下的CVE ID,查看是否存在公开的利用代码。

- 识别默认配置风险:针对识别的组件(无论版本),搜索其默认配置安全指南。例如,搜索“Spring Boot Actuator security”、“Apache Tomcat manager default password”。

- 关联框架典型漏洞:基于组件类型,初步设想其可能存在的漏洞类型。例如,识别出

PHP,则在脑海中建立“文件包含、SQL注入、反序列化”的潜在风险列表。 - 生成风险热图:将上述发现进行优先级排序,形成一个初步的“技术组件-潜在风险”关联列表,标注高风险关注项。

七、如何验证结果真实性

验证关联的真实性,并非直接验证漏洞是否存在,而是验证“关联逻辑”的合理性。

- 验证逻辑:判断所关联的漏洞/风险是否与技术组件的功能特性相符。

- 判断依据:

- 直接关联:若识别出

Spring Framework 5.3.0,并关联到CVE-2023-20860(Spring Expression Language 注入漏洞),该漏洞原理是SpEL表达式解析,这与Spring核心功能直接相关,关联逻辑成立。 - 间接关联:若识别出

MySQL 5.5,不能直接说它存在“SQL注入漏洞”,因为SQL注入是应用代码问题,而非数据库本身。但可以正确关联为:“该版本MySQL可能存在旧版协议的认证绕过或特定函数的内存破坏漏洞,并且其存在,提示后端应用可能使用SQL语法,增加了SQL注入漏洞出现的可能性。” 这个表述逻辑是严谨的。 - 逻辑谬误:从

jQuery 3.5.1关联到“远程代码执行”,这是不合理的。jQuery是前端库,在浏览器沙箱中运行,其安全风险通常限于XSS或DOM-based漏洞。

- 直接关联:若识别出

八、常见错误与排查方式

- 错误1:版本号推断错误导致关联错误。例如,将

Apache/2.4.41误认为Apache/2.4.41但实际是定制版,部分漏洞可能不适用。- 排查:交叉验证版本信息。例如,通过多个静态资源的最后修改时间、特定功能的行为模式来佐证版本号的准确性。

- 错误2:忽略漏洞的适用范围。一个CVE可能只影响特定配置或模块,而非组件的所有安装实例。

- 排查:仔细阅读漏洞描述中的“受影响配置”或“攻击向量”部分。例如,某个Tomcat漏洞需要启用AJP协议才可被利用。

- 错误3:混淆了漏洞存在性与可利用性。关联到高危漏洞不意味着应用一定可被攻击,还需后续验证缓解措施(如WAF、网络隔离)是否存在。

- 排查:将此关联结果作为“待验证”的假设,而非最终结论。

九、合规边界说明

- 网络安全视角:本模块是情报分析阶段,主要依赖公开信息和逻辑推理,风险较低。但需注意,不应将未经验证的关联结果作为采取进一步行动(如运行漏洞利用工具)的唯一依据,这可能导致对目标系统的误判或非预期影响。

- 缓解措施:对所有关联结果明确标注为“待验证假设”。在报告或沟通中,区分“基于指纹识别的风险推断”和“经过主动验证的漏洞发现”。

- 决策指南:

- 什么时候必须用? 在任何渗透测试或安全评估开始前,此步骤有助于制定更精准的测试计划和选择更合适的测试工具。

- 什么时候替代? 若目标是进行全面的、不考虑背景的漏洞扫描,可以跳过此手动关联,直接使用自动化扫描器。但自动化扫描器内部其实也集成了类似的关联逻辑。

十、本模块阶段性小结

本模块将技术清单转化为具有安全价值的情报。学会了如何利用公开知识,将“一个使用了Spring Boot的应用”这个事实,与“可能存在Actuator端点泄露”或“特定版本的SpEL注入”等具体风险点联系起来。这指明了下一步工作的方向。

图2:技术组件-风险关联模型图

接下来,我们将进入第三模块:应用响应特征的结构化拆解,对最核心、最直接的风险来源——应用交互信息本身,进行更精细、更深入的剖析。

三、应用响应特征的结构化拆解

在前两个模块中,我们明确了要关注哪些构建要素及其潜在风险。现在,我们需要对这些应用在交互中产生的响应信息进行系统化的拆解和分析。

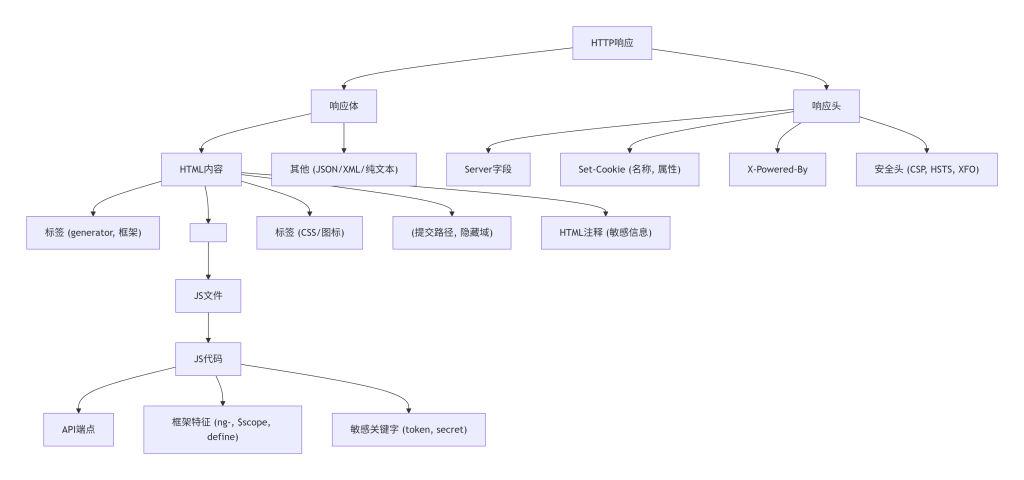

一、模块概念解释

本模块的核心任务,是将应用在交互过程中产生的、看似零散无序的响应信息,进行系统化的、维度明确的拆解和分析。解决的问题是:如何从繁杂的HTTP请求/响应、HTML源码、JavaScript代码中,精准提取出所有能够反映构建要素和潜在风险的“特征单元”。这相当于对应用的“指纹”进行高清显微成像,为后续的综合推断提供最基础、最可靠的数据颗粒。

二、技术原理说明

结构化拆解的底层逻辑,基于信息论和协议规范。HTTP协议、HTML、JavaScript等标准,规定了信息应该如何组织和传输,这为拆解提供了明确的“索引”和“分隔符”。其设计原理是:

- 分层拆解:将应用交互信息按照网络协议栈(如HTTP层、HTML表示层、JS逻辑层)进行分层解耦,逐层分析,避免信息混淆。

- 模块化分割:在每一层内部,再按照功能或结构进行模块化分割。例如,HTTP层可分为请求行、请求头、请求体;HTML层可分为DOM树、元数据、外部资源引用。

- 模式识别:识别不同模块中出现的、符合特定技术框架模式的“签名”。例如,HTTP头中的

X-Content-Type-Options: nosniff是一个独立的安全配置特征;HTML中data-属性的大量使用可能是特定前端框架的特征。

通过这种结构化拆解,将混沌的信息洪流,转化为一个特征数据库,每条记录都带有明确的“坐标”(协议层、模块位置)和“值”(具体的签名内容)。

三、在系统中的位置

本模块位于信息收集流程的核心环节。它接收第一模块的“宏观要素清单”作为关注方向,并依据第二模块的“风险关联”确定重点拆解区域(如对认证接口的响应、对JS文件的解析)。其输出的结构化特征数据,是第四模块“多源信息融合”的直接输入原料。

四、可执行命令或查询方式

使用更高级的工具,对交互信息进行自动化或半自动化的结构化提取。

# 1. 使用Burp Suite的被动抓包功能

# 配置浏览器代理指向Burp,浏览目标应用的所有功能点。Burp会自动记录每个请求/响应的详细信息,并按主机、文件类型等分类。

# 可在“Target” -> “Site map”中,查看每个请求/响应的完整Headers、Params、Body,进行结构化分析。

# 2. 使用curl提取特定部分,并结合文本处理工具分析

# 提取所有响应头并过滤出Set-Cookie字段

curl -s -I https://juice-shop.herokuapp.com | grep -i set-cookie

# 提取页面中所有的JavaScript文件链接

curl -s https://testphp.vulnweb.com/ | grep -oE 'src="[^"]*\.js"' | sed 's/src="//;s/"//'五、工具对比表

| 工具 | 适用场景 | 优点 | 局限 |

|---|---|---|---|

| Burp Suite (Proxy + Repeater) | 专业、深度分析单个或系列HTTP消息。 | 功能强大,可截断、修改、重放请求,详细查看消息结构。 | 学习曲线较陡,需要配置代理。 |

| 浏览器开发者工具(F12) (Network + Console) | 快速、直观地分析实时交互和客户端代码。 | 无需配置,所见即所得,能直接执行JS探查客户端状态。 | 功能局限于当前浏览器,难以自动化处理大量数据。 |

| Wget (递归下载) | 本地镜像网站,便于离线分析静态资源结构。 | 可完整下载站点的静态文件(HTML、JS、CSS)。 | 可能对服务器造成较大负载,无法处理动态交互内容。 |

| 命令行文本处理工具 (grep, awk, sed) | 快速从批量文本文件中提取特定模式的信息。 | 极其灵活,适合脚本化处理,无图形界面依赖。 | 需要熟练的正则表达式知识,无法处理动态执行的JS。 |

六、标准操作步骤

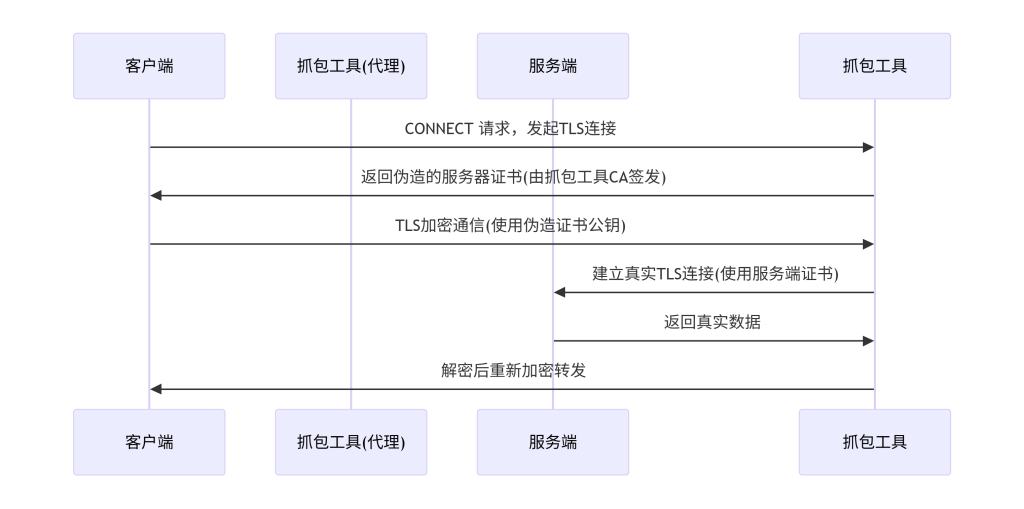

- 配置流量捕获环境:启动Burp Suite,配置浏览器代理,并导入PortSwigger CA证书以解密HTTPS流量。

- 全面浏览与功能探索:以普通用户身份,在浏览器中完整地使用目标应用的所有功能,包括注册、登录、搜索、添加购物车、提交表单等。确保Burp的站点地图捕获了所有相关的请求。

- 按维度提取特征:

- HTTP协议层:在Burp站点地图中,审查关键请求/响应的Headers(关注

Server、Cookie、CSP、CORS)、Status Code、参数传递方式(GET/POST/JSON)。 - HTML结构层:查看响应HTML,提取

<meta>标签、<script>和<link>的src/href属性、<form>的提交路径、隐藏表单域。 - JavaScript代码层:保存所有JS文件,静态分析或使用工具(如JSNice、LinkFinder)从中提取API端点、敏感关键字(

token、secret、admin)、框架特征(如$scope、define)。

- HTTP协议层:在Burp站点地图中,审查关键请求/响应的Headers(关注

- 标记异常与安全相关特征:特别关注响应头中的安全相关字段(

Strict-Transport-Security、X-Frame-Options等)及其值,以及任何在JS中发现的内联敏感信息。 - 结构化记录:将提取的特征按“来源URL-特征类型-特征值”的格式记录在表格或笔记中,形成结构化的特征数据集。

七、如何验证结果真实性

验证的目标是确保提取的特征是真实、稳定、非偶然的。

- 验证逻辑:通过多次、多入口点、多会话的访问,观察同一特征是否稳定出现。

- 判断依据:

- 稳定性测试:对一个返回了特定

Server头的接口,在不同时间、使用不同浏览器代理访问3-5次,若返回结果一致,则该特征可信。 - 来源确认:从HTML中提取的JS路径,应通过浏览器直接访问该JS文件,确认其内容是否与分析的一致,且确实存在。

- 排除个性特征:区分哪些是框架生成的通用特征(如jQuery的

jQuery对象),哪些是开发人员自定义的、可能不稳定的特征(如一个名为myAppConfig的变量)。

- 稳定性测试:对一个返回了特定

八、常见错误与排查方式

- 错误1:忽略异步加载的内容。仅分析初始HTML,可能会错过大量由AJAX/JavaScript动态加载的API和前端模块。

- 排查:在浏览器开发者工具的“网络”面板中,勾选“保留日志”(Preserve log),然后与应用充分交互,观察所有后续触发的网络请求。

- 错误2:混淆了服务器端渲染与客户端渲染的信息。响应HTML中的内容可能是服务器直接生成的,也可能是客户端JS渲染后的快照。

- 排查:查看页面源代码(

View page source)获取服务器原始响应。开发者工具“Elements”标签中看到的是渲染后的DOM树。

- 排查:查看页面源代码(

- 错误3:对JS代码的静态分析不完整。直接查看格式化后的JS文件,可能因代码复杂度高而遗漏关键信息。

- 排查:结合动态调试。在JS文件的关键位置设置断点,运行时查看变量值,或利用浏览器的搜索功能在已加载的资源中搜索关键词。

九、合规边界说明

- 网络安全视角:本模块的主动部分(如递归下载、深度JS分析)可能产生远超正常用户的请求量,且对JS的深入分析(特别是使用自动化工具提取端点)可能被理解为对知识产权的逆向工程。

- 缓解措施:严格控制递归深度和并发数。对JS的分析应限于理解其功能和安全逻辑,而非复制或重构其商业逻辑。所有操作需在授权范围内进行。

- 决策指南:

- 什么时候必须用? 当需要深入理解应用逻辑,特别是单页应用(SPA)或API-heavy应用时,结构化拆解是必不可少的。

- 什么时候替代? 对于极其简单的静态网站,可能无需深入JS分析,仅HTTP和HTML层分析就已足够。

十、本模块阶段性小结

本模块将模糊的交互信息,转变成了高度结构化、可量化的特征数据集。掌握了从HTTP协议、HTML源码、JavaScript代码等多个维度,系统化地提取“指纹碎片”的方法。现在,手中有了大量有待解读的证据。

图3:响应特征分层拆解结构图

接下来,我们将进入第四模块:多源信息融合推断模型构建,学习如何将这些来自不同信源的、有时相互矛盾的碎片证据,有机地整合起来,形成一个逻辑自洽、置信度高的整体推断。

四、多源信息融合推断模型构建

在前一模块中,我们提取了大量结构化的特征碎片。现在,我们需要将这些来自不同信源的证据整合起来,形成对技术栈的整体推断。

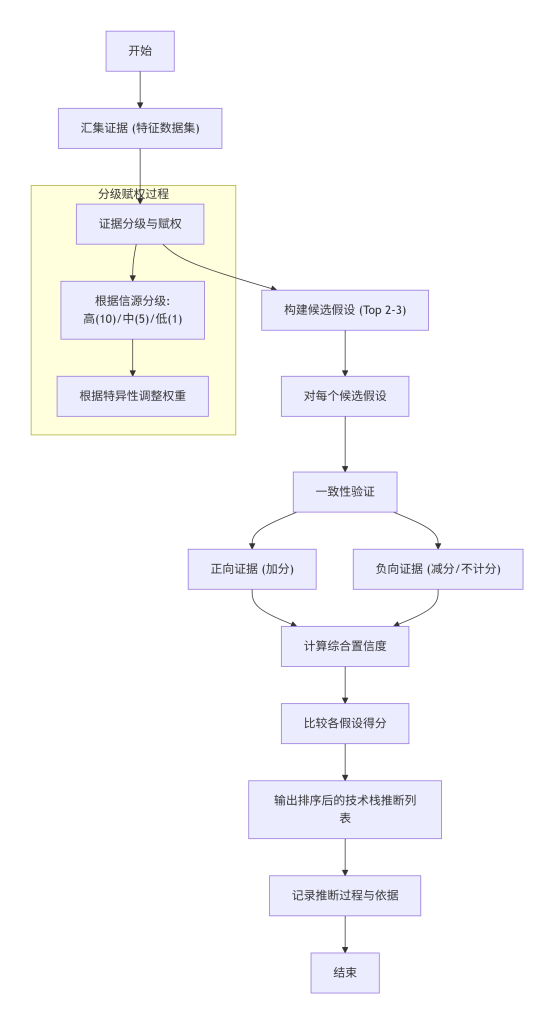

一、模块概念解释

本模块解决的核心问题是:当从不同维度(如响应头、HTML、JS)提取的特征信息指向不一致,甚至相互矛盾时,该如何做出最终判断?目标是构建一个逻辑框架或“心智模型”,用于对多源、多类型、不同置信度的信息进行系统性融合与加权,最终形成对应用技术栈最合理、最可靠的单一推断或少数几个候选推断。它模仿了资深专家在面对复杂目标时,如何综合各类蛛丝马迹得出结论的思维过程。

二、技术原理说明

该模型构建的底层逻辑基于“证据权重法”和“贝叶斯推断”思想。并非所有证据都具有同等价值。其设计原则是:

- 信源分级:根据信息的来源和伪造难度,对其进行分级。

- 高可信信源:难以伪造或修改的信息,如TCP/IP栈指纹、TLS证书细节、特定框架的字节码特征(如果能获取)、默认错误页面的精确内容。

- 中可信信源:有一定配置性但通常保持默认的信息,如HTTP头中的

X-Powered-By、Server(但可能被代理修改)、Cookie名称(JSESSIONID、PHPSESSID)。 - 低可信信源:容易被伪造或可完全自定义的信息,如HTML注释、

generatorMeta标签、静态资源的命名。

- 特征特异性加权:特征越独特、越偏离通用标准,其权重越高。例如,识别到一个名为

_csrf的Cookie,其指向Spring Security的权重,远高于一个通用的JSESSIONID。 - 一致性检验:高可信信源的推断,是否与中、低可信信源的特征相吻合?如果吻合,则推断置信度极大增强;如果矛盾,则需要重新审视高可信信源的推断,或寻找原因(如存在代理/WAF)。

三、在系统中的位置

本模块是分析阶段的核心大脑。它接收来自第三模块的、经过清洗和验证的“结构化特征数据集”。通过执行本模块定义的融合模型,对这些数据进行处理,其输出的“高置信度技术栈推断”是后续所有决策(第五模块的验证路径设计、第六模块的可靠性控制、第七模块的最终报告)的基石。

四、可执行命令或查询方式

此模块更多是思维过程和脚本逻辑,而非单一命令。可以通过编写简单的脚本或使用支持规则引擎的工具来辅助实现。

# 示例:一个简化的Python融合逻辑伪代码

evidence = {

'headers': {'server': 'Apache', 'x-powered-by': 'PHP/7.4'},

'cookies': {'name': 'PHPSESSID'},

'html': {'generator': 'WordPress 5.8', 'script_src': ['/wp-includes/js/jquery.js']},

'url_path': ['/wp-content/']

}

def infer_backend(evidence):

score = {}

# Cookie权重高

if evidence['cookies']['name'] == 'PHPSESSID':

score['PHP'] = score.get('PHP', 0) + 10

# 响应头权重中

if 'PHP' in evidence['headers'].get('x-powered-by', ''):

score['PHP'] = score.get('PHP', 0) + 5

# HTML特征权重低

if evidence['html']['generator'].startswith('WordPress'):

score['PHP'] = score.get('PHP', 0) + 2 # WordPress本身是PHP

# URL路径特征权重中

for src in evidence['html']['script_src']:

if '/wp-includes/' in src:

score['PHP'] = score.get('PHP', 0) + 3

return max(score, key=score.get)

print(infer_backend(evidence)) # 输出: PHP五、工具对比表

| 工具/方法 | 适用场景 | 优点 | 局限 |

|---|---|---|---|

| 心智模型/专家经验 | 复杂、模糊、需要深度推理的场景。 | 灵活,能处理非结构化信息和悖论。 | 依赖个人经验,难以复制和自动化。 |

| 自定义评分脚本 | 批量处理多个目标,或对同一目标进行标准化、可重复的推断。 | 自动化、可量化、结果一致。 | 需要编程能力,规则库需要持续维护。 |

| Wappalyzer / WhatWeb (内置算法) | 快速获取工具自身的融合结果。 | 开箱即用,内置了开发者设定的权重和规则。 | 融合逻辑是黑盒,无法针对特殊目标进行微调。 |

| 威胁情报平台 | 分析已知恶意软件或黑客组织使用的技术栈。 | 提供上下文关联,了解攻击者偏好。 | 与本地的、非恶意的目标指纹识别关联度不高。 |

六、标准操作步骤

- 汇集证据:将第三模块输出的所有特征,按照其来源(协议头、HTML、JS等)和内容进行汇总,形成一个证据列表。

- 证据分级与赋权:根据信源分级和特征特异性原则,为每个证据赋予一个初步的权重分值(如高可信:10分,中可信:5分,低可信:1分,特异性强的可额外加乘系数)。

- 构建候选假设:基于最高分的一两个证据,提出一到三个最有可能的技术栈候选假设。例如,看到

JSESSIONID,候选假设1:Java (Spring/Struts);候选假设2:Java (JSP/Servlet)。 - 一致性验证:逐一检视其他所有证据,看它们与哪个候选假设的兼容性最好。例如,如果候选假设是Java,那么看到

X-Powered-By: JSP是正向证据;看到wp-json是负向证据(矛盾)。 - 计算综合置信度:汇总每个候选假设的总分(正向加分,负向减分或不计分),得出最终的技术栈推断列表,并按总分排序。

- 记录推断过程:清晰地记录下最终推断的依据,特别是关键的高权重证据和任何矛盾点的处理方式。

七、如何验证结果真实性

验证的核心是评估融合模型的逻辑和结论的可信度,而非直接验证技术栈本身(那是下一模块的任务)。

- 验证逻辑:检查融合过程是否逻辑自洽,权重分配是否合理,是否妥善处理了矛盾证据。

- 判断依据:

- 合理性检验:最终推断出的技术栈(如Java Spring + React),在现实开发中是否常见、合理?一个推断为“PHP + React + MongoDB”的应用虽然可能,但需要强有力的证据支持,否则略显怪异。

- 矛盾解释检验:如果存在矛盾证据(如响应头暗示Apache,但HTML特征全指向IIS),模型是否能提供合理解释?例如,合理的解释可能是“存在反向代理(Apache)分发到后端的IIS服务器”。

- 可验证性检验:最终的推断结论,必须能够指导设计出下一模块中“可执行的、具体的”验证方案。例如,推断是“WordPress”,就意味着可以访问

/wp-admin/、/xmlrpc.php等特定路径来验证。

八、常见错误与排查方式

- 错误1:权重设置僵化,忽略特定上下文。例如,在某个应用中,

X-Generator头可能因开发团队习惯,比默认的Server头更能真实反映后端。- 排查:在分析特定目标时,保持开放心态,观察是否存在因开发规范而导致的“局部高可信信源”,动态调整权重。

- 错误2:陷入“证实偏差”陷阱。一旦形成一个假设,就倾向于只寻找支持它的证据,而忽略或轻视矛盾的证据。

- 排查:强制要求自己在每个步骤都主动寻找与当前最高分假设相矛盾的证据。尝试从相反的角度(否定当前假设)去解释已有数据。

- 错误3:未能处理模糊特征。某些特征(如使用了jQuery)几乎适用于所有现代网站,其作为证据的价值极低。

- 排查:在模型中加入“通用特征”过滤层,对于识别度极低的通用特征(如jQuery、Google Analytics),不赋予权重或赋予极低权重。

九、合规边界说明

- 网络安全视角:此阶段完全是分析阶段,不涉及任何对目标的新增网络请求,因此风险极低。风险在于基于错误的推断,设计出后续不当的、可能违反授权的验证方案。

- 缓解措施:对最终的推断结果进行敏感性分析。如果关键假设(权重最高的证据)被推翻,结论是否会改变?在报告中明确说明推断的置信度水平,以及可能存在的备选方案。

- 决策指南:

- 什么时候必须用? 任何时候,只要面对超过一个以上的信息源,就需要进行这种融合思考,以避免片面结论。

- 什么时候替代? 在自动化扫描场景中,扫描器的内置算法会替我们完成融合,但仍需理解其逻辑,以便解释结果。

十、本模块阶段性小结

本模块将我们从数据的收集者,提升为数据的综合研判者。构建了一个逻辑框架,学会了如何给不同来源的证据“称重”,如何协调矛盾,并最终形成一个高置信度的、关于应用技术栈的综合推断。这个推断不再是零散的列表,而是一个有逻辑支撑的整体画像。

图4:多源信息融合推断流程图

接下来,我们将进入第五模块:系统化探测与验证路径设计,基于这幅画像,设计出精准、高效的方案,去实地验证推断是否正确。

五、系统化探测与验证路径设计

基于第四模块得出的综合推断,本模块将把这些假设转化为可执行的探测步骤,以实地验证其真实性。

一、模块概念解释

本模块的核心任务,是将第四模块得出的关于技术栈的“综合推断”(即假设),转化为一系列具体的、可操作的、最小侵入性的探测步骤,以验证这些推断的真实性。解决的是“如何证明我的判断是对的”这一问题。目标是设计出一条清晰的、从假设到证据的路径,通过发送精心构造的、合法的探测请求,来捕获能够证实或证伪特定技术组件的确定性信息,从而将“推断”升级为“结论”。

二、技术原理说明

验证路径的设计,本质上是基于“唯一性标识”的触发与确认。其底层逻辑是:对于每一个待验证的技术组件(如Apache Tomcat),都存在某些只有该组件(或其特定版本)才会产生的、确定性的行为或响应。探测就是去触发这些行为。设计原理包括:

- 探测响铃性:发送一个只有特定组件才会“理解”并给出特定回应的请求。例如,向Tomcat发送一个针对其特有AJP协议端口的请求。

- 探测差异性:发送一个在不同组件上会产生不同响应的请求。例如,发送一个包含畸形HTTP头的请求,Nginx、Apache和IIS的默认错误页面可能各不相同。

- 探测存在性:访问一个该组件在默认安装下一定会存在的路径或文件。例如,请求

/console/来验证Spring Boot Actuator的存在。

路径设计必须遵循“从普遍到特殊”、“从被动到主动”、“从低危到高危”的原则,确保每一步的探测都是必要、合理且风险可控的。

三、在系统中的位置

本模块是连接“分析”与“行动”的桥梁。它接收第四模块的“待验证假设列表”(如:假设后端是PHP,版本可能为7.x;假设存在 /admin 后台,使用Basic认证),并将其转化为第五模块的输出——“验证任务清单”。这个清单将直接指导在第六模块中进行实际的探测操作,并控制其可靠性。

四、可执行命令或查询方式

设计验证路径,即为将要执行的命令或请求制定蓝图。

# 假设1: 验证Web服务器是否为 Nginx

# 设计探测路径1: 发送一个不存在的请求,对比Nginx特有的404页面格式。

# (实际命令将在下一模块执行) curl -I http://target/inexistent.html

# 假设2: 验证后端是否为 PHP

# 设计探测路径2: 在URL后添加一个特殊参数,使PHP生成一个包含版本信息的错误。

# curl 'http://target/index.php?=PHPB8B5F2A0-3C92-11d3-A3A9-4C7B08C10000'

# 假设3: 验证是否存在未授权的 Actuator 端点

# 设计探测路径3: 请求多个常见的Actuator URL。

# curl http://target/actuator/health

# curl http://target/actuator/info五、工具对比表

| 工具/方法 | 适用场景 | 优点 | 局限 |

|---|---|---|---|

| 手动设计 (结合Burp Repeater) | 针对少量、关键假设进行深度、精细化验证。 | 控制力强,可以实时调整请求,深入分析响应细节。 | 效率低,不适合大规模验证。 |

| 自动化脚本 (Python + Requests) | 针对一组假设,进行批量化、可重复的验证。 | 高效,能处理复杂逻辑,易于集成到工作流。 | 需要编程能力,调试相对复杂。 |

| Nmap (http-*脚本) | 验证特定的服务或组件(如 http-php-version)。 | 内置了大量针对特定组件的NSE脚本,使用方便。 | 脚本行为固定,不够灵活,可能产生大量探测流量。 |

| Burp Suite Intruder | 用枚举方式验证存在性假设(如枚举Actuator端点列表)。 | 图形化,易于设置枚举payload,可分析大量响应。 | 不适合需要复杂条件逻辑的验证场景。 |

六、标准操作步骤

- 列出待验证假设清单:从第四模块输出中,提取所有关键的技术组件和配置风险点,形成清单。格式为:

假设对象: 预期特征,例如:Web服务器: Apache Tomcat,调试接口: Spring Boot Actuator 存在。 - 为每个假设设计探测方法:针对每个假设,思考最直接、最可靠的探测方法。

- 存在性探测:设计一个请求,访问一个该组件独有的路径或文件。

- 行为探测:设计一个请求,观察其特定行为(如重定向方式、Cookie设置方式)。

- 指纹触发探测:设计一个请求,诱使服务器在其响应中暴露唯一标识(如特殊错误信息)。

- 设计验证序列:将多个探测请求组织成一个逻辑序列,考虑请求之间的依赖关系(如先获取Session,再访问需认证的页面)。

- 定义成功标准:为每个探测明确“什么响应代表验证成功”。例如,对

/actuator/health的请求,预期状态码为200且响应体为{"status":"UP"}或类似JSON格式。 - 记录验证蓝图:将以上所有内容,整理成一份清晰的“验证计划书”,包含请求方法、URL、参数、Headers以及成功标准。

七、如何验证结果真实性

此阶段验证的是“设计”的合理性与有效性。

- 验证逻辑:检查所设计的探测方法,是否真的能唯一且确定地区分目标组件与其它组件。

- 判断依据:

- 特异性检查:在本地或已知的测试环境(如DVWA、Juice Shop)中,针对已知技术栈的目标,测试所设计的探测方法,确认其是否能产生预期且唯一的响应。

- 假阳性风险评估:思考是否存在其他组件或配置,也可能产生与成功标准完全相同的响应?如果存在,说明该探测方法的特异性不足,需要重新设计或增加辅助验证。

- 合理性检查:探测方法是否过度复杂?是否有更简单、更被动的验证方式可以替代?例如,能用被动分析验证的,就不应设计主动探测。

八、常见错误与排查方式

- 错误1:设计的探测路径过于宽泛,导致结果模棱两可。例如,仅凭访问

/admin得到404,就判断“不存在管理后台”,但可能后台在/administrator或使用了不同的端口。- 排查:在设计阶段,就要考虑使用更全面的列表进行枚举,或结合其他特征(如使用了特定前端框架,可能暗示存在特定后台路径)。

- 错误2:未考虑探测请求的安全影响。设计了一个可能触发高危操作(如删除数据、修改配置)的探测路径,即使其本意只是为了验证。

- 排查:严格执行“最小权限”和“只读”探测原则。对于任何可能写入或修改数据的接口(如

/api/user/delete),绝不直接访问。验证应限于读取操作(如GET请求)或无害的参数。

- 排查:严格执行“最小权限”和“只读”探测原则。对于任何可能写入或修改数据的接口(如

- 错误3:假设之间相互依赖,未设计好顺序。例如,先验证了某个API需要特定Token,然后才去验证获取Token的接口是否存在。

- 排查:在验证计划中,明确标注请求的依赖关系,确保逻辑上的先后顺序正确。

九、合规边界说明

- 网络安全视角:本模块设计的探测请求,将是后续实际发送到目标系统的流量。不当的设计可能会触发入侵检测系统(IDS),或对应用性能造成影响。

- 缓解措施:在设计阶段就融入“隐蔽性”和“安全性”考量。优先使用GET请求,避免使用可能产生副作用的请求(如POST、PUT、DELETE)。控制探测的频率和并发数。对探测中使用的任何Payload,都需评估其潜在危害。

- 决策指南:

- 什么时候必须用? 在任何主动测试开始前,都必须完成严谨的路径设计。没有计划的探测是盲目的、危险的。

- 什么时候替代? 在完全被动分析即可得出结论的情况下,可替代所有主动探测的设计。

十、本模块阶段性小结

本模块将静态的假设,转变为动态的、可执行的验证计划。学会了如何为每一个技术推断,设计出最精准、最安全的“试金石”。这份计划,就是接下来进行实地探测的施工蓝图。确保了行动是有目的的、有逻辑的,而不是随机的乱枪打鸟。

图5:验证路径设计示例序列图

现在,蓝图在手,即将进入第六模块:判别可靠性控制与行为边界,在执行探测时,如何确保始终在合法、可控的范围内操作,并保证结论的可靠性。

六、判别可靠性控制与行为边界

在执行第五模块设计的探测路径时,我们必须建立一套控制机制,以确保结论的可靠性和行为的合规性。

一、模块概念解释

本模块的核心任务是,在执行第五模块设计的探测路径时,建立一套控制机制,以确保所得结论的可靠性,并严格约束自身行为始终处于法律、道德和授权范围的边界之内。解决的问题是:如何避免因外部因素(如网络抖动、WAF干扰、数据误读)导致判断失误,以及如何在复杂的网络环境中,始终做一个“清白”的测试者,不越雷池一步。

二、技术原理说明

可靠性控制的底层逻辑基于“科学实验的重复性和可证伪性”原则。行为边界的确定则源于“授权范围”与“最小必要”的法律和道德准则。

- 可靠性控制原理:

- 可重复性:一个可靠的结论,必须能在不同时间、通过相同的方法被重复验证。

- 可证伪性:结论必须是可被证伪的。如果存在一个未曾考虑的假设也能解释所有现象,结论就不可靠。

- 基线对比:通过与已知的、确定性的基线(如本地靶场中相同组件的响应)进行对比,来排除环境噪音的干扰。

- 行为边界设计原理:

- 授权即边界:所有操作的边界,严格限定在客户或目标所有者授予的书面许可范围内。任何超出此范围的行为,无论出于何种目的,都是越界。

- 最小必要原则:在授权范围内,只进行验证假设所必需的最少、最轻微的探测。能用一个请求验证的,绝不用两个;能用只读请求的,绝不用写入请求。

三、在系统中的位置

本模块贯穿于整个主动探测过程,是执行阶段的“护航编队”和“内部控制”。它与第五模块的输出(验证蓝图)紧密结合,指导在第六模块(实际执行)中如何操作。它输出的是一系列“控制点”和“决策标准”,确保最终进入第七模块的结论是经过可靠性检验的,并且整个测试过程是合规的。

四、可执行命令或查询方式

可靠性控制通常体现在命令的编写逻辑和脚本的流程控制中。

# 示例:在验证脚本中加入重试和超时控制

# 使用 curl 的 --retry 和 --max-time 参数来控制可靠性

curl --retry 3 --retry-delay 5 --max-time 10 https://juice-shop.herokuapp.com/ -I

# 示例:进行基线对比,在本地DVWA上先测试命令的预期行为

curl http://localhost:8080/DVWA/ -I

# 预期 Server 头可能是 Apache/2.4.41 (Ubuntu)

# 然后对比远程目标的响应

curl https://target-site.com/ -I

# 若 Server 头完全不同,则需考虑代理或WAF因素五、工具对比表

| 控制机制 | 适用场景 | 优点 | 局限 |

|---|---|---|---|

| 请求重试与延迟 | 应对网络不稳定或简单的速率限制。 | 简单易行,提高数据获取的成功率。 | 无法应对基于行为的复杂封锁策略。 |

| 多源/多节点验证 | 验证结果是否受地理位置或网络路径影响。 | 可排除本地网络或中间设备干扰。 | 实施成本较高,需要多个测试环境。 |

| 与基线环境对比 | 确定特定响应的确为组件指纹,而非环境特有。 | 极大提高判别的准确性。 | 需要维护一个与目标可能环境类似的本地靶场。 |

| 严格的时间窗口与频率控制 | 确保行为不被识别为攻击扫描,维持合规边界。 | 降低触发告警风险,体现专业操守。 | 可能延长测试周期。 |

| 操作日志记录 | 任何测试场景下,用于审计和重现。 | 提供无可辩驳的行动证据,便于问题回溯。 | 需确保日志本身的安全和完整性。 |

六、标准操作步骤

- 设置基线:在本地或可控的测试环境(如DVWA、Juice Shop)中,针对即将验证的组件,运行设计好的探测命令,记录下“标准”的成功响应样本。

- 配置探测参数:在探测脚本或工具中,设置合理的超时时间(如10秒)、重试次数(如2次)、重试延迟(如5秒)以及请求间隔(如每秒不超过1个请求)。

- 执行初次探测:按照验证蓝图,开始发送第一个探测请求。

- 实时监控响应:观察响应状态码、响应时间、响应内容。如果出现超时、连接重置、状态码429(过多请求)或503(服务不可用),应立即暂停探测。

- 对比基线分析:将收到的响应与基线样本进行对比。是特征完全匹配,还是略有不同?若不同,是因为版本差异,还是中间件干扰?

- 重复验证:对于关键的阳性发现,不要仅凭一次成功就下结论。在稍后的时间点(如间隔10分钟后)再次发送相同请求,验证结果是否稳定。

- 记录所有行为:详细记录每次探测的时间、命令、请求/响应头和体的关键部分,以及当时的任何异常情况。这既是证据,也是后续排查的依据。

七、如何验证结果真实性

本阶段验证的是“控制过程”的有效性。

- 验证逻辑:检查控制措施是否如预期般工作,并成功保障了结论的可靠性。

- 判断依据:

- 重试机制有效性:如果在某次因网络抖动失败后,重试机制成功获取了数据,则控制有效。

- 假阳性排除:如果一个阳性结果,在后续的重复验证或不同节点的验证中消失,则初次结果很可能为假阳性(如WAF的诱捕响应),控制机制成功避免了误判。

- 合规性证明:审查操作日志,确认所有请求的URI、参数、频率,均未超出授权范围,且未尝试任何修改性或破坏性的操作。日志本身就是合规性的有力证明。

八、常见错误与排查方式

- 错误1:将WAF或IPS的阻断响应,误判为应用的真实指纹。例如,请求某个路径后,得到一个统一的、格式精美的“Access Denied”页面,而非预期中应用的404页面。

- 排查:通过对比基线和请求的变体(如改变User-Agent、使用不同的路径大小写)来确认。如果响应内容不随请求参数变化,极可能是安全设备的阻断。

- 错误2:忽视会话管理,导致验证逻辑混乱。例如,验证需要认证的接口时,使用了未携带有效Session Cookie的请求,得到302重定向到登录页,却误判为接口不存在。

- 排查:在探测脚本中妥善处理会话。首先验证登录接口,获取有效Cookie,然后在后续的所有请求中携带该Cookie。

- 错误3:为追求效率,忽略了行为边界。例如,为了提高验证速度,不加延迟地并发发送大量请求,导致目标服务负载过高或IP被封。

- 排查:在脚本中强制执行请求间的延迟,并设置最大并发数。将“不干扰目标正常运行”作为高于“效率”的最高原则。

九、合规边界说明

- 网络安全视角:本模块本身就是合规边界的具体实现。其核心风险在于控制措施失效,导致行为越界或结论错误。

- 缓解措施:建立双重确认机制。任何可能被认为有风险的探测(即使我们认为无害),在执行前应由第二位团队成员复核。制定并演练应急响应计划,一旦触发目标告警或导致服务异常,应立即停止所有活动并通知相关方。

- 决策指南:

- 什么时候必须用? 在任何针对非本地、非自有目标的主动测试中,本模块的所有控制原则都必须被遵守。这是专业测试与恶意扫描的根本区别。

- 什么时候替代? 在完全离线的、自有的测试环境(如本地搭建的DVWA)中进行学习和实验时,可以适度放宽对行为边界的控制,但仍应实践可靠性控制的原则。

十、本模块阶段性小结

本模块为技术操作注入了纪律和科学精神。学习了如何通过重试、基线对比、重复验证来确保结论的可靠性,更重要的是,明确了行为的法律和道德边界,学会了如何在复杂的网络世界中,以专业、负责、可追溯的方式进行工作。

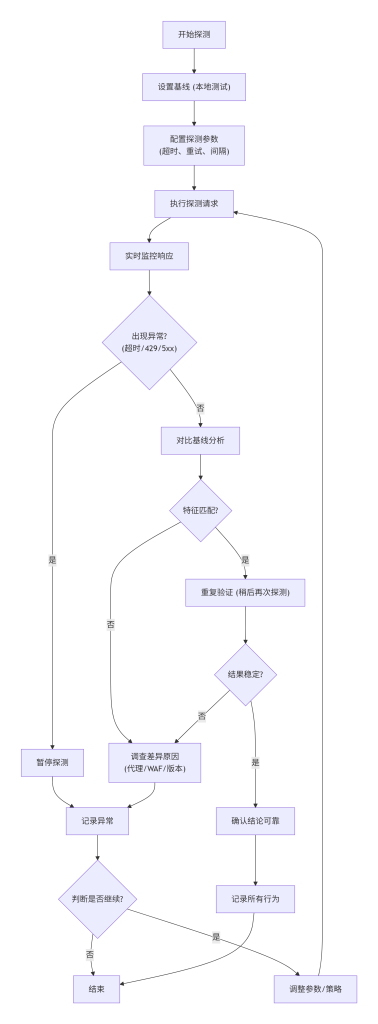

图6:可靠性控制流程图

带着这些严谨的控制措施,将进行最终的实地探测,并收集到所有可信的证据。接下来,将进入最后一个模块:第七模块:综合研判能力整合与输出,将所有经过验证的证据和推断,整合成一份逻辑清晰、证据确凿、可指导后续行动的综合判断报告。

七、综合研判能力整合与输出

经过前六个模块的层层推进,我们获得了大量经过验证的证据和推断。本模块将把这些成果整合成一份专业的综合研判报告。

一、模块概念解释

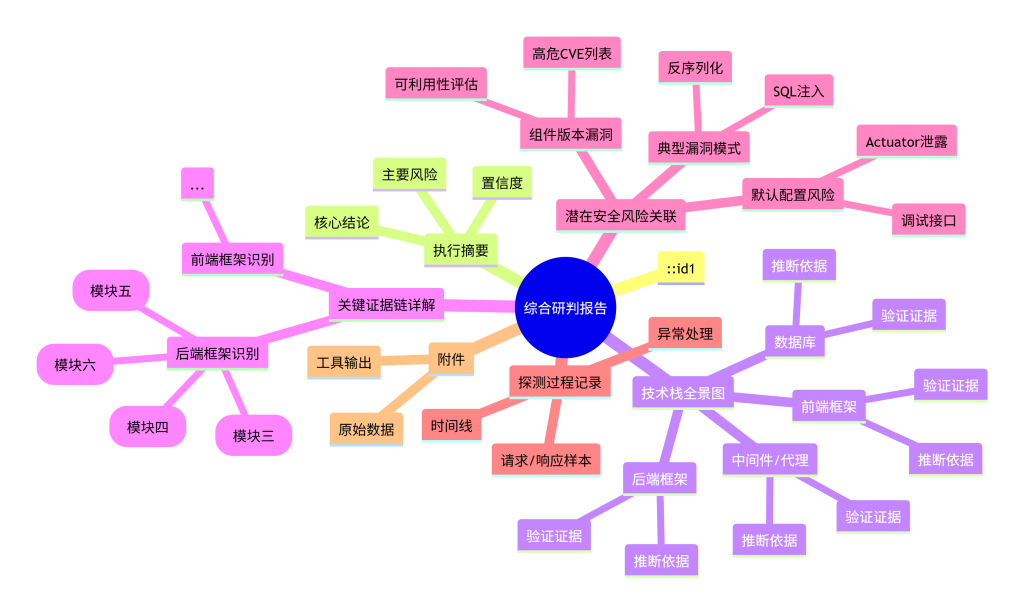

本模块是整个课程流程的终点,也是价值交付的起点。其核心任务是将前六个模块产生的所有信息——从最初的要素认知,到最终的验证结论——进行系统性的整合、分析与提炼,最终形成一份结构清晰、证据充分、结论明确的“Web应用构建指纹与安全关联综合研判报告”。解决的问题是:如何将复杂、分散的技术发现,转化为能够直接指导安全决策(如漏洞扫描、渗透测试、代码审计、风险缓解)的 actionable intelligence(可行动情报)。

二、技术原理说明

综合研判的输出,遵循“金字塔原理”和“证据链”的构建逻辑。

- 金字塔原理:结论先行。报告的开头应是高度凝练的“综合判断摘要”,直接给出应用的技术栈全景图、主要风险点及置信度。其下的每一层,都是支撑这一结论的论据(如验证过的关键特征),而最底层,则是原始的、经过清洗的探测数据。这种结构便于不同角色的读者快速获取核心信息。

- 证据链构建:对于每一个关键的判断(如“应用基于Java Spring Boot开发”),都必须提供一条完整的证据链:从“推断”(第四模块)到“探测设计”(第五模块)再到“验证结果”(第六模块的可靠数据)。这条链上的每一环都清晰可见、可追溯,确保结论的严谨性和不可辩驳性。

- 安全价值映射:在技术栈识别的基础上,报告必须再次关联其安全意义(如第二模块所述),明确指出每个识别出的组件和版本,可能面临哪些已知威胁,以及可能存在哪些因配置不当或默认设置而引入的风险。这完成了从“是什么”到“所以然”的闭环。

三、在系统中的位置

作为课程的终结模块,它汇聚了前六个模块的全部产出。它既是本次指纹识别任务的成果交付物,也是启动后续安全活动(如漏洞挖掘、渗透测试、安全加固)的输入文档。它为整个工程化流程画上了句号,同时也为下一个工程循环(如漏洞验证)打开了大门。

四、可执行命令或查询方式

本阶段的核心是文档编写和信息呈现,而非执行命令。但可以使用工具辅助生成报告草稿。

# 1. 使用Burp Suite生成HTML报告

# 在Burp Suite的“Target” -> “Site map”中,右键点击目标主机,选择“Save selected items”可以保存所有请求/响应为XML文件。但更常用的是,如果使用了Burp Scanner,可以生成专业的漏洞扫描报告。

# 不过,对于本课程的指纹识别任务,我们更需要的是手动整理。

# 2. 使用命令行工具将探测日志转换为可读格式

# 将从curl等工具收集的原始日志,使用脚本格式化为Markdown表格。

cat probe_log.txt | awk '{print "| " $1 " | " $2 " | " $3 " |"}' > table.md

# (此命令为示意,实际需根据日志格式调整)

# 3. 使用Markdown编辑器或笔记软件(如Obsidian、Typora)编写最终报告。

# 这是最推荐的方式,可以灵活组织文本、表格和代码块。五、工具对比表

| 工具/格式 | 适用场景 | 优点 | 局限 |

|---|---|---|---|

| Markdown (.md) | 编写技术报告、README、内部Wiki。 | 纯文本,版本控制友好,格式简洁,易于转换为HTML/PDF。 | 对复杂排版(如跨行单元格)支持有限。 |

| Microsoft Word / Google Docs | 交付给客户或管理层的正式报告。 | 排版功能强大,易于协作和审阅。 | 二进制格式,版本控制困难,样式可能错乱。 |

| Burp Suite / Professional Report | 与漏洞扫描结果一同交付。 | 自动化生成,包含详细的请求/响应数据。 | 模板固定,难以自定义指纹识别的分析过程和逻辑。 |

| Excel / Google Sheets | 整理和展示大量结构化数据(如特征列表、验证结果表格)。 | 数据筛选、排序、统计分析方便。 | 不适合编写大段的逻辑论述和背景说明。 |

| Confluence / Notion | 团队内部知识库沉淀。 | 易于协作、评论、链接到其他页面。 | 依赖于特定平台,分享给外部客户可能不便。 |

六、标准操作步骤

- 确立报告核心结论:回顾第四模块的综合推断和第六模块的验证结果,凝练出1-3句话的核心结论。例如:“目标应用

example.com是一个基于 Java Spring Boot 2.5.x 后端的 React 单页应用,运行在 Nginx 1.18 代理之后,其actuator端点(特别是/health和/info)存在未授权访问风险。” - 构建报告大纲:遵循“结论-论据-数据”的金字塔结构构建报告。例如:

- 执行摘要

- 1. 识别目标与范围

- 2. 综合技术栈研判(核心结论)

- 3. 关键证据链详解(分后端、前端、中间件、基础设施)

- 3.1 后端框架 (Spring Boot) 的识别与验证

- 3.2 前端框架 (React) 的识别与验证

- …

- 4. 潜在安全风险关联(基于识别出的技术栈)

- 5. 探测方法与过程记录

- 6. 附件(原始数据、请求/响应样本)

- 填充论据与证据链:在报告大纲的每一部分,详细阐述推断逻辑和验证过程。使用表格展示关键特征证据,并引用第六模块中记录的、经过可靠性控制的数据。

- 编写安全风险关联:针对识别出的技术栈,列出其已知的、与本目标可能相关的安全风险。例如,列出Spring Boot Actuator未授权访问可能泄露的信息(路径、Bean、环境属性等),并说明这些信息对攻击者的价值。

- 进行同行评审:在正式交付前,邀请另一位团队成员基于报告中的证据链,尝试复现整个推断过程,验证其逻辑的严密性和证据的充分性。

- 定稿与交付:根据评审意见修改报告,最终定稿并以适当格式交付给相关方。

七、如何验证结果真实性

本模块验证的是最终“报告”本身的质量和可信度。

- 验证逻辑:审查报告是否构建了一条完整、清晰、可追溯的证据链,使得任何第三方都能基于报告中的信息,复现分析过程并得到相同结论。

- 判断依据:

- 可复现性:报告中是否提供了足够详细的探测请求(包括完整的URL、Headers)和响应样本?一个独立的分析师能否根据这些信息,在自己的环境中模拟或向目标重新发送请求,并观察到与报告一致的现象?

- 逻辑一致性:报告的结论与论据之间是否存在逻辑断层?例如,是否仅凭一个低权重的

X-Generator标签就断言了整个技术栈,而忽略了其他矛盾的高权重证据? - 完整性:报告是否诚实地列出了分析过程中遇到的矛盾点、不确定性以及未能验证的假设?一份完整的报告,其价值不仅在于它证明了什么,也在于它诚实地承认了未能证明什么。

八、常见错误与排查方式

- 错误1:报告冗长且缺乏重点,结论淹没在数据海洋中。 读者(尤其是管理者)难以快速抓取核心信息。

- 排查:严格执行“结论先行”原则。确保执行摘要部分独立成篇,且包含了所有关键发现和风险评级。技术细节放在附录或后文。

- 错误2:论据与结论脱节。 例如,结论是“存在SQL注入风险”,但论据部分只展示了如何识别出MySQL数据库,没有展示任何与SQL注入相关的参数或行为。

- 排查:反复检查每一个结论,看是否有直接的论据支撑。论据必须是支持该结论的证据,而不是与之无关的信息。

- 错误3:混淆了“识别出的技术”与“已确认的漏洞”。 在报告中写道“识别出Spring Boot,因此存在高危漏洞”。这是不准确的。应修改为“识别出Spring Boot及其Actuator端点未授权访问,可导致敏感信息泄露,构成高危风险”。

- 排查:严格区分“指纹识别”(技术栈识别)和“漏洞验证”(弱点确认)。前者是后者的基础,但不能等同。使用“风险”、“隐患”、“可能导致”等词汇来描述关联性,而非断言。

九、合规边界说明

- 网络安全视角:报告本身也需注意保密性和敏感性。一份详细的指纹识别报告,详细列出了目标应用的技术栈、版本甚至配置,这本身对于攻击者就是极具价值的情报。

- 缓解措施:对报告进行严格的分发控制,仅限授权人员查阅。在报告中,如果包含任何可能被直接用于攻击的敏感细节(如确切的API端点路径),可考虑在交付客户完整版的同时,内部留存一份脱敏版用于非保密场景。报告首页应添加保密声明。

- 决策指南:

- 什么时候必须用? 任何正式的安全评估项目,在结束后都必须生成此份综合报告。它是项目交付的核心资产,证明了工作的价值和成果。

- 什么时候替代? 在快速、非正式的漏洞验证或内部学习场景,可以只记录关键发现,无需生成如此结构化的正式报告。

十、本模块阶段性小结

至此,您已完成全部七个模块的学习。在本模块中,您将之前所有的技术工作,整合为具有决策指导意义的专业情报。您学会了如何构建一条无懈可击的证据链,如何将技术发现清晰地呈现给不同角色的受众。至此,您已经掌握了一套完整的、工程化的Web应用构建指纹识别与安全关联的方法论。您不仅知道如何“做”,更知道如何“想”,如何“控”,以及如何“说”。这套能力将使您在未来的网络安全工作中,从一个工具的使用者,成长为能够独立设计、执行并交付复杂分析任务的专家。请将这套流程应用到您的实际工作中,并不断磨练和精进。

图7:综合研判报告金字塔结构图

参考与进一步阅读

- curl man page:本文中所有

curl命令参数(如-I、-L、--retry)的依据。 (核心行为自1998年以来未发生重大变化,建议读者访问官方最新文档以确认当前环境兼容性) - Exploit-DB / SearchSploit:本文第二模块中关于

searchsploit工具用法及其本地漏洞库查询功能的权威参考。 - OWASP Automated Threats to Web Applications:本文第一模块合规边界说明中,将指纹识别归类为OAT-004 Fingerprinting的依据。

- PortSwigger Web Security Academy:本文第二、三、七模块中提及的免费学习平台、交互式靶场及Burp Suite工具使用背景的权威来源。

- OWASP Testing Guide v4:本文第五模块关于通过畸形请求等方法进行指纹识别的技术原理,可参考该指南中的“Fingerprint Web Application (OTG-INFO-009)”章节。 (核心行为自2013年以来未发生重大变化,建议读者访问OWASP最新项目页面以确认当前最佳实践)

信息收集-Web应用-安全组件-特征分析

一、重构交互认知基础

一、模块概念解释

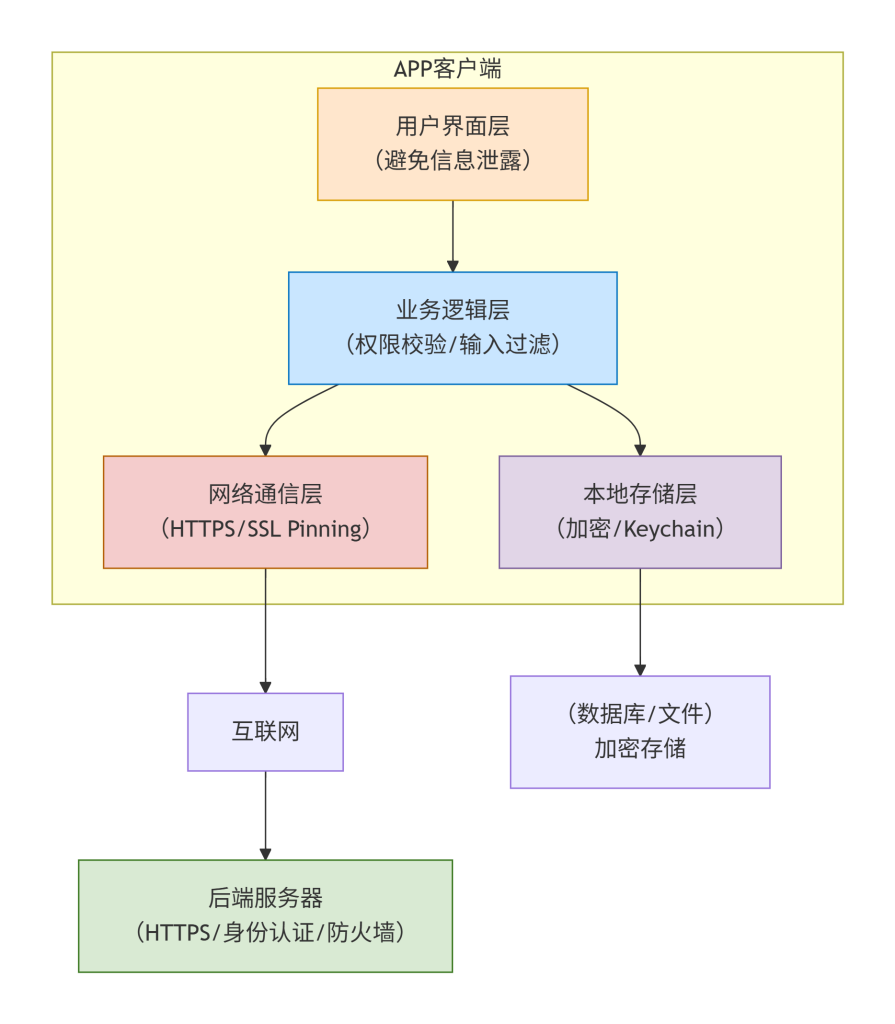

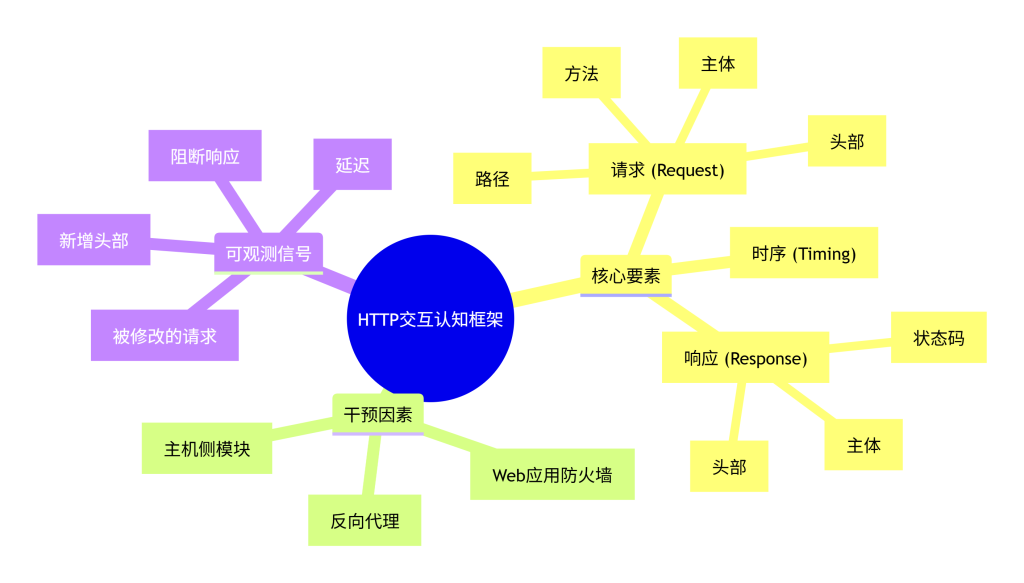

在深入分析安全组件特征前,需要先重构对目标系统交互过程的认知。本模块的核心是建立一套标准的、工程化的“观察框架”。它解决的问题是:如何将一次复杂的、黑盒的HTTP请求与响应过程,拆解为一系列可观测、可度量的信号单元。目的是理解正常或异常的交互过程由哪些基本元素构成,以及这些元素在何处可能因系统内部逻辑(如安全组件)的存在而发生改变。这为后续所有推断工作奠定观测基础。

二、技术原理说明

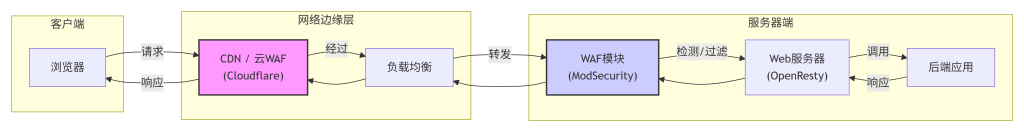

HTTP协议是一个请求-响应协议,其交互过程由客户端发起请求,服务端返回响应。我们关注的“潜在干预因素”——安全组件,通常作为反向代理、Web应用防火墙(WAF,Web Application Firewall)或主机侧模块(如ModSecurity)插入在客户端与原始应用服务器之间。任何干预因素要发挥作用,必须“阅读”并“修改”交互内容。因此,无论安全组件多么透明,它必然会在标准的HTTP交互路径上留下痕迹。例如,它必须解析HTTP请求(包括方法、路径、头部、主体)以进行规则匹配,然后可能会修改请求(如清洗数据)、阻断请求(返回干预响应),或修改响应(如添加安全头部)。通过重构认知,我们将模糊的“交互”概念具体化为可观测的请求包结构、响应包结构、时间差等离散信号,从而为识别“干预”的存在提供观测锚点。

三、在系统中的位置

本模块是整个学习路径的逻辑起点。它不涉及具体的识别技术或工具,而是为后续所有模块建立统一的“语言”和“视角”。在进入“界定识别目标”之前,必须先理解“我们能观测到什么”。它从宏观的“信息收集”过渡到微观的“信号分析”,是整个方法论的认识论基础。

方法论认知框架图

四、可执行命令或查询方式

本阶段主要使用基础的网络工具来观察和记录HTTP交互的原始面貌,不涉及主动探测。以安全测试目标 testsite.com 为例:

# 使用curl命令,以最详尽模式查看一次HTTP请求与响应的全过程

curl -v http://testsite.com/

# 使用curl命令,保存请求与响应的完整头部和体部到文件,用于后续分析

curl -i -s -o interaction.txt http://testsite.com/

# 使用nc (netcat) 手动构造并发送一个原始HTTP请求,观察最底层的交互

printf "GET / HTTP/1.0\r\nHost: testsite.com\r\n\r\n" | nc testsite.com 80这些命令帮助我们建立对“正常”或“基线”交互的直观感受。参考:curl 官方文档,nc (netcat) 手册页。

五、工具对比表

| 工具 | 适用场景 | 优点 | 局限 |

|---|---|---|---|

| curl | 快速查看、分析HTTP请求与响应的头部和主体 | 功能强大,支持几乎所有协议细节,可脚本化,输出信息详尽 | 交互式调试能力弱,无法处理复杂的多步交互 |

| nc (netcat) | 发送原始、低层的TCP/UDP数据包,模拟任意协议 | 极度灵活,完全控制发送内容,适合测试协议解析层的异常 | 需要手动构造所有数据,使用门槛高,无法自动处理SSL/TLS |

| 浏览器开发者工具 (Network Tab) | 分析真实浏览器环境下的所有网络请求 | 直观展示请求瀑布流、请求头、响应头、Cookie等,所见即所得 | 无法精确控制发包细节,可能受浏览器策略和扩展影响 |

六、标准操作步骤

- 准备环境:确保测试机网络可达目标

testsite.com,并安装好curl、nc等基础工具。 - 建立基线:使用

curl -v http://testsite.com/访问目标主页,完整记录下服务端返回的Server头、Set-Cookie头、响应体内容等。这是后续判断是否存在“干预”的原始参考。 - 拆解请求:分析发送的请求包,记录发送了哪些Header(如User-Agent、Accept)、请求体是什么(如果有)。

- 拆解响应:分析服务端返回的响应包,逐行查看响应头,观察响应体的第一行内容(如HTML文档类型声明)。

- 模拟异常请求:尝试使用

nc发送一个格式略微异常的请求,例如GET / HTTP/1.0\r\nHost: testsite.com\r\n\r\n,观察响应与正常请求的差异。这初步模拟了可能触发安全组件干预的输入。

七、如何验证结果真实性

本阶段的“验证”并非验证某个结论,而是验证“观测”的准确性。

- 验证逻辑:对比多个工具和多次请求的结果,排除单次请求的网络抖动或工具自身特性造成的假象。

- 判断依据:

- 使用

curl -v得到的响应头信息应与浏览器开发者工具中看到的一致(除非有浏览器特有的头部)。 - 使用

nc手动构造的请求,如果格式完全符合规范,应得到与curl相同的响应。 - 若不同工具得到不同结果,需检查工具默认行为。例如,

curl默认不发送某些头部,而浏览器会发送,这可能导致服务端返回不同的内容(如重定向到移动端页面)。这种差异本身就是重要的认知素材。

- 使用

八、常见错误与排查方式

- 错误1:混淆请求头与响应头。例如,将响应中的

Server头误认为是自己请求中发送的。- 排查:重新审视

curl -v的输出,其中以>开头的行是发送的请求头,以<开头的行是接收的响应头。

- 排查:重新审视

- 错误2:忽略默认行为的影响。例如,使用

curl访问HTTPS网站时不加-k参数导致证书验证失败,从而看不到任何响应。- 排查:明确工具命令的每一个参数含义。对HTTPS目标,如需忽略证书错误,应使用

-k或--insecure参数进行测试。

- 排查:明确工具命令的每一个参数含义。对HTTPS目标,如需忽略证书错误,应使用

- 错误3:被缓存干扰。重复请求时,可能命中本地或代理缓存,看到的并非真实的服务端响应。

- 排查:在请求头中添加

Cache-Control: no-cache,或使用curl的--disable选项禁用其缓存功能。

- 排查:在请求头中添加

九、合规边界说明

- 使用场景:本模块仅用于网络安全专业人员理解Web通信基本原理,或在获得授权的情况下,对自己负责的Web系统进行基线测试与故障排查。

- 网络安全视角:

- 风险:对未经授权的系统进行任何形式的交互探测,即使是看似无害的

curl请求,也可能违反目标系统的使用条款或相关法律法规(如《网络安全法》、《关键信息基础设施安全保护条例》)。nc等工具因其原始特性,更易被误判为恶意扫描。 - 局限:仅靠本模块的认知,无法判断“干预因素”是否存在,只能建立交互的“正常”样本。

- 缓解措施:严格遵守授权边界。所有测试活动必须在获得目标系统所有者明确书面授权后,在可控的测试环境中进行。将观测到的任何信息视为敏感数据,妥善保管。

- 风险:对未经授权的系统进行任何形式的交互探测,即使是看似无害的

- 本模块决策指南:

- 什么时候必须用?:在计划对一个Web系统进行深入的安全评估之前,必须完成本模块的认知建立,以确保后续所有分析都基于对基础交互的准确理解。

- 什么时候替代?:如果只需要了解系统提供的业务功能,无需分析其内部防护机制,则无需深入本模块。

十、本模块阶段性小结

本模块完成了从“访问网站”到“分析HTTP交互信号”的认知重构。我们明确了可观测的对象:请求的结构、响应的结构、以及交互的时序。带着这份对“正常”交互的基线理解,下一阶段我们将聚焦于识别其中可能由安全组件引入的“特征”信号。

二、界定识别目标与问题边界

一、模块概念解释

在建立了对HTTP交互的基础认知后,需要精确地定义本次“特征分析”的目标和范围。本模块解决的问题是:在浩瀚的交互细节中,应该关注哪些信号?学习目标不是找到所有可能的异常,而是有选择地、系统性地识别出那些能够揭示“系统安全组件”存在的关键特征。它划定了工作的“问题边界”,防止分析过程陷入无关细节,确保后续工作的聚焦和高效。

二、技术原理说明

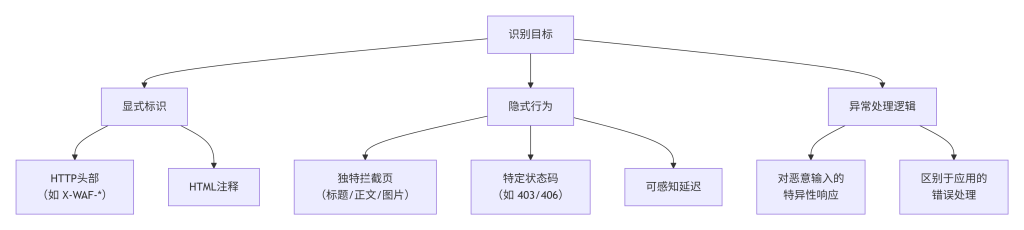

安全组件的存在必然导致系统状态变化。无论是为了检测、防护还是记录,它都会在HTTP协议的不同层面留下可观测的“指纹”。这些指纹的产生原因如下:

- 协议层面:安全组件作为中间件,可能修改或添加HTTP头部来传递自身信息(如

Server、X-Powered-By)或指示其处理状态(如X-CDN、X-WAF-Profiling)。 - 内容层面:当安全组件拦截一个请求时,通常会返回自定义错误页面,而非后端应用服务器的错误页。该页面的HTML标题、正文关键词、CSS样式、图片路径都可能成为独特特征。

- 行为层面:安全组件可能修改请求/响应体(如添加审计脚本、敏感词过滤),或引入可测量的处理延迟(因多了一道检测逻辑)。

因此,识别目标被界定为三类可观测的特征:

识别目标分类模型图

三、在系统中的位置

本模块承接“重构交互认知基础”的成果,将泛化的“交互信号”聚焦为三类具体的“识别目标”。它为后续“拆解系统安全组件结构”提供分类标准,即从什么维度去描述一个安全组件。同时,它也确立了本阶段学习的最终产出——一个清晰、有限的特征列表,而非一个模糊的“系统有没有防护”的结论。

四、可执行命令或查询方式

本阶段的目标是“发现”特征,因此命令侧重于收集和过滤信息。

# 1. 收集显式标识:重点关注响应头

curl -I http://testsite.com/

# 2. 收集隐式行为:尝试触发一个可能被拦截的请求(非攻击性)

curl "http://testsite.com/?id=1'"

# 3. 批量收集头部信息

curl -s -D - http://testsite.com/ -o /dev/null | grep -E "Server:|X-|CF-|WAF"注意:?id=1' 只是一个简单的SQL注入语法试探,目的是观察系统是否会返回异常页面,而非实际进行注入攻击。

五、工具对比表

| 工具 | 适用场景 | 优点 | 局限 |

|---|---|---|---|

| curl (with -I) | 快速探测响应头,寻找显式标识 | 轻量、快速、脚本友好 | 只能获取HEAD,无法触发需要POST或复杂参数才能触发的拦截页 |

| Burp Suite (Repeater) | 手动、精细地构造和重放请求,分析响应变化 | 提供完整的请求/响应编辑界面,可断点调试,历史记录清晰 | 配置相对复杂,需要设置代理,不适合快速的一次性探测 |

| 自定义Python脚本 (requests库) | 复杂的、多步骤的、带逻辑的特征探测任务 | 灵活性极高,可处理复杂的会话和逻辑判断 | 需要编程能力,开发和调试周期较长 |

六、标准操作步骤

- 收集显式标识:使用

curl -I或Burp Suite的Repeater发送一个正常GET请求,逐一审查响应头,记录所有非标准的、可能是安全组件添加的头部(如X-Security-*、X-WAF-*)以及常见的Server头变体(如cloudflare、yunjiasu)。 - 触发并捕获隐式行为:构造一个包含典型恶意语法(如

'、<script>)但上下文无害的请求,发送给目标,完整保存响应状态码、响应头和响应体。 - 建立特征库初稿:将步骤1和2收集到的所有“可疑”信号,按照“头部特征”、“响应码特征”、“响应体特征”分类整理成一个列表。例如:

- 头部特征:

Server: openresty - 响应码特征:当请求包含

'时,返回403 Forbidden - 响应体特征:返回页面标题包含

403 WAF,或页面内容包含<p>blocked by Mod Security</p>

- 头部特征:

- 界定边界:明确本次分析不关注的内容,例如不分析DNS解析特征,不分析CDN地理分布特征,除非它们与安全组件的识别直接相关。

七、如何验证结果真实性

- 验证逻辑:验证识别出的“特征”是否稳定、可重现,并且是否确实有别于“正常”交互的特征。

- 判断依据:

- 稳定性:重复步骤2三次,每次都能得到相同或高度相似的响应。如果响应不稳定,则该特征可能是网络抖动或后端应用逻辑造成的,不能作为可靠识别依据。

- 差异性:将步骤2得到的响应与一个完全正常的请求的响应进行对比。如果响应内容(如错误页面)完全不同,则这个“不同的响应”就是一个有力的行为特征。

- 唯一性:在互联网上搜索步骤1中发现的特定头部名称(如

X-WAF-Profiling),如果搜索结果能将其与特定的安全产品关联起来,则验证了该特征的真实来源。注意:此步骤仅为内部验证逻辑,不得在最终报告中标注“已验证来源”等字样。

八、常见错误与排查方式

- 错误1:将应用自身逻辑误认为安全组件特征。例如,应用本身会对输入进行合法性校验,返回

400 Bad Request,容易被误认为是WAF拦截。- 排查:对比其他不同但同样非法的输入。如果应用对所有格式错误的输入都返回同样的

400页面,则很可能是应用自身逻辑。如果只有特定的、与安全相关的输入(如SQLi、XSS payload)返回403或其他特殊页面,则更可能是安全组件。

- 排查:对比其他不同但同样非法的输入。如果应用对所有格式错误的输入都返回同样的

- 错误2:目标过散,特征列表冗长无效。试图一次性记录所有看到的头部,导致工作量巨大且无重点。

- 排查:聚焦于有明确安全含义的头部(

X-Content-Type-Options、X-Frame-Options、X-XSS-Protection)和安全产品常用的命名空间(X-WAF-、CF-(Cloudflare)、Yunjiasu-(百度云加速))。

- 排查:聚焦于有明确安全含义的头部(

九、合规边界说明

- 使用场景:本模块用于在授权测试中,精确界定信息收集的范围和目标,提升测试效率。

- 网络安全视角:

- 风险:发送包含典型恶意语法(如

1')的请求,即使意图并非攻击,也可能触发目标系统的安全告警,或在系统日志中留下记录。这可能被误认为是攻击行为,尤其是在未明确授权的系统中。 - 局限:本模块只能界定识别目标,无法确定这些特征的具体含义或绕过方式。

- 缓解措施:测试前务必确认授权范围包含此类“模拟试探”行为。测试过程中应记录所有发送的请求,以备审计。

- 风险:发送包含典型恶意语法(如

- 本模块决策指南:

- 什么时候必须用?:在开始任何深入的技术分析前,必须完成识别目标的界定。它能帮助聚焦精力,避免在无关信息上浪费时间,并使整个分析过程有清晰的主线。

- 什么时候替代?:如果仅需要确认一个系统“有”或“没有”安全防护,而不关心其具体类型和版本,那么可以通过简单观察显式标识(如Server头)完成,无需进行本模块的完整界定流程。

十、本模块阶段性小结

本模块将“信息收集”的宏大目标,转化为对三类具体特征(显式标识、隐式行为、异常处理逻辑)的识别任务。明确了问题边界,建立了一个初步的可疑特征列表。下一步,我们将基于这些特征,开始拆解系统安全组件的结构。

三、拆解系统安全组件结构

一、模块概念解释

从交互细节中捕获可疑特征后,下一个工程问题是:这些特征背后,系统的安全组件是如何组织起来的?本模块的核心任务是构建一个逻辑模型,来解析系统交互路径中可能存在的安全组件(即防护要素)及其部署模式。不是要求逆向出具体代码,而是要理解安全组件在架构层面的“位置”和“角色”,例如它是位于网络边缘的硬件盒子,还是运行在服务器上的软件模块。理解这种结构,是后续推断其具体类型和版本的关键前提。

二、技术原理说明

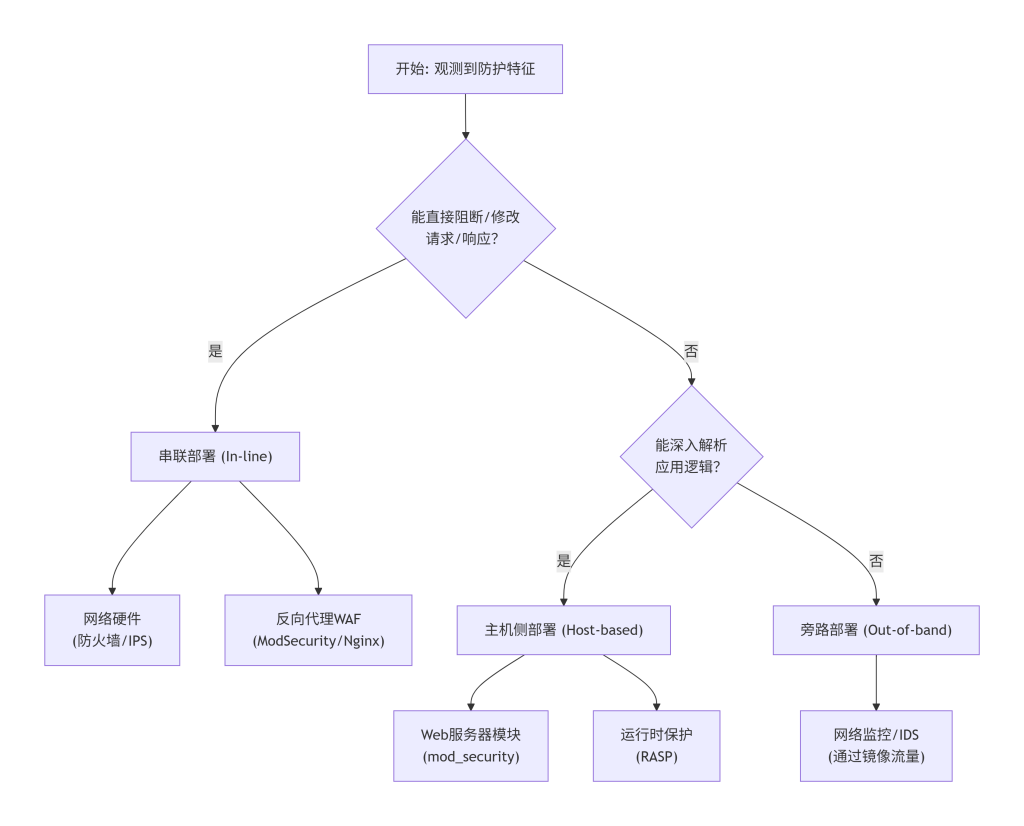

从数据流的角度看,一个HTTP请求在到达后端应用之前,会经过一系列可能的“检查点”。这些检查点的部署模式通常分为几类:

- 串联部署(In-line):安全组件作为流量路径上的一个节点,所有流量必须经过它。它可以是网络层的硬件防火墙、IPS(入侵防御系统),也可以是应用层的反向代理WAF(如ModSecurity与Nginx集成)。这种模式下,组件拥有阻断流量的能力,其特征是能够对请求进行修改或直接返回干预响应。

- 旁路部署(Out-of-band):安全组件通过端口镜像等方式从交换机获取流量副本进行分析,发现攻击时无法直接阻断,通常只能发送TCP RST包或与防火墙联动。这种模式对请求和响应本身无直接修改,很难通过HTTP特征直接发现。

- 主机侧部署(Host-based):安全组件以模块形式运行在Web服务器内部(如Apache的mod_security)或应用运行时(如RASP,运行时应用自我保护)。它们拥有最深的上下文,可以深入解析应用逻辑。其特征可能混杂在服务器的响应头中,或体现在对特定请求的精细处理上。

因此,对安全组件结构的拆解,本质上就是根据已观测到的特征,去反推它属于哪一种部署模式。例如,一个返回了自定义拦截页的组件,必然是能够干预流量的“串联部署”或“主机侧部署”。

安全组件部署模式决策图

三、在系统中的位置

本模块是连接“识别目标”和“特征推断”的桥梁。依据上一模块收集的特征(如拦截页),结合本模块的部署模式知识,可以初步勾勒出目标系统的防护架构。这个架构模型将作为输入,传递给下一模块“构建特征推断方法模型”,帮助更有针对性地选择推断方法。

四、可执行命令或查询方式

本阶段主要通过对不同路径和协议的探测,来推断组件的部署位置。

# 1. 测试非标准端口:访问8080、8443等端口,看是否仍存在相同的防护特征

curl -v http://testsite.com:8080/

curl -v https://testsite.com:8443/

# 2. 测试非标准路径:访问不存在的路径 /nonexistent.php,观察错误页是否由防护组件返回

curl -v http://testsite.com/nonexistent.php

# 3. 测试不同协议:使用HTTP和HTTPS分别访问,观察防护特征是否一致

curl -v http://testsite.com/

curl -v https://testsite.com/五、工具对比表

| 工具 | 适用场景 | 优点 | 局限 |

|---|---|---|---|

| Nmap | 探测开放端口和服务,判断防护组件是否仅在特定端口生效 | 强大的端口扫描和服务识别能力,可绘制网络拓扑 | 扫描行为可能被安全组件直接阻断,不适用于分析应用层特征 |

| curl | 针对不同端口、路径、协议进行应用层探测 | 精确控制应用层请求,快速对比不同入口的特征差异 | 无法探测网络层和传输层信息 |

| 浏览器开发者工具 (Console & Network) | 分析JavaScript加载、CORS策略等,推断是否存在客户端防护(如浏览器端WAF) | 直观展示客户端行为,可发现由JS注入实现的安全检查 | 仅限于客户端层面,无法探测服务端部署模式 |

六、标准操作步骤

- 端口与服务探测:使用

nmap -p 1-65535 testsite.com(注意:大规模端口扫描需谨慎,可能被认定为攻击)或使用在线服务查询目标常见端口开放情况。重点关注80 (HTTP)、443 (HTTPS)、8080、8443,以及其他自定义的Web服务端口。参考:Nmap 官方文档 - 多入口点特征对比:针对步骤1发现的每一个Web入口点,使用

curl发送相同的“试探性”请求(如?id=1')。记录并对比各入口返回的响应码、响应头和拦截页内容。- 场景A:所有入口返回完全一致的拦截特征。这可能意味着防护组件在网络入口处(如硬件WAF或CDN)统一处理了流量。

- 场景B:主站(443端口)有拦截特征,但8080端口的测试站点没有。这说明防护可能只部署在了生产环境,或者只对特定端口的流量生效。

- 场景C:HTTPS访问有拦截特征,HTTP访问无。这可能是HSTS(HTTP严格传输安全)策略或其他强制HTTPS的组件导致的差异。

- 路径深度测试:访问一个不存在的、但带有常见Web应用后缀的路径(如

/wp-admin/evil.php)。观察返回的404页面。是由后端应用返回的友好404页,还是一个简洁的、包含安全标记的“404 Not Found”页?后者可能由前端代理或WAF统一处理。 - 初步结构推断:综合以上测试结果,形成初步判断:防护组件是在网络边缘(如CDN/WAF),还是在服务器端(如Nginx Module),或是两者皆有?

七、如何验证结果真实性

- 验证逻辑:通过多个不同维度的探测,交叉验证对安全组件“结构位置”的推断。

- 判断依据:

- 网络层验证:如果所有Web端口的应用层特征都一致,间接支持“网络入口处防护”的假设。如果特征仅存在于特定端口,则支持“主机侧或服务器端防护”的假设。

- 内容层验证:如果访问不存在的路径

/nopage,返回的404页面中包含有安全组件的名称,直接证明该组件参与了HTTP响应的生成过程,其必然在流量路径上。 - 行为层验证:如果发送包含明显攻击特征的请求(如

?id=1 AND 1=1)被拦截,而发送随机畸形请求(如?id=@@@@)只是返回应用自身的400错误,说明防护组件具备智能的应用层检测能力,更可能是WAF而非简单的网络层ACL。

八、常见错误与排查方式

- 错误1:将CDN误认为是安全组件。很多CDN服务本身就带有基础的安全防护功能,但其首要目的是加速,特征可能主要是

X-Cache等头部。- 排查:区分CDN特征与WAF特征。CDN特征多与缓存、节点相关(如

X-Cache: HIT),而WAF特征多与安全检测、拦截相关(如X-WAF-Block: 1)。同时,CDN通常不修改响应体内容(除了注入统计脚本),而WAF可能会替换整个响应体为拦截页。

- 排查:区分CDN特征与WAF特征。CDN特征多与缓存、节点相关(如

- 错误2:混淆“组件不存在”与“组件未触发”。发送的测试请求未触发拦截,不代表系统没有防护组件。

- 排查:使用更直接、更容易触发默认规则的请求进行测试。例如,发送一个包含经典WAF测试字符串的请求:

/?id=<script>alert(1)</script>。如果仍未触发,则需结合其他特征(如响应头)综合判断。

- 排查:使用更直接、更容易触发默认规则的请求进行测试。例如,发送一个包含经典WAF测试字符串的请求:

九、合规边界说明

- 使用场景:本模块用于在授权渗透测试或安全评估中,理解目标系统的防御架构。

- 网络安全视角:

- 风险:端口扫描(如Nmap全端口扫描)是非常敏感的行为,极易触发目标系统的最高级别告警,甚至可能被视为网络攻击。对非标准端口进行探测,也可能访问到未预期公开的内部服务。

- 局限:通过外部黑盒测试,只能推断出安全组件的“结构位置”,无法精确得知其配置细节(如规则集)。

- 缓解措施:除非必要且获得明确授权,否则避免使用全端口扫描。优先基于常见Web端口进行探测。对探测过程中发现的其他服务(如SSH、数据库端口)应立即停止探测并记录,非授权不得触碰。

- 本模块决策指南:

- 什么时候必须用?:当需要深入了解一个系统的纵深防御体系,为后续更精确的特征识别或渗透测试策略制定提供依据时,必须进行本模块的结构拆解。

- 什么时候替代?:如果仅需识别前端WAF(如Cloudflare)的存在以调整工具配置,那么通过观察响应头中的

CF-Ray等特征即可确认,无需进行深入的结构拆解。

十、本模块阶段性小结

本模块通过对多入口、多协议、多路径的探测和对比,将上一阶段收集的零散特征,整合成了关于系统安全组件部署模式的结构化认知。初步推断出安全组件在网络架构中的可能位置,例如是在网络边缘还是主机内部。这个结构模型,将为下一阶段“构建特征推断方法模型”提供关键的上下文。

四、构建特征推断方法模型

一、模块概念解释

在理解了安全组件可能的结构位置后,需要一套系统性的方法来从交互细节中提取特征,并据此推断其具体类型。本模块的核心是构建一个“特征推断方法模型”。它解决的问题是:面对一个未知的安全组件,如何将观测到的“现象”(如特定响应头、拦截页内容)通过一套逻辑严谨的方法,转化为对组件“身份”(如ModSecurity、Cloudflare WAF、某硬件WAF)的推断。这个模型将工作从“数据收集”提升到“数据分析与推理”的层面。

二、技术原理说明

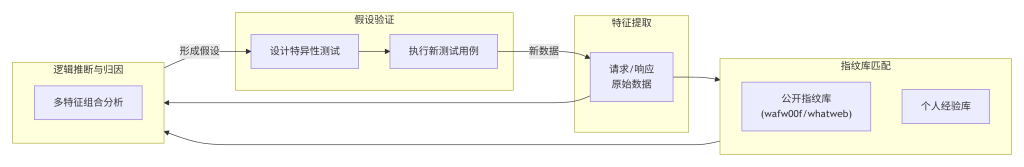

本模块的技术原理基于“指纹识别”(Fingerprinting)和“渗透测试方法论”的结合。指纹识别在网络安全中常用于识别操作系统、服务及应用程序的版本。其核心逻辑是:每个软件或组件在实现时,由于编码习惯、框架选择、默认配置等因素,会产生独一无二的特征组合(指纹)。我们的方法模型就是一套系统性地寻找、比对、验证这些指纹的流程。

该模型的底层逻辑由以下环节构成:

特征推断闭环流程图

- 特征提取:从HTTP请求/响应中,提取所有非标准的、可变的、或与已知模式相符的离散信息单元。包括精确的头部名称和值、HTML页面中的特定字符串、响应码、甚至是时间延迟的特定模式。

- 指纹库匹配:将提取出的特征,与一个预先建立或动态构建的“已知安全组件指纹库”进行比对。这个指纹库可以来源于公开资料、个人经验积累或工具内置的数据库。

- 逻辑推断与归因:当单个特征不足以唯一确定组件时,需要结合多个特征进行逻辑推断。例如,一个名为

X-Safe-By: WAF的头部直接指明了类型;而Server: openresty加上一个包含ModSecurityID的拦截页,则可以推断出是运行在OpenResty上的ModSecurity。 - 假设验证:基于推断结果,设计新的测试用例来验证假设。如果推断是ModSecurity,可以尝试发送能触发其特定错误响应码(如406)的请求。

三、在系统中的位置

本模块是方法论的核心。它建立在前三个模块的基础上:需要“交互认知”来提取信号,需要“界定目标”来聚焦关注点,需要“结构拆解”来提供推断的上下文。同时,它产出的推断结果将直接输入到下一个“验证识别操作流程”模块,指导如何设计操作来证实这些推断。

四、可执行命令或查询方式

本阶段以手动或半自动化的方式,系统地探测和记录指纹。

# 1. 使用whatweb工具进行初步指纹识别

whatweb http://testsite.com/

# 2. 使用wafw00f工具专门检测WAF

wafw00f http://testsite.com/

# 3. 手动构造请求以触发特定指纹(如触发特定WAF的拦截页)

curl "http://testsite.com/?id=union%20select%20null--"参考:WhatWeb 官方文档,wafw00f 官方仓库

五、工具对比表

| 工具 | 适用场景 | 优点 | 局限 |

|---|---|---|---|

| whatweb | 全面的Web技术栈指纹识别(包括CMS、JS库、服务器、WAF) | 插件丰富,识别内容广泛,输出格式多样 | 针对WAF的识别深度不如专用工具 |

| wafw00f | 专门用于识别和指纹化Web应用防火墙(WAF) | 专注WAF识别,内置大量WAF指纹,结果直接明了 | 识别范围仅限于WAF,不涉及其它组件或技术 |

| Burp Suite (搭配WAF Detector插件) | 在手动测试过程中,实时、自动化地检测和标记WAF特征 | 与代理工作流无缝集成,可在浏览和测试时被动收集信息 | 插件质量参差不齐,需要手动安装和维护 |

六、标准操作步骤

- 自动化工具初筛:运行

wafw00f http://testsite.com/和whatweb http://testsite.com/,记录它们输出的初步判断结果(如“Cloudflare”或“ModSecurity”)。这些结果将作为手动分析的参考。 - 提取关键指纹:根据自动化工具的提示,或上一模块积累的“可疑特征”列表,手动提取出最关键的几个指纹单元。例如:

- 响应头:

CF-RAY(Cloudflare)、X-SL-Cache(Sucuri)、Server: Yunjiasu-ngxxx(百度云加速) - 拦截页内容:搜索响应体中唯一的字符串,如页面标题

"403 Forbidden by Mod Security",或页面底部版权"Powered by Sucuri"。 - Cookies:是否存在特定的安全Cookie,如

__cfduid(Cloudflare)。

- 响应头:

- 特征组合与归因:将多个特征组合起来,形成完整的证据链。例如:

Server: openresty+ 拦截页包含ModSecurity规则ID (如[id "123456"]) + 响应头X-Mod-Security: debug。这三个特征组合在一起,可高度确信目标使用了运行在OpenResty上的ModSecurity。 - 初步结论:基于步骤3的组合分析,给出初步的推断结论:“目标系统很可能部署了基于ModSecurity的WAF,部署模式为反向代理模块(与OpenResty集成)。”

七、如何验证结果真实性

- 验证逻辑:通过“特征唯一性”和“行为一致性”来交叉验证推断的准确性。

- 判断依据:

- 唯一性匹配:在公开的WAF指纹库(如wafw00f的指纹库)中搜索提取的关键指纹。如果某个指纹(如

__cfduidcookie)被明确地指向Cloudflare,那么推断就有了外部知识库的支持。(注意:此为内部验证逻辑,不标注具体来源) - 行为一致性测试:如果推断是ModSecurity,可以尝试发送能触发其特定规则ID的请求。例如,某些默认规则会对

/etc/passwd的读取尝试返回特定的403页面。curl "http://testsite.com/?file=../../etc/passwd"。如果返回的页面包含了预期中的ModSecurity特征,则推断得到验证。 - 排除法:如果目标具备特征A和B,同时排除了其他常见WAF(如Cloudflare、F5)的特征,那么指向特征A/B所属的组件就是合理的。

- 唯一性匹配:在公开的WAF指纹库(如wafw00f的指纹库)中搜索提取的关键指纹。如果某个指纹(如

八、常见错误与排查方式

- 错误1:依赖单一特征,导致误判。例如,仅凭

Server: openresty就判断是某特定WAF,但OpenResty只是一个Web服务器平台,本身并不等同于WAF。- 排查:必须寻找至少两个以上、相互独立且都指向同一组件的特征。

Server头只能作为辅助线索,必须结合内容层(拦截页)的指纹才能做出判断。

- 排查:必须寻找至少两个以上、相互独立且都指向同一组件的特征。

- 错误2:忽略组件版本差异导致的特征变化。不同版本的同一WAF,其默认拦截页、添加的头部可能不同。

- 排查:如果指纹与已知库中的不完全匹配,不要立即否定推断。考虑目标可能是新版本,或经过了自定义配置。此时可以尝试寻找更底层的、不易改变的特征,如某些WAF特有的URL路径(如用于管理页面的

/waf-status),但严禁对未授权路径进行暴力破解。

- 排查:如果指纹与已知库中的不完全匹配,不要立即否定推断。考虑目标可能是新版本,或经过了自定义配置。此时可以尝试寻找更底层的、不易改变的特征,如某些WAF特有的URL路径(如用于管理页面的

九、合规边界说明

- 使用场景:本模块用于在授权的安全评估中,通过技术手段识别目标系统安全组件的类型和版本,以便评估其潜在风险或为后续测试选择更精确的策略。

- 网络安全视角:

- 风险:使用自动化指纹识别工具(如wafw00f)会发送大量包含明显攻击特征的探测请求,极易触发被测试系统的深度防御机制,可能导致IP被封禁,或被记录为严重攻击事件。手动构造的指纹探测请求同样存在此风险。

- 局限:指纹识别并非100%准确。自定义配置、自定义拦截页、自定义头部都可以绕过基于默认指纹的识别。本模块只能提供“可能性”的判断,而非“确定性”的结论。

- 缓解措施:使用自动化工具前,先评估其可能发送的请求数量和攻击特征强度。优先使用威胁等级较低的、或可配置探测方式的工具。务必在授权书中明确此类指纹探测行为。

- 本模块决策指南:

- 什么时候必须用?:当需要为后续的精细化测试(如针对特定WAF的绕过技术研究)或风险评估(如确认系统使用的是否是存在已知漏洞的旧版本WAF)提供精确情报时,必须使用本模块的方法模型。

- 什么时候替代?:如果只需要确认目标有防护,无需知道具体是什么,那么通过上一模块的结构拆解和基础的显式标识观察即可满足需求。

十、本模块阶段性小结

本模块构建了一套从“特征提取”到“逻辑推断”的系统性方法模型。学会了如何将零散的、甚至是模糊的交互信号,通过组合分析与指纹匹配,转化为对安全组件具体类型的推断。这为下一步的“验证识别操作流程”提供了明确的目标和假设。

五、形成验证识别操作流程

一、模块概念解释

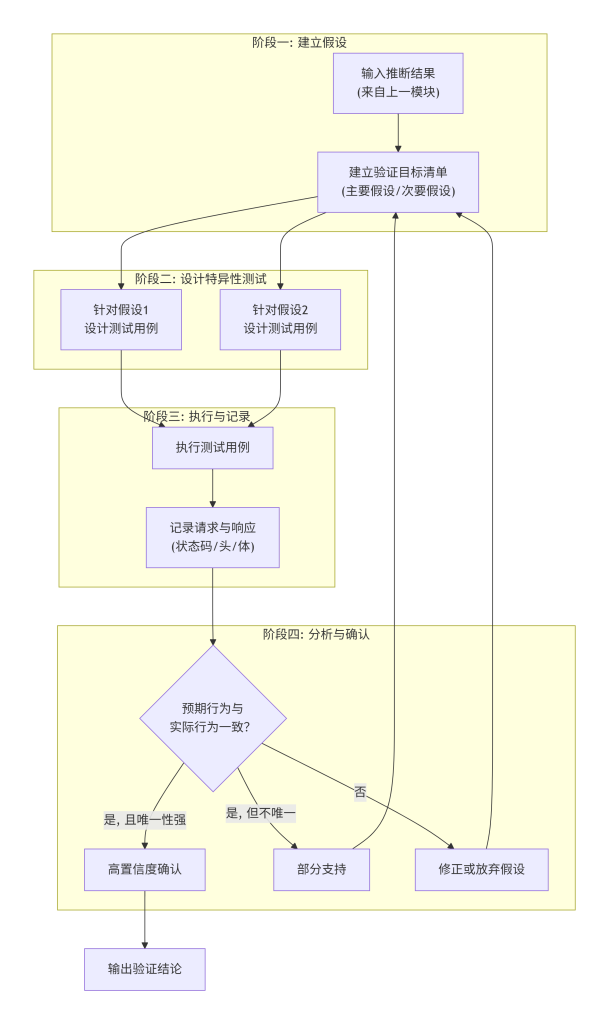

有了对安全组件类型的推断(假设),下一步就是设计一套严谨的操作流程来验证这个假设。本模块的核心任务是构建一个“假设-测试-确认”的工程化验证闭环。它解决的问题是:如何将前一个模块的“推断”结果,通过可重复、可观测的主动测试,转变为具有高可信度的“识别”结论。它确保结论是基于证据的,而非猜测,是整个分析流程的可靠性保障。

二、技术原理说明

本模块的技术原理借鉴了科学实验中的“假设检验”方法,并将其工程化应用于网络安全分析。其底层逻辑是:每个被识别的安全组件,除了具有静态的指纹特征外,还拥有一系列独特的、可预测的动态“行为模式”。这些行为模式是由其内部检测和响应逻辑决定的。可以通过设计能触发这些特定行为的测试用例,来验证关于组件类型的假设。

例如,如果假设目标是ModSecurity的OWASP核心规则集(CRS,Core Rule Set),那么:

- 假设:它会对特定的“协议违规”行为(如发送一个畸形的

Content-Length头)做出特定响应(通常是返回400 Bad Request并附带ModSecurity的错误标识)。 - 测试:构造一个请求,设置

Content-Length: 0,同时又在请求体中发送数据。 - 确认:如果响应是

400且响应体中包含ModSecurity/CRS特有的错误信息(如-//-)),则假设得到强有力支持。

因此,本流程的核心是设计一系列基于组件内部逻辑的“特异性测试用例”,每个用例的成功都将增加结论的可信度。

验证识别闭环流程图

三、在系统中的位置

本模块是整个分析流程的“验证阶段”。它接收来自“构建特征推断方法模型”的假设(例如“目标可能是A WAF”),并输出经过验证的、可信度高的结论。这个结论将成为“整合成果并指导后续行动”模块的输入,也是整个信息收集工作的最终交付物之一。

四、可执行命令或查询方式

本阶段通过构造一系列精密的curl命令来执行验证。

# 假设1: 验证是否为Cloudflare

# 测试: 发送一个请求,强制使用HTTP/1.0,观察响应中是否有CF特有头部

curl -0 http://testsite.com/ -v

# 假设2: 验证是否为ModSecurity CRS (协议违规测试)

# 测试: 发送一个畸形的Content-Length请求

curl -v -H "Content-Length: 5" --data "abc" http://testsite.com/

# 假设3: 验证特定WAF的拦截页关键字

# 测试: 发送一个可能被拦截的请求,然后grep响应体中的特定字符串

curl -s "http://testsite.com/?id=waitfor" | grep -i "blocked by WAF"参考:curl 官方文档

五、工具对比表

| 工具 | 适用场景 | 优点 | 局限 |

|---|---|---|---|

| curl (命令行) | 执行单个或批量的、精确的验证测试 | 脚本化方便,可精确控制每一个协议细节,结果清晰 | 构建复杂交互(如多步表单提交)相对繁琐 |

| Burp Suite (Intruder) | 批量发送多个变种的验证请求,进行差异分析 | 强大的请求模板和结果对比功能,可直观看到不同payload的响应差异 | 配置相对复杂,需要处理会话管理等 |

| 自定义Python脚本 (requests + pytest) | 构建复杂的、多步骤、带断言(assertion)的自动化验证套件 | 极高的灵活性和可维护性,可构建完整的自动化验证流程,方便回归测试 | 需要较强的编程能力,开发和调试周期长 |

六、标准操作步骤

- 建立验证目标清单:基于上一模块的推断,列出1-3个最可能的组件类型(例如:主要假设为Cloudflare,次要假设为Sucuri)。

- 设计特异性验证用例:针对每个假设,设计至少一个基于该组件特有行为逻辑的测试用例。这些用例不应是简单重复指纹探测,而是要触发其“响应机制”。

- 针对Cloudflare:使用HTTP/1.0请求,因为Cloudflare在某些配置下对HTTP/1.0的处理方式可能不同,或者会添加特定的头部。

- 针对ModSecurity CRS:发送包含协议违规或特定攻击模式的请求。

- 针对F5 BIG-IP ASM:发送包含

/../../路径遍历的请求,观察其返回的特定Support ID格式。

- 执行验证并记录结果:逐一执行设计好的测试用例,详细记录每个用例的请求和完整的响应(状态码、所有头部、响应体)。对于每个用例,明确记录“预期行为”和“实际行为”。

- 结果分析与置信度评估:

- 高置信度确认:如果主要假设的所有特异性用例都产生了预期行为,且这些行为是其他组件不可能产生的,则结论为“高度确信”。

- 修正假设:如果主要假设的用例大部分失败,但次要假设的用例成功,则修正结论。

- 无法确认:如果所有假设的用例均未产生特异性响应,则结论为“无法基于当前测试集识别”,需要返回上一模块重新分析或扩大指纹库。

七、如何验证结果真实性

- 验证逻辑:通过“预期行为与实际行为的一致性”来验证推断结论。这种验证是主动的、基于因果关系的,而非被动的特征匹配。

- 判断依据:

- 特异性:成功的验证用例必须是“特异性的”,即该行为模式为被识别组件所独有。例如,返回

406 Not Acceptable状态码并附带特定错误ID,通常是ModSecurity的强特征。 - 一致性:多次执行同一个验证用例,结果必须是稳定一致的,不能时有时无。

- 排除伪阳性:如果某个用例的预期行为也被其他组件共享(例如,很多WAF都会对某些扫描工具返回403),那么这个用例就不具备高验证价值。验证流程应优先选择“排他性”强的用例。

- 特异性:成功的验证用例必须是“特异性的”,即该行为模式为被识别组件所独有。例如,返回

八、常见错误与排查方式

- 错误1:验证用例设计不当,未触发组件逻辑。例如,想测试对路径遍历的防护,但发送的

../被浏览器或中间件标准化了,根本没送到WAF层面。- 排查:在测试前,对payload进行URL编码。使用

curl的--data-urlencode或手动编码。确认payload在到达应用层之前未被修改。

- 排查:在测试前,对payload进行URL编码。使用

- 错误2:忽略测试环境与生产环境的差异。在预发布环境验证通过的用例,在生产环境可能因为不同的配置(如规则集版本不同)而失败。

- 排查:测试过程中,必须明确目标环境。如果是在生产环境测试,应假设其配置可能与测试环境不同。最终的验证结论应仅针对被测试的特定目标。

- 错误3:结论过度泛化。通过验证流程,确认了目标当前存在某个WAF,但不能因此断言“系统是安全的”或“系统永远无法绕过”。

- 排查:在记录结论时,务必加上时间戳、目标URL、测试用例集等信息,将结论限定在“当前时间、当前配置下”的特定目标上。

九、合规边界说明

- 使用场景:本模块用于在授权渗透测试或红队演练中,对前期推断进行技术确认,为后续行动提供可靠情报。

- 网络安全视角:

- 风险:验证用例本身就是攻击行为的模拟,如发送SQL注入、路径遍历payload。这些行为在系统日志中留下的痕迹与真实攻击无异,风险极高。

- 局限:验证过程可能被更高级的防御机制欺骗(如动态WAF、AI驱动的防护),这些防护能识别出这是在“踩点”并故意返回误导信息。

- 缓解措施:严格控制验证用例的烈度和范围。优先使用无害但能触发特征逻辑的payload,如使用

waitfor而非sleep(5)来测试时间盲注的检测逻辑。所有验证活动必须在授权窗口内进行,并有详尽的日志记录。

- 本模块决策指南:

- 什么时候必须用?:当需要高度确信一个组件的身份,并且这个结论将用于后续的关键决策(如选择特定的绕过技术、评估补丁有效性)时,必须执行本模块的验证流程。

- 什么时候替代?:如果指纹识别的结果已经非常明确(如直接返回

X-Sucuri-ID: 123头部),且业务需求仅为确认存在,则无需进行复杂的验证流程,直接接受自动化工具的结论即可。

十、本模块阶段性小结

本模块建立了一个闭环的验证操作流程。学会了如何基于假设设计特异性测试,并通过严谨的执行与结果分析,将前期的推断提升为高可信度的识别结论。至此,已经完成了对目标系统安全组件的核心识别工作。然而,在整个识别过程中,操作本身可能带来风险,下一模块我们将系统性地控制这些风险。

六、控制识别过程风险边界

一、模块概念解释

在整个识别过程中,操作本身就可能带来风险。本模块的核心任务是系统性地识别、评估并控制这些风险。它解决的问题是:如何在获取情报的同时,将对目标系统的影响降至最低,并确保自身操作的合规性与安全性。这不是一个“事后补救”环节,而是一个贯穿始终的“风险意识”工程化体现。

二、技术原理说明

风险控制的技术原理基于对“攻击检测”和“系统容错”机制的理解。发出的每一个探测包,都可能被目标系统的安全组件视为恶意行为,从而触发告警、阻断IP,甚至在法律层面构成“未经授权侵入计算机系统”的初步证据。

风险主要来源于以下几个方面:

- 误判风险(False Positive Risk):测试请求(如SQL注入语法探测)在形式上与真实攻击无异,安全设备无法区分意图,会产生误报。

- 可用性风险(Availability Risk):某些探测请求,如旨在触发拒绝服务(DoS)防护机制的请求,或包含畸形协议内容的请求,可能意外导致后端服务崩溃或响应缓慢,影响正常用户。

- 法律与合规风险(Legal & Compliance Risk):在未授权或超越授权范围的情况下进行探测,可能违反《网络安全法》、《数据安全法》、《关键信息基础设施安全保护条例》等相关法律法规。

- 信息泄露风险(Information Leakage Risk):探测请求中可能包含测试机的真实IP、内部网络结构等信息,这些信息可能被目标系统记录,反过来成为溯源证据。

因此,风险控制就是要在“信息收集深度”与“触发风险概率”之间找到平衡点。

风险控制决策模型图

三、在系统中的位置

本模块与前面所有模块并行且贯穿始终。它不是一个独立的步骤,而是一套需要在“交互认知”、“界定目标”、“结构拆解”、“特征推断”、“验证识别”每个环节中都应用的指导原则和检查清单。它确保整个分析流程在可控的、合法的边界内运行。

四、可执行命令或查询方式

本模块不产生新的“探测”命令,而是强调在现有命令中注入风险控制元素。

# 风险控制实践1:限制速率,避免触发速率限制或DoS防护

# 在循环中使用sleep

for i in {1..10}; do curl http://testsite.com/; sleep 2; done

# 风险控制实践2:使用代理或VPN,隐藏测试机真实IP

curl -x http://your-proxy:port http://testsite.com/

# 风险控制实践3:自定义User-Agent,避免使用默认工具UA

curl -A "Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36" http://testsite.com/五、工具对比表

| 工具/方法 | 适用场景 | 优点 | 局限 |

|---|---|---|---|

速率限制 (如 sleep) | 避免高频请求触发目标或中间件的防护机制 | 简单有效,易于实现 | 会显著延长测试时间,不适用于大规模快速扫描 |

| 代理/VPN | 隐藏源IP,规避IP封禁,增加匿名性 | 有效保护测试者身份,可突破地域限制 | 代理节点本身可能不可靠或被记录,需选择信誉良好的服务 |

| 自定义User-Agent & Headers | 模拟真实浏览器行为,降低被基线分析识别的概率 | 使流量特征更接近普通用户,减少误报 | 无法防御基于行为模式分析的检测系统(如统计请求间隔、访问路径深度等) |

| 授权书/范围声明 | 确保所有测试活动的法律合规性 | 法律上的“护身符”,是渗透测试的基础 | 需要提前沟通和书面签署,无法临时解决合规问题 |

六、标准操作步骤

- 明确授权范围:在开始任何测试前,书面确认被授权测试的域名/IP列表、允许使用的测试方法(如是否允许DoS模拟)、测试时间段、应急联系人等信息。

- 环境准备:选择合适的入口点,如使用位于授权范围内的云主机作为跳板机,或配置好信誉良好的代理。修改所有工具的默认指纹,如更改

nmap的OS指纹、sqlmap的User-Agent等。 - 设置速率控制:对于所有自动化或批量的请求,都应在代码中实现请求间隔。初始间隔建议设为2-5秒,根据目标系统的响应情况动态调整。

- 持续监控与止损:在测试过程中,密切关注目标系统的响应。如果出现响应变慢、返回大量5xx错误、或IP被阻断,应立即暂停所有测试活动,并尝试联系授权方确认情况。

- 数据最小化处理:只收集与当前分析目标直接相关的数据。对于无意中发现的敏感信息(如数据库连接字符串、内部IP),应立即停止查看,并在记录时进行脱敏处理。

七、如何验证结果真实性

本模块的“验证”是验证风险控制措施是否有效。

- 验证逻辑:通过观察目标系统的反应和自省操作行为,来判断风险是否可控。

- 判断依据:

- 目标系统反应:如果长时间测试后,请求依然能正常收到响应,没有被拒绝或限流,说明速率控制是有效的。

- 操作行为自省:检查发出的请求日志,确认所有请求的User-Agent、Referer等头部都已按计划进行了伪装,没有泄露真实身份信息。

- 外部反馈:如果在测试期间或之后,未收到来自目标系统所有者关于“异常告警”或“服务中断”的反馈,说明风险控制总体得当。

八、常见错误与排查方式

- 错误1:过度依赖单一风险控制手段。例如,仅使用代理,但忽略了速率控制,仍然因高频请求被源站封禁。

- 排查:建立多层次风险控制策略。代理解决IP问题,速率控制解决行为问题,自定义UA解决指纹问题,三者结合。

- 错误2:在未授权的边缘系统上进行测试。例如,测试

www.target.com时,通过DNS枚举找到了dev.target.com并进行测试。- 排查:严格遵守授权范围清单。发现的任何新资产,在未获得明确授权前,均不得进行任何主动探测。

- 错误3:忽略对测试平台自身的安全保护。测试机本身可能被攻击者入侵,从而泄露测试过程中收集到的敏感数据。

- 排查:测试机应作为高价值资产进行保护,安装最新补丁,开启防火墙,不使用弱口令。测试结束后,应对存储的数据进行安全擦除。

九、合规边界说明

- 使用场景:本模块的指导原则适用于所有涉及对目标系统进行主动探测的网络安全活动。

- 网络安全视角:

- 风险:即使采取了所有控制措施,仍然存在不可预知的风险,如零日漏洞导致的系统崩溃。法律风险是所有风险中最高的,且无法完全通过技术手段消除。

- 局限:技术控制措施无法替代法律授权。一份清晰、严谨的授权书是所有风险控制措施的基石。

- 缓解措施:最重要的缓解措施是:获取授权、获取授权、获取授权。同时,将所有操作过程记录在案,形成不可篡改的审计日志,以备发生争议时作为证据。

- 本模块决策指南:

- 什么时候必须用?:任何时候,只要对任何非个人所有的系统进行任何形式的交互,就必须应用本模块的风险控制原则。这是网络安全从业者的基本职业操守。

- 什么时候替代?:没有替代场景。风险控制是所有技术活动的前提。

十、本模块阶段性小结

本模块将风险意识工程化,建立了一套贯穿始终的控制措施。学习了如何从法律、技术和操作层面管理识别过程中的潜在风险。带着这份对风险的敬畏和可控性,现在可以安心地将之前所有识别成果进行整合,并思考它们将如何指导后续的渗透测试或安全评估行动。

七、整合成果并指导后续行动

一、模块概念解释

经过前面六个模块的工作,已收集了大量关于目标系统安全组件的原始数据和识别结论。本模块的核心任务是整合所有这些零散成果,将其构建成一个清晰、可读的系统架构视图。它解决的问题是:如何向自己或团队其他成员(如渗透测试工程师、红队成员)清晰地传递这些信息,并将识别出的防御要素转化为可指导后续操作(如选择测试策略、规划绕过路径)的战术情报。这是整个信息收集阶段的收官之作,也是连接“信息收集”与“后续行动”的桥梁。

二、技术原理说明

本模块的技术原理基于“情报分析”与“攻击面管理”的结合。整合成果的方式,本质上是将零散的技术数据点,通过逻辑关联,提炼成对系统防御体系的结构化认知。

具体来说,会将信息组织成以下层次:

- 资产层:目标系统的网络入口点(域名、IP、端口)。

- 防御层:在每个入口点上识别出的安全组件,包括其类型、版本(如能推断)、部署模式(边缘WAF/主机WAF)。

- 规则与配置层(部分推断):根据验证测试中触发或未触发的规则,可以部分推断出安全组件的规则配置倾向。例如,它是否拦截SQL注入但允许XSS?对路径遍历的敏感度如何?

- 可视化视图:将这些信息绘制成一张逻辑图,直观展示请求从发起者到后端应用的完整路径,以及沿途会经过哪些防护检查点。

这个整合后的“架构视图”将成为制定后续行动策略的核心依据。例如,如果识别出前端是Cloudflare,后端是ModSecurity,那么后续的渗透测试策略就可以优先考虑如何绕过Cloudflare的缓存机制,直接与后端的ModSecurity交互,或者寻找ModSecurity的已知绕过技巧。

系统防御架构视图 (示例)

三、在系统中的位置

本模块是整个“信息收集-Web应用-安全组件-特征分析”流程的终点和交付节点。它接收前面所有模块的输出,并生成两份最终产物:

- 系统防御架构视图:一个文档或图表,清晰描述目标的安全防御体系。

- 后续行动建议书:一份策略性文档,指导下一阶段工作(如漏洞挖掘、渗透测试)如何开展,以最大化利用当前收集到的情报。

它确保信息收集工作不是孤立的,而是能为整个安全评估项目提供实际价值。

四、可执行命令或查询方式

本阶段不涉及新的探测命令,而是使用一些辅助工具来整理和呈现已有的数据。

# 1. 使用命令行工具整理数据

echo "目标: testsite.com" >> summary.txt

echo "开放端口: 80,443,8080" >> summary.txt

echo "识别到的安全组件:" >> summary.txt

echo " - 边缘: Cloudflare (CF-RAY头部, __cfduid cookie)" >> summary.txt

echo " - 服务器端: ModSecurity (拦截页特征, 对协议违规返回400)" >> summary.txt

# 2. 可以使用draw.io命令行工具或脚本,将文本描述转换为架构图(非必须,手动绘制亦可)五、工具对比表

| 工具 | 适用场景 | 优点 | 局限 |

|---|---|---|---|

| Markdown + 文本文件 | 记录和整理结构化的文本报告 | 简单、通用、易于版本控制(如Git) | 无法直观展示复杂架构,缺乏可视化 |

| 绘图工具 (draw.io, Visio) | 绘制系统防御架构图、数据流图 | 直观、易于理解,能清晰展示组件关系与部署模式 | 无法直接嵌入大量细节文本,与代码/数据联动性差 |

| 知识库/笔记软件 (Notion, Confluence) | 整合文本、图片、表格,形成完整的项目报告 | 功能全面,可协作,可链接不同页面,适合团队共享 | 需要搭建和维护平台,信息容易被锁定在特定平台 |

六、标准操作步骤

- 整理基础资产信息:汇总目标域名、所有相关的IP地址、开放的Web端口。

- 绘制防御组件堆栈:

- 从客户端开始:列出在客户端识别到的信息(如Cookie)。

- 绘制网络边缘:画出最外层的防护,如CDN、云WAF(Cloudflare, Akamai),并附上识别依据(如特定响应头、拦截页示例)。

- 绘制服务器端:画出位于源站服务器上的防护,如ModSecurity、Nginx WAF模块、RASP等,同样附上识别依据。

- 连接路径:用箭头连接所有组件,清晰地展示一个HTTP请求从发出到被后端应用处理,会依次经过哪些防护节点。

- 提炼规则与行为倾向:回顾验证测试中的成功与失败案例。例如:

?id=1'-> 403 (WAF拦截了SQLi探测)?id=<script>-> 200 (WAF未拦截XSS探测)?file=../../etc/passwd-> 403 (WAF拦截了路径遍历)- 结论:WAF对SQLi和路径遍历的检测较严,对XSS可能较宽松。这为后续漏洞挖掘指明了可能的方向。

- 撰写后续行动建议:

- 策略A(绕过前端):鉴于有Cloudflare,尝试寻找源站IP,直接对源站进行测试,可能绕过其缓存和部分防护规则。

- 策略B(利用配置弱点):鉴于WAF对XSS检测较弱,后续漏洞挖掘可重点放在XSS漏洞上。

- 策略C(版本漏洞查询):如果识别出特定版本的ModSecurity,可在内部知识库中查询该版本是否存在已知的绕过技术或配置缺陷。(注意:此为内部操作逻辑,不对外声明)

- 生成最终报告:将上述所有信息整合成一份清晰、结构化的报告,作为本阶段工作的交付物。

七、如何验证结果真实性

- 验证逻辑:验证整合后的架构视图是否与在实际测试中观测到的所有现象一致,没有任何矛盾之处。

- 判断依据:

- 一致性检查:重新审视架构视图,看它能否解释之前的所有发现。例如,如果视图显示有Cloudflare,那么所有针对主域名的请求中都应看到

CF-RAY头。如果某个请求没有这个头(例如直接请求IP时),视图就应该能解释为什么(因为请求绕过了CDN)。 - 逻辑完整性:视图是否形成了一个完整的闭环?请求的流向是否清晰?每个组件的输入和输出是否明确?

- 可操作性:基于此视图提出的后续行动建议,是否逻辑自洽,且充分利用了发现的防御弱点?

- 一致性检查:重新审视架构视图,看它能否解释之前的所有发现。例如,如果视图显示有Cloudflare,那么所有针对主域名的请求中都应看到

八、常见错误与排查方式

- 错误1:信息孤岛,报告缺乏关联性。例如,报告中列出了识别的WAF,也列出了开放的端口,但没有说明哪个WAF保护哪个端口。

- 排查:在绘制架构图时,必须将资产(端口/路径)与防御组件明确关联起来。可以使用标注或在图中直接连接。

- 错误2:结论过度自信,超出证据范围。例如,基于有限测试就断言“WAF规则集配置极其严格”。

- 排查:在报告中清晰区分“确定信息”(如头部特征)、“高置信度推断”(如基于多种行为的组件类型判断)和“初步推测”(如基于少量样本的规则倾向)。使用“可能”、“倾向于”、“不排除”等限定词。

- 错误3:后续行动建议脱离实际。例如,建议寻找源站IP,但没有提供任何寻找方法或资源。

- 排查:行动建议应具体、可操作。例如,建议可以是:“使用Censys或Shodan等搜索引擎,尝试通过SSL证书哈希或响应体特征,寻找与

testsite.com相关联的IP地址,以定位可能的源站。”

- 排查:行动建议应具体、可操作。例如,建议可以是:“使用Censys或Shodan等搜索引擎,尝试通过SSL证书哈希或响应体特征,寻找与

九、合规边界说明

- 使用场景:本模块用于在授权项目结束时,对内交付成果,并规划下一阶段的工作。

- 网络安全视角:

- 风险:整合后的报告包含了目标系统详细的防御架构,属于高敏感信息。如果报告泄露,将对目标系统安全构成严重威胁。

- 局限:本报告反映的是“在特定时间点、通过特定测试方法”观察到的结果。系统架构和配置是动态变化的,本报告无法代表未来的状态。

- 缓解措施:对最终报告进行严格的分级和访问控制。按照“最小知悉原则”分发报告。在报告中添加水印和免责声明,明确其时效性和局限性。项目结束后,按照约定对测试数据和报告进行安全存储或销毁。

- 本模块决策指南:

- 什么时候必须用?:任何一次完整的信息收集任务结束后,都必须进行成果整合。这是将个人经验转化为团队知识,将原始数据转化为战术情报的必要步骤。

- 什么时候替代?:如果信息收集只是为了满足个人的好奇心或学习目的,可以不形成正式报告。但只要是在项目背景下,就必须完成本模块的整合工作。

十、本模块阶段性小结

作为整个分析流程的终点,本模块将所有零散的工程化成果整合为一个有机的整体。构建了目标系统的防御架构视图,提炼了其防护规则的行为倾向,并在此基础上为后续行动提供了清晰、可执行的策略建议。至此,完成了一次完整、严谨、闭环的“信息收集-Web应用-安全组件-特征分析”工程化实践。

参考与进一步阅读

- curl 官方文档:本文中所有

curl命令参数(-v,-I,-k,-0,-x,-A等)的权威参考。 - Nmap 官方文档:本文中端口探测与网络映射命令的参考依据。

- wafw00f 官方仓库:本文中 WAF 专用指纹识别工具的原理与指纹库来源。

- WhatWeb 官方文档:本文中 Web 技术栈指纹识别工具的参考依据。

- ModSecurity 官方文档:本文中关于 ModSecurity 部署模式(Nginx 集成)、核心规则集(CRS)行为特征(如协议违规返回 400)的技术依据。

- OpenResty 官方文档:本文中关于 OpenResty 作为 Web 应用服务器平台的技术依据。

- 关键信息基础设施安全保护条例:本文合规边界说明中关于“未经授权不得对关键信息基础设施进行探测测试”的法律依据。

- 北京教育行业SRC平台白帽行为管理办法:本文风险控制模块中关于授权测试、数据最小化处理、敏感信息保护等操作规范的参考依据。