今天我们来聊聊一个非常实际的问题:当我们开发一个手机APP时,在架构上需要考虑哪些安全问题?你可能听说过某某APP数据泄露的新闻,这些往往就是在架构设计时留下了漏洞。那我们从零开始,一步步理解这个问题。

一、什么是APP开发架构?为什么安全是其中一部分?

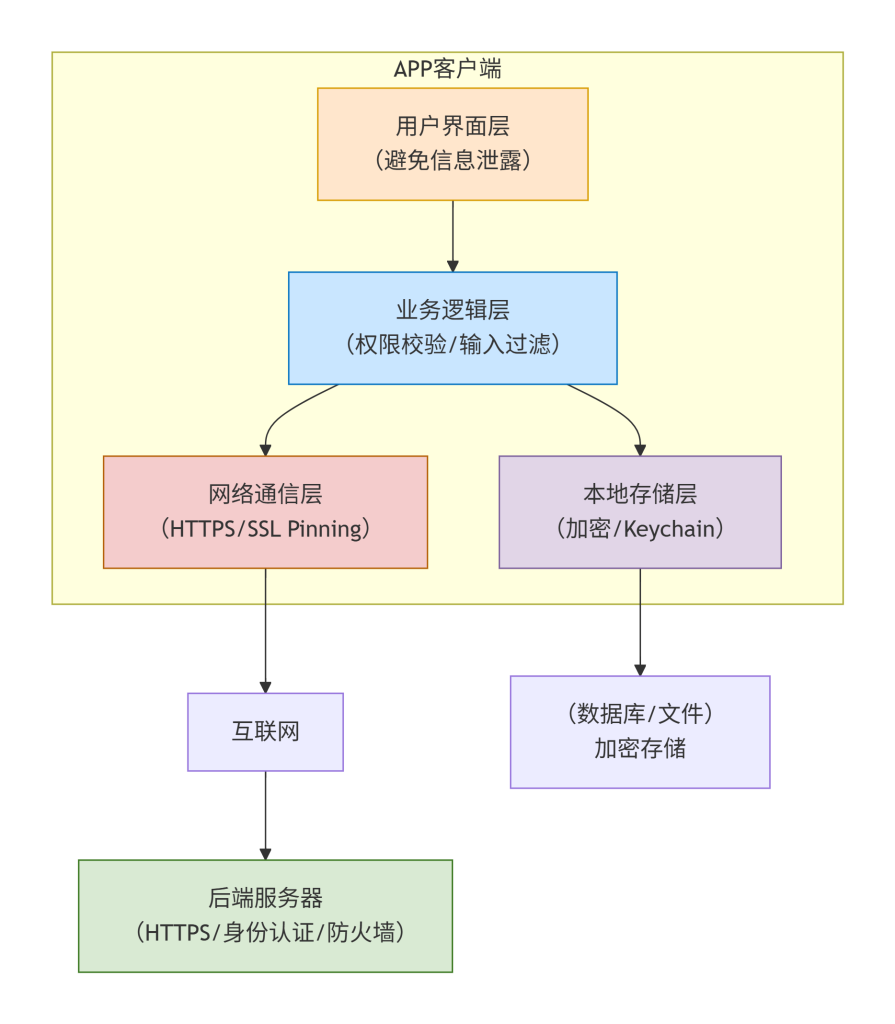

想象一下盖房子。房子的架构就是承重墙、水电管路、房间布局这些骨架。如果只追求盖得快、房间多,却忘了安装防盗门和防火系统,那这房子就很容易出事。APP的开发架构也是类似——它决定了代码怎么组织、数据怎么流动、界面怎么展示。通常我们会把APP分成几层:用户界面层(你看到的按钮和屏幕)、业务逻辑层(处理点击、计算)、数据层(保存你的设置、缓存图片)和网络层(跟服务器通信)。安全并不是单独的一堵墙,而是要嵌入每一层里的“防护网”:比如用户界面不能泄露密码,数据层要加密存储,网络层要防止窃听。

二、开发架构中常见的安全问题:它们到底解决什么具体问题?

我们先用生活中的例子理解:假如你有一本日记(数据),放在家里(本地存储),每天通过邮局(网络)寄给朋友(服务器)。可能遇到的风险:小偷入室偷看日记(本地数据泄露)、邮递员中途拆开信封(网络窃听)、有人冒充你寄信(身份伪造)、甚至你的日记本被复印(代码被逆向)。这些问题对应到APP里就是:

- 本地数据存储:APP会在手机里存很多东西,比如登录状态、用户设置、缓存图片。如果这些文件没加密,别的恶意APP或者能拿到手机的人就能直接读取。

- 网络传输:当你登录时,密码要从手机传到服务器。如果传输过程是明文,黑客在同一个Wi-Fi下就能用抓包软件看到你的密码。

- 身份认证与会话管理:服务器如何确定是你本人?如果验证方式太弱(比如只用6位数字密码),或者登录后的“令牌”被偷了,别人就能冒充你。

- 代码保护:Android和iOS的APP安装包其实是可以被反编译的,如果代码里写了密钥或敏感逻辑,攻击者一分析就能拿到。

这些安全问题之所以存在,是因为早期开发时大家优先关注功能好不好用,安全往往是后面才补的“装修”。但现代APP架构设计必须从一开始就把安全当成承重墙的一部分。

三、它们在系统结构中处于什么位置?如何协作?

安全措施分布在各个层级:

- 本地存储层:使用系统提供的安全存储区(如Android Keystore、iOS Keychain)保存密码和令牌,普通文件也要加密。

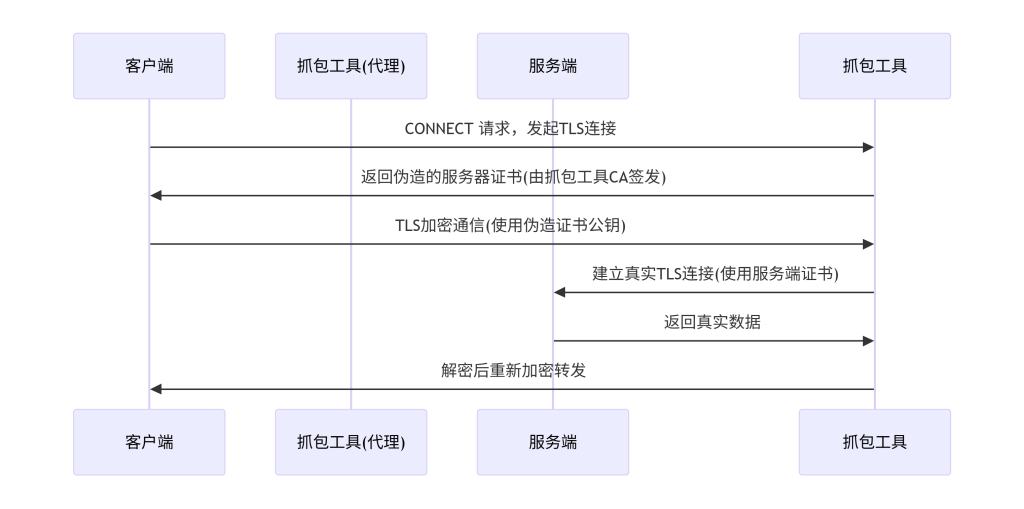

- 网络层:强制使用HTTPS协议,并且对服务器证书进行严格校验(防止中间人攻击),敏感数据再加一层加密。

- 业务逻辑层:校验用户输入,防止恶意数据注入;控制访问权限,确保用户只能操作自己的数据。

- 代码层:使用混淆工具让反编译后代码难以阅读,甚至对核心算法做加固。

这些层不是孤立的,而是协同工作。比如登录时:业务层调用网络层发送加密的请求,网络层通过HTTPS把数据传到服务器,服务器返回令牌,业务层把令牌交给本地存储层存入安全区,下次请求时再取出。

四、具体怎么工作?为什么这样设计?

拿最关键的“网络传输”举例。为什么我们常说要用HTTPS?因为HTTP是明文传输,就像在大街上喊话。HTTPS就是在HTTP外面包了一层加密(TLS/SSL),相当于把信装进了只有收信人才能打开的保险箱。具体过程是:客户端和服务器先通过证书交换密钥,之后所有数据都用这个密钥加密传输。即使有人截获了网络包,看到的也是乱码。

这样设计的原因是:互联网是开放的,Wi-Fi、路由器都可能被监听,必须有一种机制保证传输内容的机密性和完整性。加密就是解决这个问题的标准方法。

五、实际中最常用的实现工具/方式有哪些?

针对不同的问题,我们有成熟的工具:

- 本地存储:Android 推荐使用 EncryptedSharedPreferences 或 Jetpack Security 库,iOS 使用 Keychain。这些工具帮你管理加密密钥,不需要自己写复杂的加密算法。

- 网络传输:无论 Android 还是 iOS,都内置支持 HTTPS。开发时使用 HttpURLConnection、OkHttp(Android)或 URLSession(iOS)并强制使用 HTTPS。还可以加上 SSL Pinning(证书绑定),进一步防止伪造证书。

- 身份认证:现在流行用 OAuth 2.0 或 OpenID Connect,它们是基于令牌的标准协议。APP拿到令牌后存在安全存储区,每次请求带上。

- 代码保护:Android 可以用 ProGuard 或 R8 进行混淆,iOS 默认编译成机器码相对难读,还可以用第三方加固服务。

六、典型真实场景 + 简单可复制配置示例

假设我们要做一个“登录功能”,安全做法是这样的(以 Android 为例,但原理通用):

- 网络层配置:在代码中规定所有请求必须使用 HTTPS,并添加证书校验。如果使用 OkHttp,可以这样配置:

val client = OkHttpClient.Builder()

.connectTimeout(30, TimeUnit.SECONDS)

.addInterceptor { chain ->

// 强制使用HTTPS

val request = chain.request().newBuilder()

.addHeader("Connection", "close")

.build()

chain.proceed(request)

}

.build()同时,在服务器端也必须部署合法的 SSL 证书,不能用自签名(除非你懂得正确配置)。

- 数据传输:登录时,APP将用户名和密码通过 POST 请求发送到

https://api.example.com/login。注意:密码本身也需要在客户端做一次哈希吗?一般不建议,因为 HTTPS 已经加密,如果再做客户端哈希反而可能降低安全性(相当于把哈希值当密码)。所以直接明文通过 HTTPS 发送即可。 - 令牌存储:服务器返回一个 token(比如 JWT),APP 收到后使用 Android 的 EncryptedSharedPreferences 保存:

val encryptedPrefs = EncryptedSharedPreferences.create(

"secure_prefs",

masterKey,

context,

EncryptedSharedPreferences.PrefKeyEncryptionScheme.AES256_SIV,

EncryptedSharedPreferences.PrefValueEncryptionScheme.AES256_GCM

)

encryptedPrefs.edit().putString("auth_token", token).apply()这样 token 在磁盘上是加密的。

- 后续请求:每次需要认证的请求都从 encryptedPrefs 里取出 token,放在 HTTP 头(如 Authorization: Bearer )中发送。

这样一套配置下来,即使手机被恶意软件入侵,或者网络被监听,攻击者也很难拿到真正的 token。

七、最容易踩的坑、正确做法、验证方法、下一步建议

- 坑1:本地存储时误用 SharedPreferences 直接存密码或 token。结果:root 过的手机或其他 APP 可以直接读取。

正确做法:始终使用加密存储或系统级安全存储。 - 坑2:网络请求中忽略证书校验,或者为了测试允许所有证书。结果:中间人攻击可轻松窃听。

正确做法:生产环境严格校验,证书校验失败必须断开连接。 - 坑3:代码里硬编码 API 密钥或加密密钥。结果:反编译后密钥直接暴露。

正确做法:密钥放在服务器端,或通过安全环境获取(如 Android 的 NDK 加密存放)。 - 坑4:日志里打印敏感信息(如密码、token)。结果:adb log 或系统日志可能被其他 APP 读取。

正确做法:发布前关闭所有调试日志,或使用专门的日志库分级控制。

验证方法:

- 使用抓包工具(如 Charles、Wireshark)设置代理,尝试查看网络请求内容。如果请求是 HTTPS,并且你无法解密,说明加密正常。注意:如果 APP 有 SSL Pinning,你直接用 Charles 抓包会失败,这才是安全的。

- 检查本地存储:在调试模式下用 adb 或 Xcode 查看应用的私有目录,看敏感文件是否明文。

- 反编译 APP 安装包,检查是否存在硬编码密钥。

下一步联动:APP 安全只是整个系统的一半。还需要确保后端 API 也是安全的,比如使用 HTTPS、限制请求频率、对 token 进行校验、防止 SQL 注入等。同时,与运维配合,监控异常请求,及时更新证书和依赖库。

八、决策指南:什么时候必须用?什么时候替代方案够用?

- 必须使用加密存储:任何用户身份相关的数据(密码、token、个人信息)、支付信息、业务核心数据。替代方案(如简单 base64 编码)完全不安全。

- 必须使用 HTTPS:所有与服务器通信的请求,无论是否敏感。因为即使不敏感的数据也可能被中间人篡改或插入恶意内容。替代方案仅限在内部测试环境,且网络完全可控。

- 必须使用身份认证机制:当 APP 需要区分用户、保护用户私有数据时,必须采用标准的认证协议(如 OAuth2)。替代方案如自定义 token 可以,但必须由专业团队设计,否则极易出错。

- 代码混淆:对于商业 APP 或涉及核心算法,必须做混淆和加固。对于开源学习项目,可以不用。

九、一张图看懂 APP 安全架构

下面这张图展示了 APP 内部各层以及它们与后端的交互,并在关键位置标注了安全防护措施。

Mermaid 图表:APP 应用安全架构示意图

图表解释:

- 用户界面层(浅橙色):负责展示和输入。这里的安全要点是不要将密码或敏感信息在界面上明文显示,比如输入密码时用掩码,离开登录页面后清除输入缓存。

- 业务逻辑层(浅蓝色):处理核心功能。需要校验用户权限,比如普通用户不能访问管理员界面;还要过滤输入,防止恶意代码注入。

- 本地存储层(浅紫色):数据持久化。必须使用加密机制(Android Keystore / iOS Keychain)保存令牌和敏感数据,普通文件也要加密。

- 网络通信层(浅红色):负责收发数据。强制使用 HTTPS,并开启证书绑定(SSL Pinning),防止中间人攻击。

- 后端服务器(浅绿色):接收 APP 请求,同样需要 HTTPS,并实施身份认证和访问控制。

箭头表示数据流动方向:用户操作通过界面进入业务层,业务层从本地读取或通过网络与后端交互。每一层都嵌入了对应的安全控制,形成一个纵深防御体系。这张图清晰地展示了安全不是孤立的,而是贯穿整个架构的血脉。

通过这样层层设防,你的 APP 才能像一座坚固的房子,既好用又安全。

基础入门-小程序应用-开发架构安全问题

当你从零开始接触小程序开发时,除了实现业务功能,还需要关注哪些和传统App不太一样的安全问题。你已经知道Android里的Activity生命周期,知道怎么用SharedPreferences存点用户配置,也发过HTTP请求——这些基础足够我们进入小程序的世界。小程序其实是一个运行在宿主(微信、支付宝等)内部的“轻应用”,它的开发架构和原生App类似,但因为代码包托管在云端、运行在别人的容器里,加上小程序本身的开放能力(比如扫码、支付、用户信息获取),就会衍生出一些特有的安全风险。接下来我们就一层一层剥开,看看从开发架构的角度,到底哪些地方容易出问题,又该怎么防范。

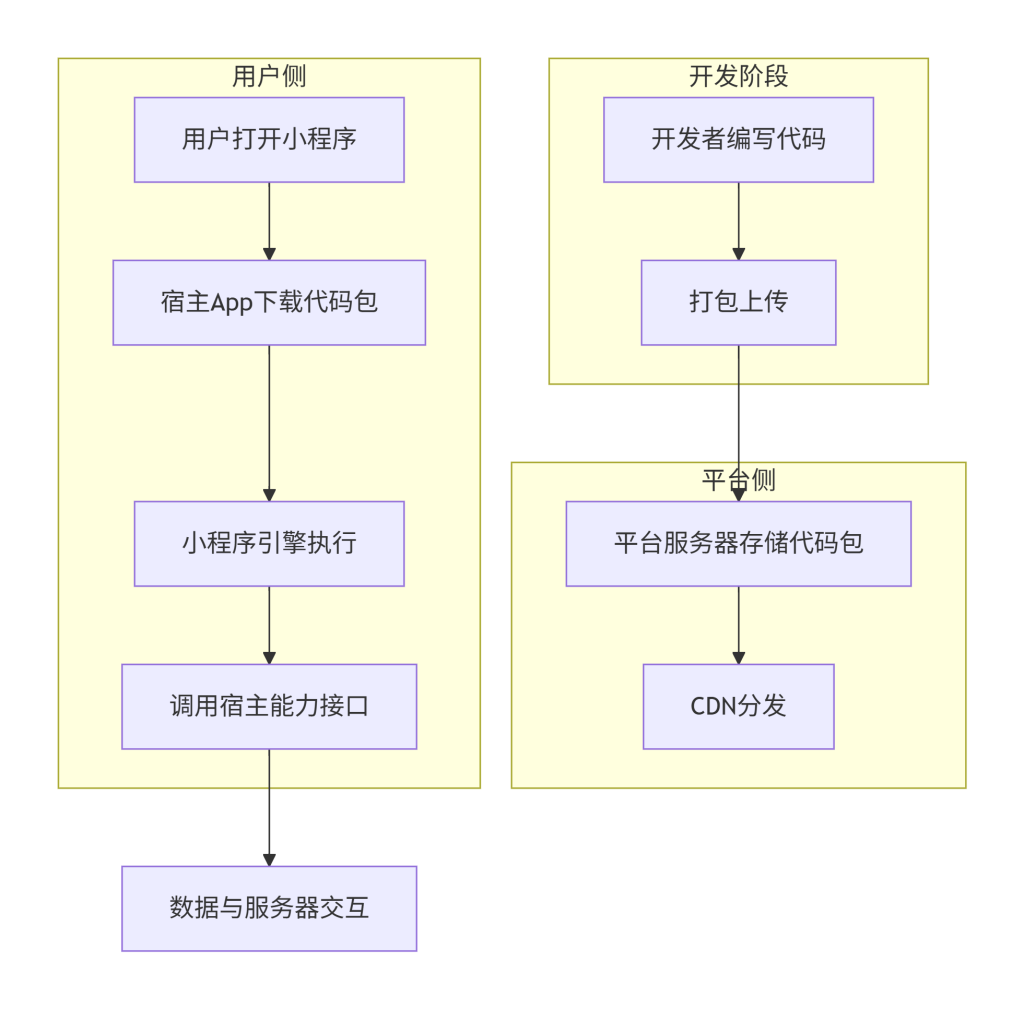

我们先从最基础的问题开始:小程序整体是怎么运行的,它和传统的客户端-服务器架构有什么不同?理解了这一点,才能定位安全问题的根源。

小程序本质上是一个前端单页应用,它的代码(包括页面逻辑、配置、静态资源)被打包成一个包,上传到平台服务器。当用户打开小程序时,平台会把这个包下载到用户手机本地,然后由宿主App(微信)的解释器来执行。这和原生App的安装包(APK/IPA)很相似,但区别在于小程序的代码包是动态下发、随时更新的,而且宿主环境提供了大量JS API和原生能力(比如蓝牙、摄像头、用户信息)。这就引出了第一个核心问题:代码包本身是否完整、可信?如果代码包被篡改或注入恶意代码,用户的隐私和数据安全就无从谈起。

Mermaid 图表:[小程序运行时架构图]

这张图从左到右展示了小程序从开发到运行的完整流程。左侧“开发阶段”代表你在本地写代码,然后打包上传到平台。中间“平台侧”是微信/支付宝的后台,负责存储代码包并通过CDN加速分发。右侧“用户侧”则是真实用户的使用过程:打开小程序时宿主App会从CDN下载代码包,然后在小程序引擎里执行,引擎提供了调用宿主能力的API,比如获取用户信息、发起支付等。最后,小程序内的业务逻辑还会和开发者自己的后端服务器进行数据交互(DataFlow)。箭头表示了数据流向:代码包从开发者流向平台,再从平台流向用户;运行时,小程序引擎通过API调用宿主能力,同时业务数据会与后端服务器交互。

这个架构里最值得关注的是代码包的完整性。代码包在传输过程中如果被劫持篡改,或者平台侧的存储被攻击,用户拿到的代码就可能被注入了恶意逻辑。比如,攻击者可以篡改代码,让小程序在用户不知情时窃取剪切板内容或者通讯录(如果宿主App授权了这些权限)。因此,小程序平台在设计时强制要求代码包签名和加密传输,并且对代码包的下载做了完整性校验(比如校验文件的哈希值)。但作为开发者,我们不能只依赖平台,还需要在自己的代码层面做加固。

接下来我们聚焦到代码安全本身。小程序代码是JavaScript(或TypeScript编译后),发布时往往经过混淆压缩,但混淆只是增加阅读难度,并不能防止篡改。真正需要防范的是两种场景:一是你的代码被反编译后,攻击者直接阅读业务逻辑和API密钥;二是攻击者修改代码后重新打包,再通过某种手段(比如钓鱼或者本地调试)运行篡改后的版本。

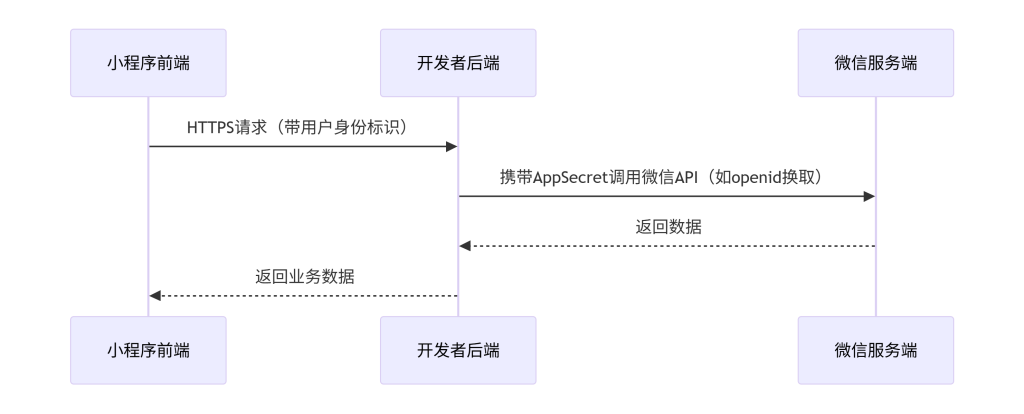

对于前者,我们需要做的是不在前端代码中硬编码任何敏感信息,比如AppSecret、数据库密码、加密密钥。因为这些信息一旦被打包进小程序,用户下载后就能通过反编译工具(比如微信开发者工具的反编译功能,或者一些开源工具)轻松提取出来。正确的做法是把敏感操作放到你自己的后端服务器,小程序只负责展示和收集数据,然后通过HTTPS请求后端接口。后端再拿着安全凭证去调用微信的服务端API。这样,攻击者即使反编译了小程序,也只能看到后端接口地址,拿不到真正的密钥。

Mermaid 图表:[小程序与后端安全交互图]

这张时序图展示了安全的交互流程。小程序前端只和开发者自己的后端通信,通过HTTPS发送请求,请求中携带用户身份标识(比如临时登录凭证code)。开发者后端收到请求后,再拿着自己的AppSecret(小程序密钥,只有后端知晓)去微信服务端换取真正的用户信息,比如openid。微信返回数据后,后端再返回给前端。整个过程AppSecret始终没有离开你的后端服务器,即使前端代码被反编译,攻击者也拿不到AppSecret。箭头是双向的,表示请求和响应的来回,HTTPS保证了传输加密。

那么,如果攻击者修改了你的小程序代码,比如把HTTPS请求改成发给他的恶意服务器,该怎么办?这属于代码包被篡改的场景。小程序平台本身有签名机制,如果代码包被修改,签名校验失败,宿主App会拒绝加载。但攻击者如果通过Hook或者模拟器绕过签名校验,或者诱导用户安装篡改过的“小程序”应用(这种篡改需要越狱或root设备,并且修改宿主App本身,难度较大),依然可能得逞。为了增加攻击成本,我们可以在代码中加入一些自校验逻辑:比如在关键业务启动前,从服务器获取一个动态令牌,这个令牌是基于代码包哈希值计算出来的,只有未被篡改的代码才能生成正确的哈希。但这个逻辑可能会被攻击者反编译后绕过,所以更实用的做法是依赖平台提供的代码保护能力,比如微信小程序官方的“代码加固”功能,它会进一步混淆代码结构,增加反编译难度。

接下来看数据安全。小程序有自己的一套本地存储API(比如wx.setStorage),类似于Android的SharedPreferences。它把数据以文件形式保存在宿主App的沙盒目录下。这里存储的数据如果包含敏感信息(比如用户身份令牌、手机号),就存在被其他应用读取的风险吗?实际上,宿主App的沙盒是每个小程序独立的,且只有宿主App本身和该小程序有权限读写,其他应用(包括其他小程序)无法直接访问。但前提是设备没有越狱/root。在root设备上,攻击者可以用文件管理器查看宿主App的整个数据目录,从而获取小程序的存储内容。因此,我们绝对不能明文存储敏感信息。正确的做法是:如果必须存储令牌,可以考虑对它进行加密,密钥可以从服务器动态获取,或者使用设备相关特征生成(但注意,设备特征也可能被篡改)。更推荐的做法是不存储长期有效的令牌,而是存储短期会话(比如session_key),每次启动小程序时重新登录获取。当然,这会增加服务器压力,需要权衡。

另一个数据安全重点是网络传输。小程序强制要求所有请求必须使用HTTPS(在开发工具中可以关闭校验,但生产环境是强制开启的),这保障了传输层的安全。但HTTPS只加密通道,不能保证服务器就是可信的。我们要防止中间人攻击,必须正确配置服务器的SSL证书,并确保小程序不忽略证书校验(默认是校验的,但开发者不能主动禁用)。另外,小程序也支持WebSocket,同样必须使用wss(安全WebSocket)。这些都已经是平台强制要求,我们只需要遵循即可。

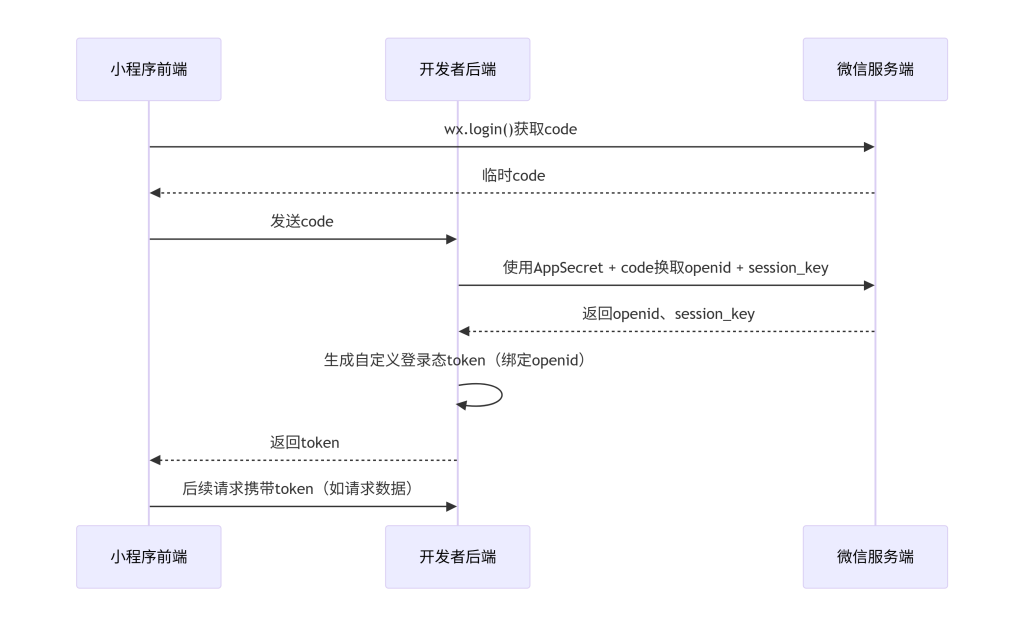

接下来我们讨论用户身份认证。小程序有自己的一套登录体系,核心是wx.login接口获取临时code,然后传给后端,后端用code换取openid和session_key。openid是用户在某个小程序下的唯一标识,session_key是用于解密用户信息(如手机号)的密钥。安全的关键在于session_key的保管。session_key在后端换取后,可以存储在服务器端的会话中,也可以返回给前端一个自定义的登录态(比如token)。前端拿着这个token访问业务接口。千万不能把session_key直接返回给前端,因为session_key可以用来解密敏感信息,一旦泄露,攻击者可能结合其他漏洞获取用户数据。正确的做法是后端自己维护session_key,需要解密时(比如用户授权手机号)由后端代为执行,前端只传递加密数据。

Mermaid 图表:[小程序登录时序图]

这张图细化了登录流程:前端先通过wx.login获取临时code,然后传给后端;后端拿着code和AppSecret去微信服务端换取openid和session_key;后端自己保存session_key,并生成一个自定义token返回给前端;后续前端就用这个token来证明身份。这样,session_key始终留在后端,不会暴露给前端。

除了登录,小程序还经常使用用户信息(头像、昵称)和手机号。获取用户信息(wx.getUserProfile)已经改为必须通过按钮触发,且返回的数据里包含加密的敏感信息。如果后端需要这些信息,前端要把加密数据传给后端,由后端用session_key解密。同样,手机号获取(getPhoneNumber)也是返回加密数据,必须后端解密。所以,后端必须妥善保管session_key,并且严格限制解密接口的访问权限,防止被滥用。

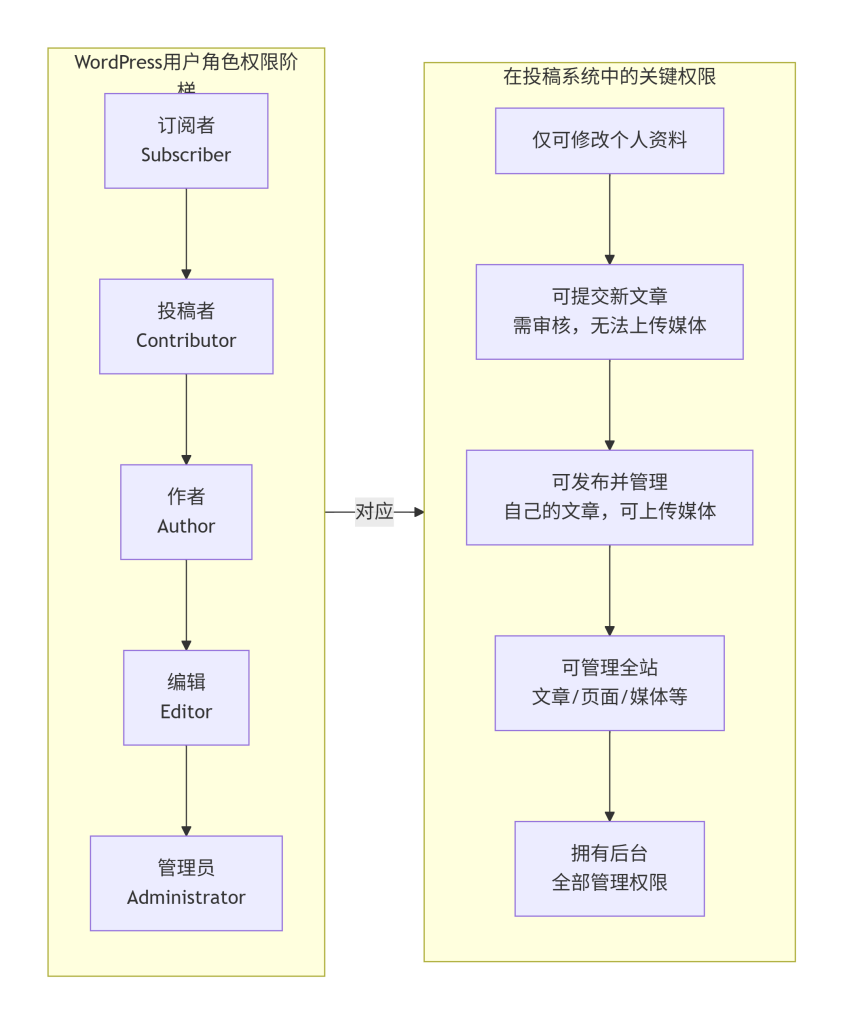

接下来是第三方服务调用的安全。现在很多小程序使用云开发(微信云开发),它提供了数据库、存储、云函数等能力。云开发环境里,前端可以直接调用云函数,而云函数运行在Node.js环境,可以安全地使用AppSecret等敏感信息。这是一种简化安全管理的方案:因为云函数里的代码不会暴露给用户,所以可以在云函数里直接调用微信API,无需担心密钥泄露。但使用云开发也要注意:云函数的调用权限需要合理配置,比如有的云函数必须登录后才能调用,不能设置为所有人都可以调用(否则可能被刷量)。另外,云数据库的权限规则也要仔细设置,确保用户只能读写自己的数据。云开发的权限模型是基于用户身份的,通常通过云函数获取用户的openid,然后作为数据记录的owner字段,在数据库规则里限制只有owner可读写。如果错误配置成所有人可读,就可能导致数据泄露。

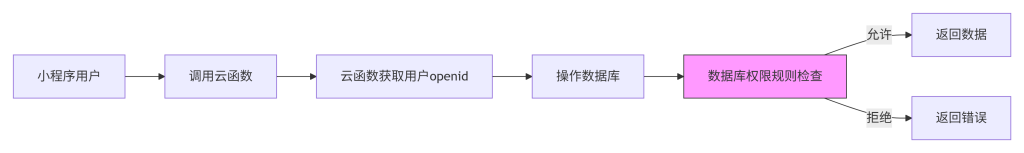

Mermaid 图表:[云开发权限控制图]

这张图展示了云开发中的权限控制流程。用户调用云函数,云函数首先获取用户的openid,然后带着这个身份去操作数据库。数据库在执行操作前会检查权限规则(比如规则要求记录的openid必须等于当前用户的openid),只有满足规则才允许读写。粉色框代表权限检查点,它决定了数据是否能被访问。如果规则配置不当,比如设置成所有人可读,那么攻击者就可以遍历所有用户数据。所以,用云开发不代表自动安全,仍然需要理解权限模型。

在实际开发中,最容易踩的坑有哪些?我列举几个典型的:

- 硬编码密钥:直接在代码里写AppSecret、阿里云OSS密钥等,导致密钥泄露。正确做法是后端或云函数中调用。

- 本地存储敏感信息:把token、用户手机号等明文存在Storage里,导致root设备泄露。应加密存储或缩短有效期。

- 未校验小程序来源:后端接口没有验证请求是否来自自己的小程序(通过校验referer或者自定义请求头,但referer可伪造)。最好使用小程序云开发自带的身份校验,或者在后端验证用户登录态。

- 登录态未绑定设备/IP:如果token被窃取,攻击者可以在任意地方使用。可以结合设备指纹或绑定IP,但移动端IP变化频繁,更常用的是短期token加刷新机制。

- 云函数权限开放:云函数未设置登录鉴权,导致任意用户可调用敏感逻辑(比如直接获取所有用户数据)。必须使用云开发提供的

cloud.getWXContext()获取用户身份,并在逻辑中校验。 - 忽略HTTPS证书验证:小程序虽然强制HTTPS,但如果后端证书过期或自签名,请求会失败。要确保证书有效。

验证方法:可以用小程序开发者工具的“真机调试”和“预览”功能,配合Charles抓包工具,检查请求是否加密、密钥是否在代码中。对于存储,可以root一部测试机,查看data/data/com.tencent.mm/MicroMsg/…/appbrand/pkg/下的文件,看能否提取出敏感信息。对于云函数权限,可以用未登录的模拟请求测试,看是否返回数据。

下一步操作建议:当你完成一个小程序功能后,可以按这个清单自检:

- 所有密钥是否都移到了后端?

- 本地存储的数据是否加密或可清理?

- 用户登录态是否过期机制?

- 云函数是否校验了用户身份?

- 数据库权限规则是否最小化?

接下来,让我们给出一个模块决策指南,帮助你在不同场景下选择合适的安全策略。

本模块决策指南:

- 什么时候必须用后端/云函数?:任何涉及敏感操作(如支付、获取用户手机号、修改用户数据)都必须通过后端或云函数,绝对不能在前端完成。此外,需要保存用户状态、做业务逻辑的地方,也应该放后端。

- 什么时候可以用前端直接调用微信API?:那些不需要密钥、只依赖临时凭证且不影响用户核心资产的操作,比如wx.requestPayment(唤起支付)前端直接调,但支付参数必须由后端生成。还有wx.login本身可以前端调,因为code是一次性的。

- 什么时候可以用本地存储?:只存非敏感数据,比如用户界面偏好、临时缓存。如果存token,必须加密并设置短有效期。

- 什么时候可以用云开发替代自建后端?:对于中小型项目,云开发能大大简化运维和安全配置,但必须理解其权限模型。如果项目有合规要求(如数据必须私有化),可能需要自建后端。

- 什么时候必须用HTTPS?:所有网络请求,小程序强制要求,没有替代方案。

总结一下,小程序开发架构的安全核心是“前后端分离、密钥不落地、身份靠后端、存储须加密”。作为有基础移动开发经验的你,只要把对待原生App的安全意识迁移过来,再结合小程序特有的托管环境和云开发能力,就能构建出相对安全的小程序应用。每一步我们都可以通过工具和验证来确认安全措施是否到位,最终目标是让攻击者即使拿到了你的前端代码,也无法获取用户隐私或破坏业务。希望今天的讲解能帮你建立起小程序安全的基础认知,在后续的开发中少踩坑、多安心。