抓包技术-HTTP/S双层代理-扶墙环境

我们从一个最实际的场景切入:假设你接到了一个任务,需要分析某个海外App的API请求,或者想要调试一个只对特定地区开放的微信小程序。这个App在国内无法直接访问,必须通过“扶墙”工具才能连通。同时,你又想用Charles或Burp Suite这样的工具去分析它的HTTPS数据包内容。这里就出现了一个矛盾:你的设备网络流量已经通过“扶墙”工具走了加密隧道,那么作为本地代理的抓包工具该如何插入进去,看清里面的明文数据呢?这就是我们今天要解决的核心问题——HTTP/S双层代理架构。所谓的“双层代理”,简单来说就是让你的抓包工具和“扶墙”工具形成一个上下游的接力关系。你的手机或模拟器先把流量交给抓包工具(第一层代理),抓包工具解密或记录完数据后,再转手交给“扶墙”客户端(第二层代理),由它负责将流量发送到目标服务器。返回的数据则原路返回。这样一来,你既利用了“扶墙”的网络通路,又保留了抓包工具对HTTP/S流量的分析和篡改能力。

这套机制在系统结构中处于一个相当微妙的位置。它本质上是一个“代理链”。抓包工具(比如Charles、Burp Suite)处于这个链条的中间节点位置,它既是上游客户端(你的App)眼中的“目标服务器”,又是下游代理(“扶墙”客户端)眼中的“客户端”。协作流程是这样的:你在手机Wi-Fi设置里填入的代理地址,指向的是你电脑上抓包工具的监听端口。抓包工具捕获到这个请求后,并不会直接去连接互联网,而是根据你在抓包工具中设置的“上游代理”配置,将请求转发给本机或局域网内的“扶墙”客户端(比如Clash、SSR等)所监听的Socks5或HTTP代理端口。“扶墙”客户端再将请求最终发出。这样,一个数据包在电脑内部就完成了一次接力。

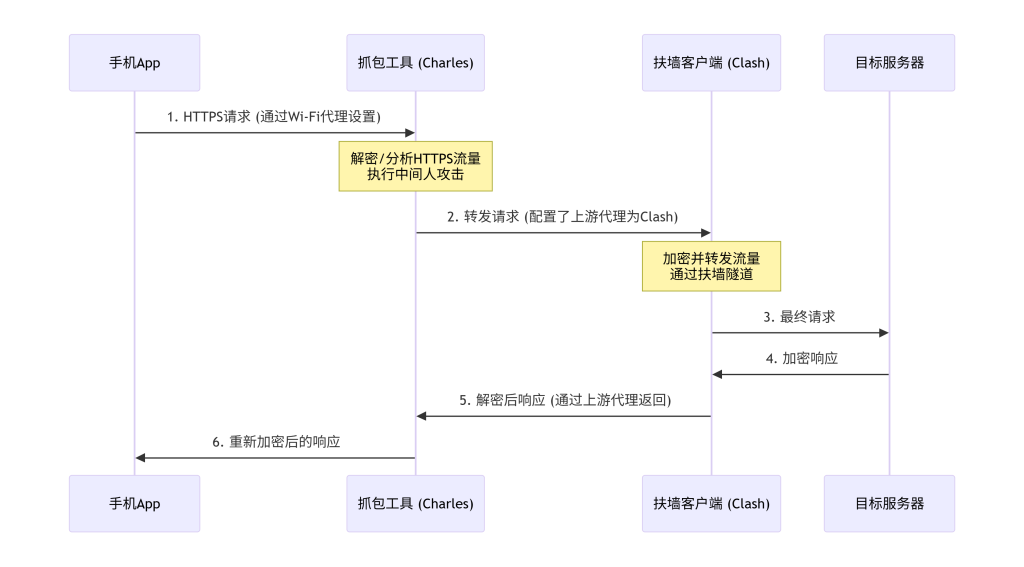

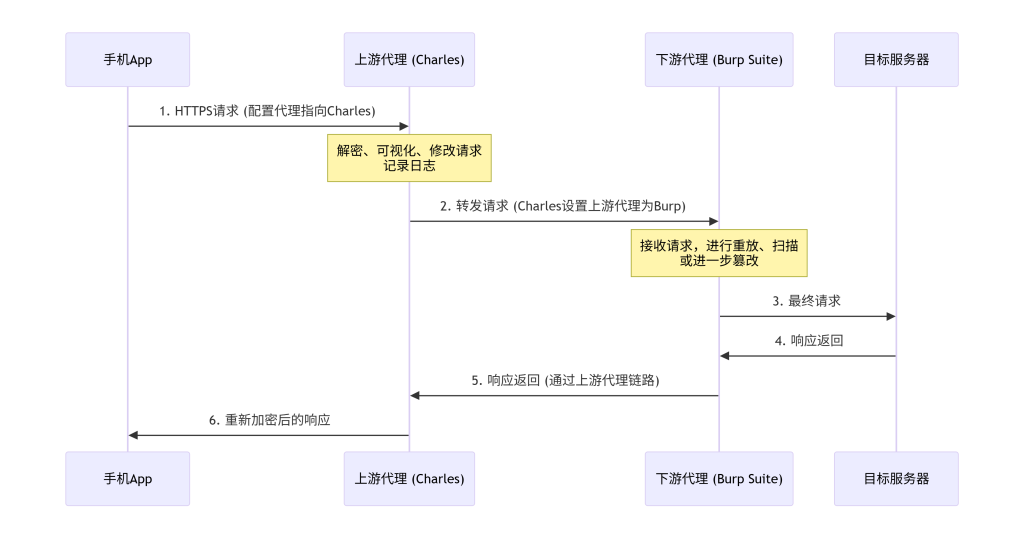

这种设计之所以成为标准方案,是因为它完美解决了“可见性”与“可达性”的矛盾。抓包工具本质上是一个中间人(Man-in-the-Middle),它需要看到明文或能够解密的密文,这就要求它必须是流量的第一站。而“扶墙”工具往往工作在系统底层或作为Socks5代理,它会加密整个传输通道。如果把抓包工具设置在“扶墙”之后,抓包工具就只能看到已经被“扶墙”加密过的乱码,毫无意义。反之,将抓包工具放在“扶墙”之前,抓包工具就能先处理原始请求,再将处理后的请求通过“扶墙”通道发送,既满足了调试需求,也保证了流量能突破网络限制。为了让你更直观地理解这个数据流转过程,请看下面这张流程图。

Mermaid 图表:双层代理架构下的数据流转时序图

这张图清晰地展示了整个请求的接力过程。最左侧的“手机App”是流量的起点,它通过系统代理设置,将流量指向了“抓包工具”。这里的“抓包工具”扮演了中间人的角色,它会与App完成TLS握手,从而解密看到HTTPS的明文内容。关键步骤在于第二个箭头“转发请求”,抓包工具在这里不是直接将请求发往公网,而是根据配置发给了本地的“扶墙客户端”。“扶墙客户端”收到这个已经解密的HTTP请求后,会用自己的方式(可能是Socks5或其他协议)将请求封装并加密,通过扶墙隧道发送给“目标服务器”。响应数据沿着相同的路径返回,最终由抓包工具重新加密回复给手机App。图中箭头清晰地标明了数据的流向,突出了抓包工具作为“第一站”和“转发枢纽”的核心地位。

在实际操作中,最常用的工具组合是Charles或Burp Suite配合Clash或SSR等扶墙客户端。Charles的优势在于其图形化界面和对HTTPS解密的友好支持,非常适合移动端开发调试;Burp Suite则更侧重于安全测试的请求篡改和重放功能。扶墙客户端方面,Clash因其强大的规则配置和API支持,成为了主流选择。配置的关键在于让两个工具“认识”彼此。以Charles为例,你需要开启它的“外部代理”功能。具体操作是:打开Charles,点击菜单栏的 Proxy -> External Proxy Settings。在弹出的窗口中,勾选“Use external proxy servers”,然后根据你扶墙客户端的类型和监听地址,填写HTTP或Socks5的代理信息。比如你的Clash监听在本机的7890端口提供Socks5服务,那么就在“Socks5”一栏填上127.0.0.1和7890。这样一来,所有经过Charles的请求就会自动转交给Clash处理。你的手机只需要将代理设置为电脑的IP和Charles的监听端口(默认8888)即可,完全感知不到下层还有一层扶墙代理。

验证这套配置是否成功的方法很简单。完成设置后,你可以关掉手机上的Wi-Fi代理,然后重新开启并配置好Charles代理。首先观察手机是否能正常访问那些原本需要扶墙才能看的网站或App。如果能打开,说明扶墙接力生效了。其次,查看Charles的“SSL”选项卡或抓包界面,确认HTTPS请求的报文内容是以明文形式展示的,比如你能看到具体的请求参数和响应体,而不是一堆乱码或CONNECT隧道信息。这证明Charles成功解密了流量。新手最容易踩的坑主要有两个。第一个是忘了在Charles里配置“外部代理”,导致手机流量到了Charles后,Charles试图用自己的网卡直连公网,结果因为网络不通而失败。第二个坑是代理链的循环引用,比如你不小心把扶墙客户端的上游代理设置成了Charles的地址,这就会形成一个死循环,导致网络瞬间瘫痪。正确的做法是明确分工:手机指向Charles,Charles指向扶墙,扶墙指向公网。完成这一步验证后,你其实就已经具备了“项目联动”的基础——你可以将Burp Suite的流量再转发给Yakit,或者将Charles的流量转发给Burp进行二次分析,这通常被称为“多级代理”或“上游/下游联动”。

说到这里,你可能想问,是不是所有场景都需要这么复杂的双层配置?这就引出了我们的决策指南。当且仅当你遇到以下两种情况时,必须使用这种双层代理架构:第一,目标服务器或服务存在地域封锁,必须通过特定的扶墙节点才能访问;第二,你需要隐藏自己的真实出口IP,同时又要对应用层数据进行深入分析和篡改。如果你的App没有网络访问限制,仅仅是想看HTTP/S的明文数据,那么单层的Charles或Burp代理就完全够用,引入扶墙反而是画蛇添足,增加不必要的复杂度和延迟。但是,如果你的目标应用采取了更严格的安全措施,比如实施了证书锁定(Certificate Pinning)甚至双向认证(Mutual TLS),那么即便是双层代理也无法直接解密,因为App根本不信任Charles伪造的证书。这时候,你就需要跳出代理抓包的思维定式,考虑更底层的方案,比如利用Frida这类动态插桩工具去hook应用的证书验证逻辑,或者配合tcpdump和Wireshark从网卡层面抓取原始数据包,并尝试通过Hook获取的TLS密钥来解密。

抓包技术-HTTP/S上游下游-项目联动

理解了双层代理如何让抓包工具与扶墙环境协同工作后,我们自然会遇到一个更具挑战性的场景:在一个复杂的安全测试或深度调试项目中,单个工具往往无法满足所有需求。比如,你可能既需要 Charles 那种直观的请求列表和响应预览,又需要 Burp Suite 强大的重放、Intruder 和扫描功能;或者你想先用 mitmproxy 自动记录流量,再将特定请求转发给一个自己编写的 Python 脚本做进一步处理。这时,就需要引入“上游/下游”的代理联动机制,让流量有序地流经多个工具,每个工具各司其职,形成一个协作的整体。这就像一条流水线,上游工具完成一部分加工,然后传递给下游工具继续处理,最终抵达服务器。这种模式,我们称之为项目联动。

在系统结构中,上游代理指的是更靠近客户端的那一层,它直接接收来自 App 或浏览器的流量;下游代理则是更靠近服务器的那一层,它接收来自上游的流量,并最终将请求发出。它们之间的协作关系是线性的、可串联的。具体工作流程是:你在客户端配置的上游代理地址,指向第一个工具(比如 Charles)。这个工具在处理完请求后(例如解密 HTTPS、修改请求头、记录数据),不是直接发往公网,而是根据其内部的“上游代理”设置,将请求转发给第二个工具(比如 Burp Suite)监听的端口。第二个工具同样可以处理这个请求(例如进行参数篡改、主动扫描),然后再根据自己的设置,可能继续转发给第三个工具,或者直接连接目标服务器。响应数据则沿着相同的路径原路返回,每个工具都可以在返回路径上做文章。这种设计让安全测试人员能够灵活组合工具,充分利用每个工具的特色功能,而不用在单个工具中寻找所有功能。

这种链式处理之所以成为标准实践,是因为它完美遵循了“单一职责”和“可插拔”的原则。现代安全测试框架如 Burp Suite 虽然功能全面,但其某些功能(如特定漏洞的扫描插件)可能不如一些专用工具或脚本强大。通过代理联动,我们可以让 Burp 负责核心的拦截和手动测试,同时将流量实时复制或转发给 Yakit、Xray 等自动化工具进行漏洞扫描,或者转发给 mitmproxy 脚本进行流量清洗和修改。这比在一个工具里集成所有功能要灵活得多,也更容易定制化。而且,这种串联方式对客户端是完全透明的,客户端只需要知道第一个代理的存在。为了让新手更直观地理解这种多级接力,请看下面的流程图。

Mermaid 图表:上游下游代理联动数据流转时序图

这张图展示了一个典型的 Charles + Burp 联动场景。最左侧的“手机App”将代理指向了 Charles(上游)。Charles 在完成自己的解密、可视化工作后,并没有直接将请求发往公网,而是将其转发给了配置好的下游代理 Burp Suite(步骤 2)。Burp 作为下游代理,可以对这个请求进行更深入的操作,比如利用 Intruder 进行参数枚举,或者交给 Active Scanner 进行漏洞检测。之后,Burp 将请求发送给“目标服务器”(步骤 3)。返回的响应沿着步骤 4、5、6 逐层回溯,最终由 Charles 重新加密回复给 App。图中每个箭头都代表一次完整的 HTTP/S 请求-响应交互,但响应路径严格遵循请求路径的反向顺序。颜色上,我们沿用上一张图的风格,突出工具间的接力。

实际项目中,最常用的联动组合包括 Charles + Burp、Burp + mitmproxy、Burp + Yakit 等。配置的核心在于让上游工具明确“下一站”的地址。以 Charles 作为上游、Burp 作为下游为例,你需要做两件事。首先,确保 Burp Suite 正在监听一个代理端口,例如 127.0.0.1:8080(默认)。然后,在 Charles 的菜单中,找到 Proxy -> External Proxy Settings(和配置扶墙时是同一个地方)。勾选“Use external proxy servers”,在“HTTP”和“HTTPS”一栏中填写 Burp 的地址,例如 127.0.0.1 和 8080。注意,这里如果 Burp 只支持 HTTP 代理,那么 Charles 发往 Burp 的请求也会使用 HTTP 协议包裹,即使原始请求是 HTTPS。Burp 本身会处理这个解密过程(前提是你已经在 Burp 中导入了 Charles 的 CA 证书,或者两者使用同一套 CA?实际上,如果 Charles 已经解密了 HTTPS,转发给 Burp 的就是解密后的 HTTP 明文,Burp 无需再解密;如果 Charles 不解密直接转发 CONNECT 隧道,Burp 将无法看到明文。所以通常我们会让 Charles 负责解密,然后以 HTTP 明文转发给 Burp。Burp 的代理可以接收这种明文流量,但需要将其重新封装为完整的 HTTP 请求再发出。这一步在 Burp 中是自动处理的。最后,你的手机或模拟器只需将代理设置为 Charles 的 IP 和端口(如 8888)即可。这样,所有流量就会依次流经 Charles 和 Burp。

验证这套联动是否生效,可以观察两个工具各自的界面。首先,在手机上访问一个 HTTPS 网站,你会看到 Charles 的“Structure”或“Sequence”面板中出现了请求记录,并且这些请求的内容是明文的(如果你在 Charles 中配置了 SSL 解密)。同时,打开 Burp 的“Proxy”->“HTTP history”面板,你应该能看到完全相同的请求记录(如果 Charles 正确转发了)。如果 Burp 里看不到请求,请检查 Charles 的外部代理设置是否正确,以及 Burp 是否正在监听。另一个验证点是尝试在 Burp 中修改请求并转发,观察响应是否能在手机端生效。如果能,说明联动成功。新手最容易踩的坑依然是代理循环——如果你不小心在 Burp 里也配置了上游代理指向 Charles,就会形成 A->B->A 的死循环,导致请求堆积直至超时。因此,务必保证链条是单向的:客户端 -> Charles -> Burp -> 互联网。另外,证书管理是个难点:如果 Charles 和 Burp 都要进行 HTTPS 中间人攻击,它们各自需要安装自己的 CA 证书到手机上。但在联动模式下,Charles 负责与客户端握手,Burp 负责与服务器握手,两者各自独立,所以手机只需要信任 Charles 的证书,Burp 不需要与手机直接交互,因此无需在手机上安装 Burp 的证书。这一点需要特别注意,避免混淆。

完成这一步后,你就掌握了“项目联动”的基本功,可以进一步拓展。例如,你可以将 Burp 的流量再转发给本地的扫描器 Xray,形成三级代理;或者利用 mitmproxy 的脚本功能,将特定请求实时发送到 Kafka 进行大数据分析。这种能力在安全众测、复杂漏洞挖掘、以及大型应用调试中非常实用。

那么,什么时候必须使用这种上下游联动,什么时候单个工具就够了?决策指南如下:当你的测试任务需要同时依赖多个工具的不同核心功能,并且这些功能无法在一个工具内完整实现时,联动是必须的。例如,你需要利用 Charles 的请求列表进行快速过滤和搜索,同时需要 Burp 的 Intruder 进行参数爆破,那么联动就是最佳选择。如果你只是进行常规的接口调试和简单的抓包查看,一个 Charles 或一个 Fiddler 完全足够,引入联动反而会带来配置复杂度和性能损耗。此外,如果你希望将流量导入自定义脚本进行自动化处理(如自动加解密、脱敏),但 Burp 的插件开发成本较高,那么利用 mitmproxy 作为下游代理,通过 Python 脚本处理流量,再转发给 Burp 或直接发往服务器,就是一种高性价比的联动方案。总之,联动是在复杂项目中提升效率的利器,但切忌为了联动而联动,保持架构简洁才是更重要的。

抓包技术-全局协议-WireShark&科来

当我们用Charles或Burp Suite愉快地分析App的HTTP/S接口时,你是否想过一个问题:如果这个App使用的是自定义的TCP协议,或者WebSocket,或者就是想看看TLS握手过程中到底交换了哪些参数,甚至是想排查一个网络连接为什么建立不起来?这个时候,基于代理的抓包工具就无能为力了,因为它们只能处理基于HTTP或SOCKS协议的流量,而且通常需要客户端主动信任它们的CA证书。要透视网络通信的全貌,我们必须下沉到更底层——直接捕获网卡上流经的所有数据包,无论它是HTTP、DNS、TCP还是ICMP。这就是全局协议抓包工具,比如Wireshark和科来网络分析系统,它们所扮演的角色。如果把网络通信比作城市交通,代理抓包就像是在某条高速公路的收费站(应用层)对过往的特定类型车辆(HTTP流量)进行登记检查,而全局抓包则相当于在城市上空架设了一架直升机,可以实时拍摄到所有道路、所有车辆的运行状态,甚至能看到每个数据包的“车牌号”和行驶轨迹。

在系统结构中,Wireshark这类工具位于一个非常特殊的位置——它不参与网络通信,只是一个被动的观察者。它通过操作系统底层提供的抓包驱动(如Npcap、WinPcap、libpcap)来获取网卡接收到的原始数据帧。与Charles这类应用层代理不同,它不需要客户端将流量指向它,也不需要对流量进行任何修改或解密。它只是静静地“监听”网线上的信号,并将原始二进制数据还原成可读的协议格式。协作关系上,它与其他模块没有直接的交互,但它捕获的数据可以用来验证其他模块的行为。例如,你可以同时运行Charles和Wireshark,对比看看Charles是否正确地处理了TLS握手,或者检查App是否在代理设置之外发送了额外的UDP流量。

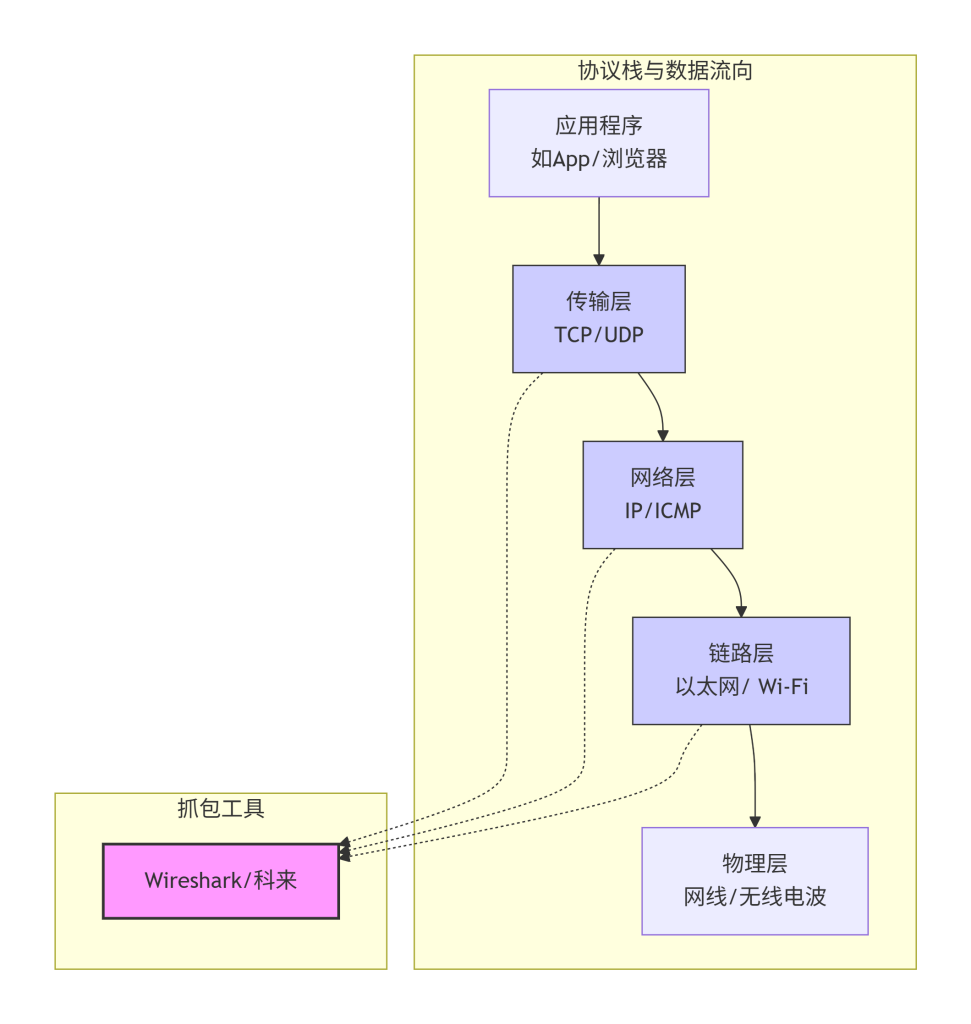

这种被动监听的设计之所以成为标准,是因为它完全符合“观察者模式”的哲学——分析系统不应该对被测系统产生任何影响(尽管在实际中,高速抓包可能会有轻微性能开销)。通过网卡的“混杂模式”(Promiscuous Mode),我们可以捕获到本机网段内的所有数据包,而不仅仅是发往本机MAC地址的包。这对于分析局域网内其他设备(如手机)的通信至关重要。同时,基于BPF(Berkeley Packet Filter)的过滤语法,我们可以从海量数据中快速筛选出感兴趣的数据流,比如只查看与特定IP或端口相关的包。为了让你直观理解Wireshark在整个网络协议栈中的“监听”位置,请看下图。

Mermaid 图表:Wireshark在协议栈中的捕获位置示意图

这张图清晰地展示了Wireshark(紫色框)的捕获位置。图中左侧是从应用程序到物理层的完整协议栈。Wireshark通过底层的抓包驱动(如Npcap)连接到协议栈的各个层次,实际上它主要捕获的是链路层(D)的原始帧,但经过解析后可以展示出网络层、传输层乃至应用层的信息。图中的虚线箭头表示Wireshark可以“监听”到经过这些层的数据包副本。它并不参与数据的实际传输,因此不会影响原有的数据流向。相比之下,科来等商业工具也采用类似的原理,但在界面和智能分析功能上有所不同。

实际工作中,最常用的全局抓包工具无疑是开源的Wireshark。它功能极其强大,支持超过2000种协议的解析,并且有强大的过滤器和统计功能。科来网络分析系统是国内的一款商业软件,其免费版功能受限,但它的流量图表和分析报告对新手更友好,能够自动识别一些网络故障模式,例如TCP重传、零窗口等,在某些企业环境中也很流行。两者在核心抓包能力上并无本质区别,选择哪个更多取决于个人习惯和使用场景。Wireshark更偏向于极客和技术专家,而科来则试图通过图形化和向导降低使用门槛。

我们来看一个移动开发中最典型的真实场景:你想分析某款App在启动时除了发送HTTP请求外,是否还有自定义的UDP心跳包,或者想查看它连接的服务端IP地址变化情况,但App本身没有提供任何调试开关。这时,最直接的方法就是用一台笔记本电脑开启Wi-Fi热点,让手机连接该热点,然后在电脑上用Wireshark抓取所有经过热点的数据包。具体配置步骤如下:首先,在Windows或Mac上开启移动热点功能,让手机连接。然后,在电脑上以管理员权限运行Wireshark,在网卡列表中选中充当热点的那个网卡(通常是虚拟Wi-Fi网卡或你的物理网卡),开始捕获。为了让数据更清晰,你可以设置一个过滤条件,比如 ip.addr == 你的手机IP 来只看手机相关的流量,或者 not tcp.port == 443 来排除HTTPS流量(如果你想关注非TLS的通信)。手机端正常操作App,Wireshark中就会实时显示每一个数据包的摘要。你可以点击某个包,在下方的详情窗格中逐层查看它的封装信息:从以太网帧头,到IP头,到TCP/UDP头,再到应用层数据(如果是明文的话)。对于TLS包,虽然无法看到加密内容,但可以看到握手过程中的证书、SNI等信息。

最容易踩的坑有三个。第一个是网卡不支持混杂模式或驱动安装不完整,导致抓不到任何包或只能抓到本机的一部分包。在Windows上,务必安装Npcap并选择“WinPcap API-compatible Mode”,并且以管理员身份运行Wireshark。第二个是误以为Wireshark能直接看到所有HTTPS的明文。事实是,除非你配置了SSLKEYLOGFILE环境变量让浏览器/App导出会话密钥,或者使用了中间人攻击,否则Wireshark只能看到加密后的密文。第三个是抓包时长过长导致文件过大,很容易撑爆磁盘。正确做法是在抓包前就设置好合适的过滤条件,或者使用循环捕获和自动分割文件的功能。验证抓包是否成功的方法很简单:在手机上随便ping一个域名,看Wireshark中能否捕获到ICMP请求和响应包。如果能,说明环境就绪。接下来,你可以将抓取到的数据包与之前用Charles抓到的HTTP流进行对比,看看两者在描述同一请求时有什么不同——Charles展示的是请求行、头部和正文,而Wireshark展示的是这些数据是如何被切分成一个个TCP段并加上序列号传输的。

完成这一步后,你就具备了从“宏观”应用层到“微观”数据包层的全方位视角。当遇到Charles显示连接失败,但网络确实通的时候,你就能用Wireshark来排查究竟是DNS解析失败、TCP握手超时,还是TLS证书问题。这恰好衔接了我们前面讲到的代理抓包技术——它们是互补的,而非互斥的。

那么,什么时候必须用Wireshark这类全局协议抓包,什么时候用代理抓包就够了?决策指南很清晰:如果你只需要调试和分析HTTP/HTTPS接口的请求内容、参数、Cookie等应用层信息,Charles或Burp Suite是最高效的选择,它们能直接呈现明文,操作简单。但如果你需要排查网络连接问题(如TCP握手失败、丢包、延迟),或者分析非HTTP协议(如DNS、DHCP、WebSocket、RTP),甚至是想验证App是否在后台偷偷连接了未经授权的IP,那么Wireshark就是无可替代的工具。另外,在无法安装CA证书(比如某些生产环境或IoT设备)的情况下,Wireshark也能提供部分信息(如SNI、IP地址和端口)。简而言之,代理抓包负责“看得懂”,全局抓包负责“看得全”。两者结合,才是真正的网络调试全能选手。