网站协议-http/https安全差异(抓包)

当我们访问网站时,数据从你的电脑出发,经过路由器、运营商网络,最终抵达服务器。如果使用的是HTTP协议,整个过程就像寄明信片——沿途任何人都能直接看到卡片上的内容。而HTTPS则像把信件装进带锁的保险箱,只有收件人能用钥匙打开。这就是HTTP与HTTPS最核心的安全差异。但理论归理论,如何直观地感受这种差异?最好的方式就是“抓包”——在网络传输过程中把数据包拦截下来,亲眼看看里面到底藏着什么。接下来我们就一步步拆解这个主题。

问题:为什么我们需要关心HTTP和HTTPS的安全差异?

想象你在咖啡馆用公共Wi-Fi登录一个论坛。如果这个论坛用的是HTTP,那么你输入的用户名和密码会以明文形式在网络中传输。同一Wi-Fi下的任何人,只要运行一个简单的抓包工具,就能轻松截获你的登录信息。这就像你对着人群大声说出银行卡密码。而HTTPS通过加密,使得即使数据被截获,攻击者看到的也只是一堆乱码。抓包正是模拟这种攻击视角,让我们直观理解加密的必要性。

原理:HTTP与HTTPS的设计初衷与差异

HTTP(超文本传输协议)诞生于1991年,设计目标是简单、快速、灵活,让全球信息能互联。它完全没有考虑安全——数据直接在TCP连接上传输,没有任何保护。但随着网上银行、电商、社交的出现,明文传输的风险变得不可接受。于是在1994年,网景公司在HTTP和TCP之间插入了一层安全层,这就是SSL(安全套接层),后来演化为TLS(传输层安全)。HTTPS(HTTP over TLS)的本质就是“HTTP + 加密 + 认证 + 完整性保护”。它通过数字证书验证服务器身份,通过握手协商出对称加密密钥,之后所有HTTP数据都被加密传输。这样,即使数据被截获,没有密钥也无法解读。

具体工作过程:HTTP的透明与HTTPS的密箱

HTTP通信时,客户端(如浏览器)将HTTP请求(比如GET /index.html)直接打包成TCP包发送。每个包的内容都可以被任何中间设备解析。HTTPS则在TCP三次握手之后,先进行TLS握手:客户端和服务器交换随机数、证书,协商出会话密钥,之后才发送加密的HTTP数据。TLS握手本身也是加密协商的过程,确保密钥不被窃听。这种设计保证了即使抓包看到所有数据包,也无法还原出HTTP内容。

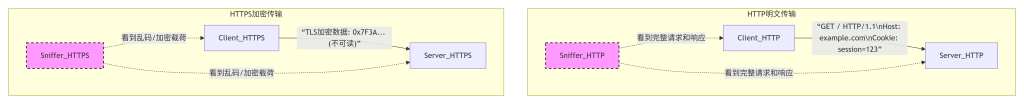

为了直观展示,我们来看一张对比图:

Mermaid 图表:HTTP与HTTPS传输对比及抓包观察

这张图中,左侧子图展示了HTTP通信:客户端发送的HTTP请求是明文字符串,抓包工具(虚线框,代表被动监听)可以完整截获这些内容。右侧子图展示HTTPS:客户端和服务器之间传输的是经过TLS加密的二进制数据,抓包工具只能看到无法解读的密文。虚线箭头表示抓包工具的监听位置,颜色区分了它能读取的信息类型——左侧看到明文,右侧只能看到密文。

实际中最常用的抓包工具及对比

要亲自验证上述差异,我们需要抓包工具。最常用的是Wireshark(图形化,功能强大)和tcpdump(命令行,适合远程/脚本)。Wireshark支持深度解析数百种协议,可以实时过滤和重组数据;tcpdump则更轻量,常配合后续分析。对于HTTPS,如果配置了浏览器或应用的SSLKEYLOGFILE环境变量,Wireshark甚至能解密TLS流量,方便调试,但这需要私钥或主密钥,普通用户无法窃听。我们的目标是观察差异,所以只需抓取原始数据包。

典型真实场景:搭建本地HTTP与HTTPS服务器并用抓包验证

我们来动手实践。假设你有一台Linux或macOS机器(Windows也可用WSL),我们将用Python快速启动两个服务器,然后用tcpdump抓包,对比访问时的数据。

第一步:准备环境

确保安装了Python和tcpdump(Linux/macOS通常自带)。生成自签名证书供HTTPS使用:

openssl req -x509 -newkey rsa:2048 -keyout key.pem -out cert.pem -days 365 -nodes这条命令生成一个有效期为365天的自签名证书(cert.pem)和私钥(key.pem),-nodes表示不加密私钥。过程中会询问一些信息,直接回车默认即可。

第二步:编写HTTP服务器

创建一个文件http_server.py:

import http.server

import socketserver

PORT = 8000

# 使用默认的SimpleHTTPRequestHandler,它会提供当前目录的文件服务

Handler = http.server.SimpleHTTPRequestHandler

with socketserver.TCPServer(("", PORT), Handler) as httpd:

print(f"Serving HTTP on port {PORT}")

httpd.serve_forever()逐行解释:第1-2行导入必要模块;第4行定义端口;第5行指定处理器为简单的HTTP请求处理器,它会把当前目录下的文件作为响应;第6行创建TCP服务器,监听所有网卡的8000端口;第7行打印启动信息;第8行让服务器一直运行。

第三步:编写HTTPS服务器

创建一个文件https_server.py:

import http.server

import ssl

import socketserver

PORT = 8443

Handler = http.server.SimpleHTTPRequestHandler

# 创建TCP服务器

httpd = socketserver.TCPServer(("", PORT), Handler)

# 用SSL包装socket,启用HTTPS

httpd.socket = ssl.wrap_socket(httpd.socket,

certfile='./cert.pem',

keyfile='./key.pem',

server_side=True)

print(f"Serving HTTPS on port {PORT}")

httpd.serve_forever()逐行解释:第1-3行导入模块;第5行定义HTTPS端口8443;第6行同样用SimpleHTTPRequestHandler;第8行创建TCP服务器;第10-14行用ssl.wrap_socket将普通socket包装为SSL socket,指定证书和私钥文件,并声明这是服务器端;第15行打印信息;第16行启动服务。

第四步:启动服务器和抓包

打开两个终端。第一个终端运行HTTP服务器:

python3 http_server.py第二个终端运行HTTPS服务器:

python3 https_server.py再开一个终端(或使用sudo),开始抓包。我们先抓HTTP的包:

sudo tcpdump -i lo -A -s 0 port 8000-i lo 表示监听回环接口(因为我们是在本机测试);-A 表示以ASCII格式打印包内容;-s 0 抓取整个包;port 8000 过滤端口。然后另开一个终端用curl访问:

curl http://localhost:8000/你会看到tcpdump输出中包含类似“GET / HTTP/1.1”的明文请求,以及HTTP响应头。这就是HTTP的明文特性。

接着测试HTTPS。停止之前的tcpdump,重新运行:

sudo tcpdump -i lo -A -s 0 port 8443然后访问HTTPS服务器(注意curl会验证证书,自签名证书需要-k选项忽略验证):

curl -k https://localhost:8443/此时tcpdump输出的是一堆无法解读的二进制数据(可能显示一些TLS协议头,但HTTP内容完全不可见)。这就是HTTPS的加密效果。

第五步:验证与下一步

验证方法:对比两次抓包输出,HTTP下你能看到具体的请求路径、User-Agent等信息,HTTPS下只能看到TLS握手记录和加密后的数据块。这说明HTTPS成功隐藏了传输内容。

下一步操作建议:你可以尝试用Wireshark打开抓包文件(使用tcpdump -w保存),通过图形界面更清楚地看到TLS协议的分层结构。另外,可以学习如何为真实网站配置由权威CA签发的证书(如Let’s Encrypt),以及如何强制网站全站HTTPS(HSTS)。

最容易踩的坑及正确做法

- 坑1:抓包时忘记过滤端口,导致大量无关数据。正确做法:始终用

port <端口号>精确过滤,或使用Wireshark的捕获过滤器。 - 坑2:误以为HTTPS抓包也能看到内容。正确理解:除非你拥有服务器的私钥或者配置了SSLKEYLOGFILE,否则抓到的HTTPS包就是乱码。这正是它安全的原因。

- 坑3:自签名证书导致浏览器警告,新手可能忽略,但生产环境必须用受信任证书。正确做法:测试时忽略警告,线上使用Let’s Encrypt等免费证书。

- 坑4:在公共Wi-Fi上随意抓包测试他人网站,可能涉及法律风险。正确做法:仅在自己的服务器或本地环境进行抓包实验。

本模块决策指南

- 什么时候必须用HTTPS? 任何涉及用户隐私、登录、支付、个人数据的场景都必须用HTTPS。此外,现代浏览器对HTTP网站标记“不安全”,影响用户体验;搜索引擎也会降低HTTP网站的排名。因此,几乎所有面向公众的网站都应启用HTTPS。

- 什么时候替代方案够用? 如果是一个纯内部开发环境,仅用于测试且不涉及真实数据,可以暂时用HTTP。但建议即使开发环境也配置HTTPS,以避免因环境差异导致的安全漏洞。其他替代方案如VPN、IPsec等虽然也能加密,但它们工作在更低层,配置复杂且无法保证浏览器到服务器的端到端加密,HTTPS是应用层最简便的标准解决方案。

通过亲手抓包对比,你现在应该能深刻理解HTTP与HTTPS的安全鸿沟。当你部署下一个网站时,记得给数据加上那把锁——HTTPS。

身份鉴权-HTTP头&OAuth2&JWT&Token

上次我们解决了数据传输过程中的安全问题,让数据在互联网上传输时不会被偷窥。但数据到达服务器后,服务器面临的第一个问题就是:这个请求是谁发来的?是已登录的合法用户,还是匿名访客,或者是恶意攻击者?这就引出了身份鉴权。简单来说,身份鉴权就是确认“你是你声称的那个人”的过程。生活中的例子就像你进小区需要刷门禁卡,进公司需要出示工牌,登录网站需要输入密码。HTTP本身是无状态的,每个请求都是独立的,所以我们需要一种机制让服务器能够识别请求者的身份。这就是HTTP头、Token、JWT和OAuth2这些技术要解决的核心问题。

问题:无状态HTTP下如何识别用户身份?

想象你每天去一家咖啡店,每次都要重新告诉店员你的名字和会员号,这非常麻烦。理想情况是第一次你出示会员卡后,店员给你一个手环,以后每次你晃晃手环就知道你是谁。在Web世界里,HTTP请求就是每次去柜台,手环就是身份凭证。最原始的方案是HTTP Basic认证,把用户名密码塞在请求头里,但每次都要传输密码,极不安全。后来出现了Cookie和Session,服务器把用户信息存在自己的内存里,给客户端一个Session ID作为凭证。但这在分布式系统中会遇到麻烦——用户请求可能被负载均衡到不同服务器,如果Session没同步就会丢失。再后来,Token技术出现,把用户信息加密后直接交给客户端,服务器不再存储状态,这就是无状态认证。JWT(JSON Web Token)就是Token的一种标准格式。而OAuth2则是一个更上层的授权框架,它解决的不是“你是谁”,而是“你允许第三方应用访问你的哪些资源”的问题,但它也依赖于Token(通常是JWT或随机字符串)来传递授权信息。

原理:HTTP头中的身份凭证与OAuth2、JWT、Token的关系

HTTP头是客户端和服务器之间传递附加信息的载体,身份凭证就放在Authorization头里。最常见的两种Scheme是Basic和Bearer。Basic后面跟着的是用户名:密码的Base64编码(注意是编码不是加密),现在已经很少单独使用,必须配合HTTPS。Bearer后面跟着的是Token,Token可以是任意字符串,也可以是JWT。

Token是一个统称,任何代表用户身份的字符串都可以叫Token。JWT是一种结构化的Token,由三部分组成:Header(说明签名算法)、Payload(携带用户信息,如用户ID、过期时间)、Signature(防止篡改)。因为Payload是Base64编码,所以任何人拿到JWT都可以解码看到内容,但无法伪造,因为签名需要密钥。这就解决了身份凭证的可信问题。

OAuth2是一个授权协议,它定义了一套流程,让用户(资源所有者)可以授权第三方应用(客户端)访问自己在某个服务(资源服务器)上的资源。在这个过程中,授权服务器会颁发一个Access Token给客户端,客户端拿着这个Token去访问资源服务器。这个Access Token可以是JWT,也可以是不透明字符串。OAuth2不规定Token格式,但JWT因为自包含、无状态、可验证等特点,成为Access Token的热门选择。

所以,这几个概念是层层递进的关系:HTTP头是载体,Token是凭证,JWT是凭证的一种结构化格式,OAuth2是获取和颁发凭证的框架。

具体工作过程:从HTTP头到OAuth2授权码流程

我们来看一个典型的OAuth2授权码流程,这最能体现它们如何协作。

- 用户(资源所有者)想使用第三方应用(比如一个在线图片打印服务)打印自己在Google相册里的照片。

- 第三方应用将用户引导到Google的授权服务器,并附上自己的客户端ID、请求的权限范围(Scope)、以及一个回调URI。

- 用户在Google登录并同意授权。

- 授权服务器将用户重定向回第三方应用的回调URI,并附上一个授权码(Authorization Code)。

- 第三方应用用自己的客户端ID和客户端密钥,在后端直接向授权服务器换取Access Token(通常是POST请求,带上授权码)。

- 授权服务器验证通过,返回Access Token(可能是JWT格式)和可选的Refresh Token。

- 第三方应用在后续请求资源服务器(Google相册API)时,在HTTP头中加入

Authorization: Bearer <Access Token>。 - 资源服务器验证Access Token的有效性(如果是JWT,可以本地验证签名和过期时间;如果是不透明Token,可能需要调用授权服务器验证),如果通过,返回照片数据。

这个流程中,HTTP头始终是传递凭证的位置。授权码模式之所以安全,是因为真正关键的Access Token交换发生在后端服务器之间,不会被用户浏览器看到,避免了Token泄露。

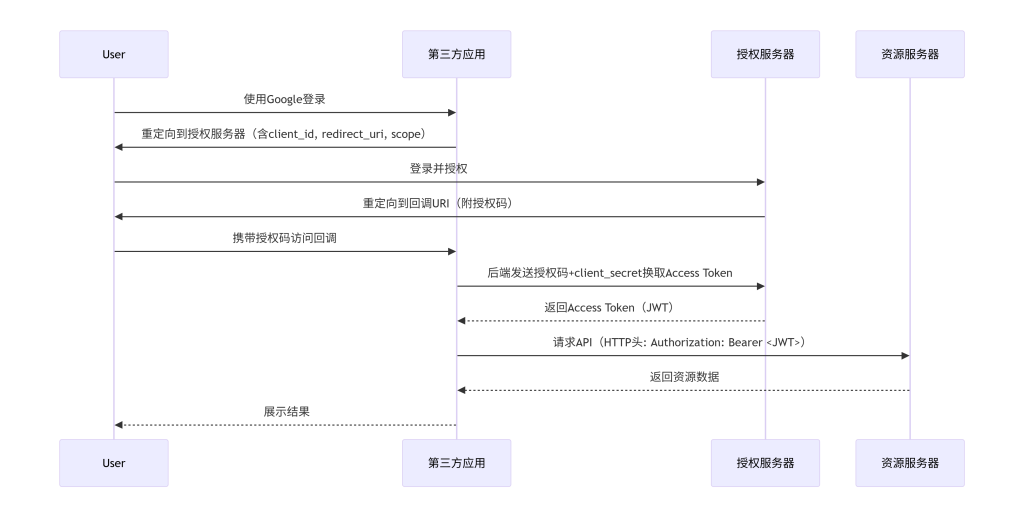

为了更直观,我们来看一张时序图:

Mermaid 图表:OAuth2授权码模式流程

这张时序图从上到下是时间顺序。用户首先触发第三方应用的登录流程,应用将其重定向到授权服务器。用户在授权服务器登录并同意授权后,授权服务器将用户带回应用回调地址,并带上授权码。应用后端用授权码换取Access Token,之后用该Token请求资源服务器的API。图中每个箭头代表一次HTTP请求或重定向,清晰地展示了OAuth2中不同角色的交互,以及Token是如何最终出现在HTTP头中的。

实际中最常用的实现工具/方式对比

- HTTP Basic认证:极少用于现代Web应用,仅在一些内部API或老旧系统配合HTTPS使用。特点:简单,但必须配合HTTPS,且无法提供细粒度权限。

- Session-Cookie:传统Web应用常用,如Java的HttpSession,Node.js的express-session。特点:服务端存储状态,易于控制,但分布式部署需共享Session存储(如Redis),不适合跨域和移动端。

- JWT:适用于前后端分离、微服务、移动端。常用库:Java的jjwt,Node.js的jsonwebtoken,Python的PyJWT。特点:无状态,可携带自定义信息,但负载较大,无法主动失效(除非黑名单)。

- OAuth2:用于第三方授权场景。常用实现:Spring Authorization Server(Spring Boot生态),Ory Hydra(Go),Keycloak(Java)。特点:标准协议,解决授权问题,但实现复杂,通常需要专门的授权服务器。

- OAuth2 + JWT:结合两者优势,授权服务器颁发JWT作为Access Token,资源服务器本地验证JWT,减少网络调用,性能好,适合分布式。

典型真实场景 + 简单可复制配置示例

假设我们要构建一个极简的OAuth2授权服务器和资源服务器,使用JWT作为Access Token。这里用Node.js和Express,搭配jsonwebtoken库演示核心逻辑。注意这只是一个教学示例,生产环境需考虑更多安全细节。

环境准备

mkdir auth-demo

cd auth-demo

npm init -y

npm install express jsonwebtoken body-parser授权服务器(简化版)

创建auth-server.js,模拟授权码模式中的Token端点:

const express = require('express');

const jwt = require('jsonwebtoken');

const bodyParser = require('body-parser');

const app = express();

const port = 4000;

// 假设从数据库验证客户端,这里硬编码

const clients = { 'client123': 'secret' };

const SECRET_KEY = 'my_super_secret_key'; // 实际应该用环境变量

app.use(bodyParser.urlencoded({ extended: false }));

// 模拟授权码换取Token的端点

app.post('/token', (req, res) => {

const { grant_type, code, client_id, client_secret } = req.body;

// 简化:忽略code验证,仅演示JWT颁发

if (client_id === 'client123' && client_secret === 'secret') {

// 生成JWT,payload包含用户ID和权限范围

const token = jwt.sign(

{

sub: 'user_123', // 用户ID

scope: 'read_photos' // 权限范围

},

SECRET_KEY,

{ expiresIn: '1h' } // 1小时过期

);

res.json({ access_token: token, token_type: 'bearer', expires_in: 3600 });

} else {

res.status(401).json({ error: 'invalid_client' });

}

});

app.listen(port, () => console.log(`授权服务器运行在 http://localhost:${port}`));逐行解释:第1-3行引入依赖;第6-8行定义端口、模拟客户端、密钥;第11行解析URL编码请求体;第14行开始处理POST /token;第15行从请求体获取参数;第18行检查客户端凭证;第19-25行用jwt.sign生成JWT,payload包含sub(用户标识)和scope(权限),签名密钥为SECRET_KEY,过期时间1小时;第26行返回JSON给客户端;否则返回401。

资源服务器

创建resource-server.js,验证JWT并提供API:

const express = require('express');

const jwt = require('jsonwebtoken');

const app = express();

const port = 5000;

const SECRET_KEY = 'my_super_secret_key'; // 必须与授权服务器一致

// 中间件:验证Authorization头中的JWT

function authenticateToken(req, res, next) {

const authHeader = req.headers['authorization'];

const token = authHeader && authHeader.split(' ')[1]; // Bearer <token>

if (!token) return res.sendStatus(401);

jwt.verify(token, SECRET_KEY, (err, user) => {

if (err) return res.sendStatus(403);

req.user = user; // 将解码后的payload挂载到req上

next();

});

}

// 受保护的路由,需要JWT且scope包含read_photos

app.get('/photos', authenticateToken, (req, res) => {

if (req.user.scope && req.user.scope.includes('read_photos')) {

// 模拟返回用户照片列表

res.json({ photos: ['photo1.jpg', 'photo2.jpg'] });

} else {

res.status(403).json({ error: 'insufficient_scope' });

}

});

app.listen(port, () => console.log(`资源服务器运行在 http://localhost:${port}`));逐行解释:第1-5行引入依赖和配置;第8-17行定义认证中间件:从请求头获取Authorization,提取Token,用jwt.verify验证签名和过期时间,如果成功将解码后的payload存入req.user,调用next()放行;第20行定义/photos路由,先经过中间件,然后检查scope是否包含read_photos,如果通过返回照片列表,否则403。

测试

先启动两个服务器:

node auth-server.js

node resource-server.js模拟客户端:用curl获取Token(模拟客户端后端交换授权码的过程,这里简化直接请求Token端点):

curl -X POST http://localhost:4000/token -d "grant_type=authorization_code&code=随便&client_id=client123&client_secret=secret"会得到类似:

{"access_token":"eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiJ1c2VyXzEyMyIsInNjb3BlIjoicmVhZF9waG90b3MiLCJpYXQiOjE2ODAwMDAwMDAsImV4cCI6MTY4MDAwMzYwMH0.abcdefg","token_type":"bearer","expires_in":3600}然后带着Token访问资源服务器:

curl -H "Authorization: Bearer eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiJ1c2VyXzEyMyIsInNjb3BlIjoicmVhZF9waG90b3MiLCJpYXQiOjE2ODAwMDAwMDAsImV4cCI6MTY4MDAwMzYwMH0.abcdefg" http://localhost:5000/photos应返回照片列表。

最容易踩的坑、正确做法、验证方法、下一步

- 坑1:JWT密钥泄露。如果密钥被攻击者获取,他们可以伪造任意Token。正确做法:密钥使用环境变量存储,定期轮换,使用HS256(对称)或RS256(非对称,私钥服务器端保存,公钥公开用于验证)。

- 坑2:JWT过期时间设置过长或过短。过长增加被盗用风险,过短导致用户频繁重新登录。正确做法:根据业务平衡,Access Token通常短时间(如15分钟),Refresh Token长期(如7天),配合刷新机制。

- 坑3:未验证签名或忽略过期时间。如果只解码不验证,任何人都可以篡改payload。正确做法:始终使用jwt.verify验证签名和过期。

- 坑4:OAuth2中重定向URI未严格校验。攻击者可能构造自己的回调窃取授权码。正确做法:在客户端注册时精确配置回调URI,服务器端必须验证请求中的redirect_uri是否匹配。

- 坑5:在客户端(如浏览器)存储敏感信息,如Access Token。XSS攻击可窃取。正确做法:Token存储在HttpOnly Cookie中(针对浏览器),或在移动端使用安全存储。但HttpOnly Cookie不能跨域,需权衡。

验证方法:使用jwt.io网站可以将JWT解码查看payload,但注意不要泄露密钥。也可通过日志记录Token验证失败信息。测试时故意篡改Token或使用过期Token,观察服务器返回401/403。

下一步操作建议:学习如何集成现有的OAuth2提供商(如Google、GitHub),使用成熟的库如Passport.js(Node.js)或Spring Security(Java)。了解OpenID Connect,它在OAuth2之上增加了身份认证层,用于获取用户基本信息。

本模块决策指南

- 什么时候必须用OAuth2? 当你需要允许第三方应用访问用户的资源,且用户不希望把密码交给第三方时。比如“使用微信登录XX应用”、“允许某应用读取我的邮箱”。

- 什么时候可以用JWT替代Session? 对于前后端分离、无状态API、微服务架构,JWT非常适合。但如果需要服务端主动吊销Token(如封禁用户),Session或Token黑名单是必要的,JWT无状态特性反而成为障碍。

- 什么时候简单HTTP头就够了? 内部服务间通信,如果已通过VPN或IP白名单隔离,使用简单的API Key(放在请求头中)即可,无需复杂流程。

- Session vs JWT简要对比:Session需服务端存储,易于控制,适合传统Web应用;JWT无状态,适合分布式和跨平台,但负载大,无法主动失效。两者可以结合,例如使用Session存储JWT,或者JWT作为Session ID的载体。

通过以上讲解,你应该对身份鉴权中的HTTP头、OAuth2、JWT、Token有了清晰的认识。它们不是互斥的,而是相互配合,共同构建安全的Web应用。下次当你设计登录系统时,可以根据场景选择合适的组合。